Некоммерческая организация Shadowserver Foundation начала проводить сканы интернета на предмет доступности сервисов, используемых в управлении промышленным производством. Активисты надеются, что их инициатива поможет операторам объектов критической инфраструктуры (КИИ) снизить риски в отношении кибератак и абьюзов.

Добровольный альянс ИБ-экспертов более 15 лет мониторит интернет, собирая данные об уязвимостях, интернет-угрозах и вредоносной активности. Бесплатные отчеты Shadowserver ежедневно получают более 6000 подписчиков, в том числе власти 173 стран и многие компании списка Fortune 500.

Последние годы наблюдается рост количества целевых атак на КИИ, и активисты решили расширить свои горизонты, добавив протоколы АСУ ТП и ОТ-сетей в перечень объектов, заслуживающих пристального внимания. Три дня назад в Twitter были опубликованы первые результаты поиска открытых TCP-портов 502 (Modbus).

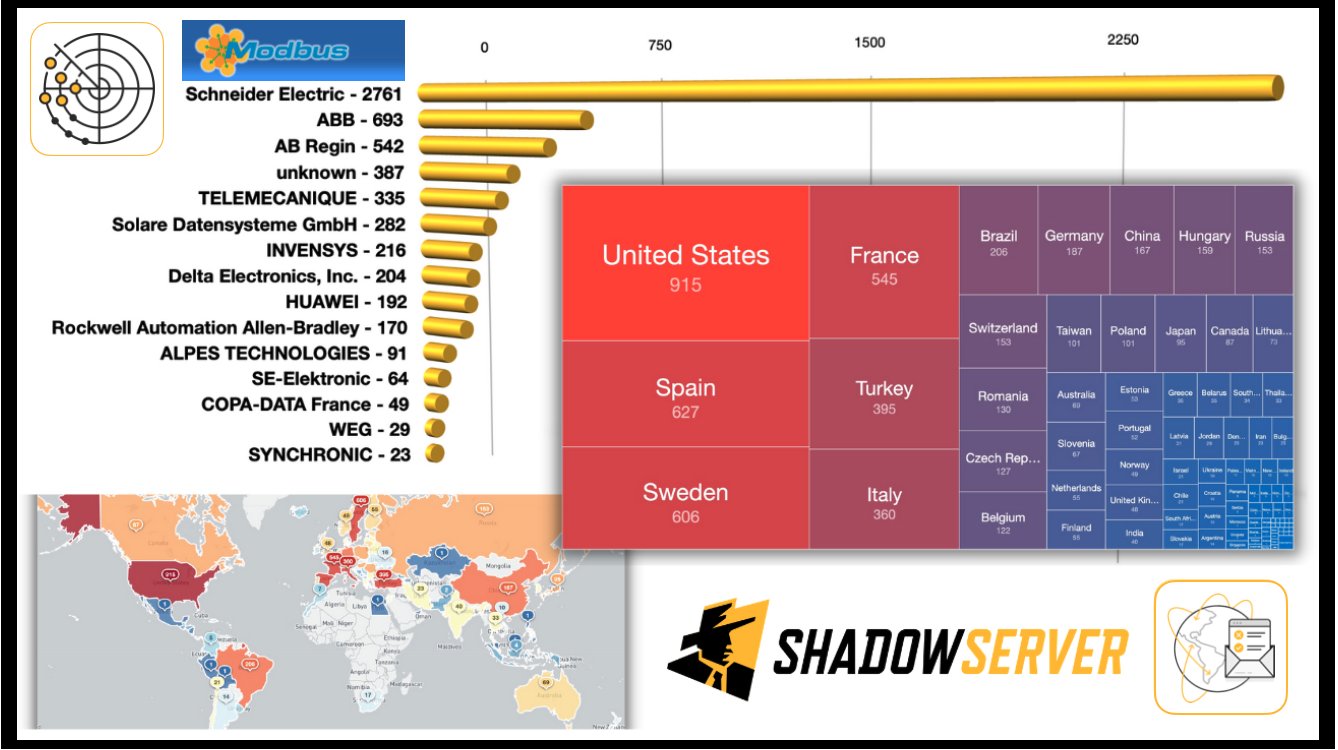

За сутки исследователи нашли в Сети более 6300 устройств (уникальных IP-адресов); половина из них ассоциируются с продуктами Schneider Electric и ABB. Свыше 900 систем с доступной из интернета Modbus-службой находятся на территории США, много их также в Испании, Швеции и Франции.

В комментарии на своем сайте участники Shadowserver отметили, что интернет подобным устройствам вряд ли нужен, разве что только для исполнения роли ловушки-ханипота. Владельцам засветившихся IP и национальным CSIRT (Computer Security Incident Response Team, группа реагирования на инциденты, связанные с компьютерной безопасностью) рекомендуется как можно скорее заблокировать опасный доступ.