Аналитики с тревогой отмечают, что Qbot стал действовать шустрее. Разбор октябрьских и февральских атак зловреда показал, что ему требуется всего полчаса, чтобы украсть сохраненные пароли из браузеров и письма из Outlook. А примерно через 50 минут после запуска он разбегается по сети, копируя себя на обнаруженные Windows-машины.

Атаки с использованием Qbot, он же QakBot, Quakbot и Pinkslipbot, эксперты наблюдают уже более десяти лет. Этот вредонос умеет воровать данные, регистрировать клавиатурный ввод, открывать бэкдор, а также самостоятельно распространяться по сети и развертывать в ней других зловредов, в том числе шифровальщиков.

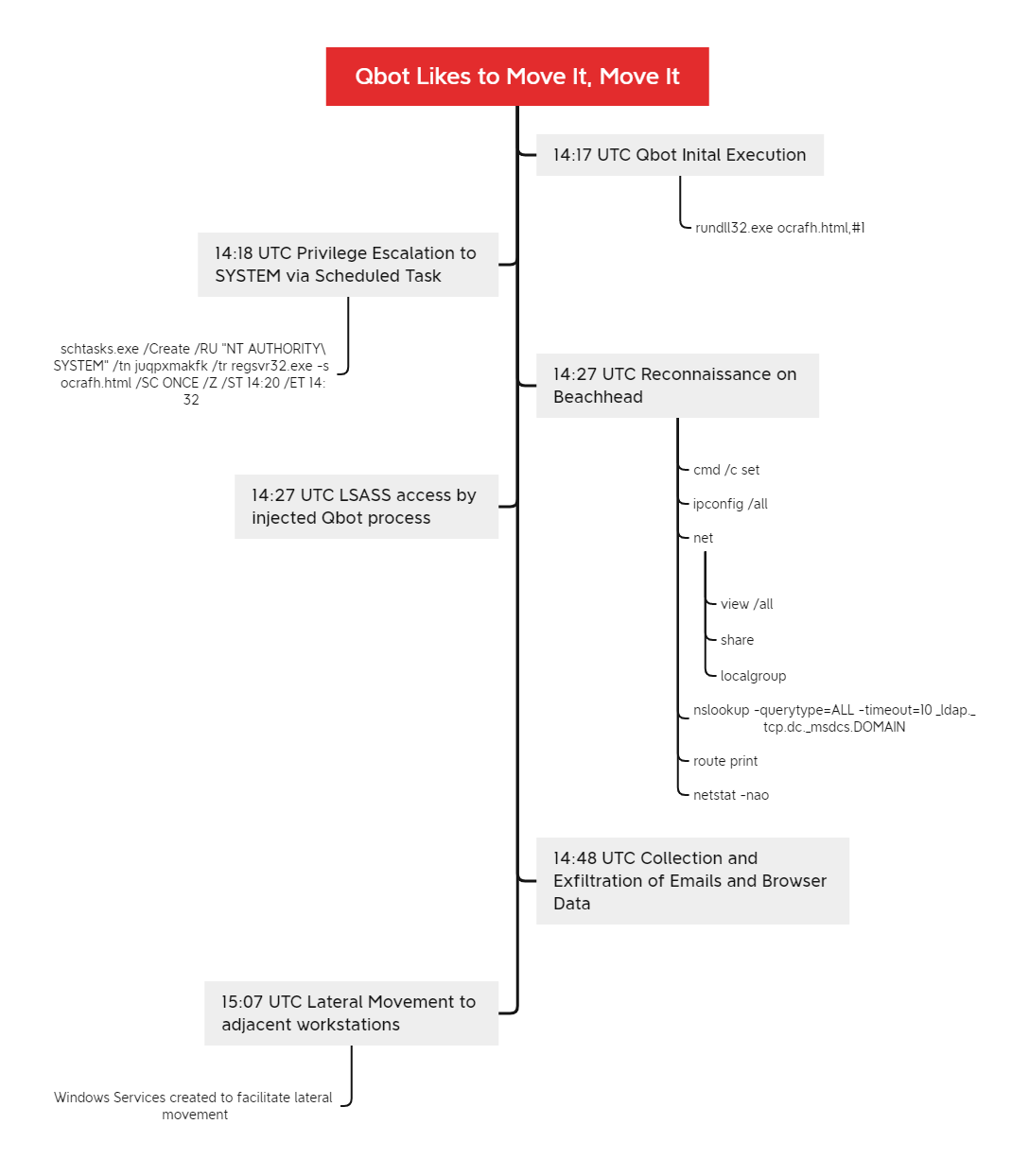

После запуска Qbot внедряет свой код в процесс msra.exe (удаленный помощник Windows) и с его помощью создает в системе запланированное задание на повышение привилегий до уровня SYSTEM. После этого он приступает к разведке, используя различные утилиты Microsoft, и параллельно пытается получить доступ к службе LSASS, чтобы добраться до учетных данных пользователей системы.

Как оказалось, обновленный вредонос тратит на все это не больше 10 минут. На кражу данных из браузеров и Outlook у него уходит 30 минут; эту информацию злоумышленники могут в дальнейшем использовать для дальнейшего распространения Qbot через почту.

Чтобы избежать обнаружения, непрошеный гость добавляет свою DLL в список исключений Microsoft Defender. Выжав из зараженной системы все, что можно, зловред начинает распространять свои копии на другие компьютеры в сети, удаленно создавая сервис для запуска (исчезает после перезагрузки системы).

Основной способ распространения Qbot — спам-письма с вредоносной ссылкой или Excel-вложением с вредоносным макросом. Во избежание подобных атак Microsoft давно по умолчанию отключила макросы в Office, а теперь собирается и вовсе убрать кнопки, активирующие эту функциональность.