Microsoft подтвердила проблему с Историей файлов в Windows 10 и Windows 11. Пользователи начали жаловаться, что система упорно показывает предупреждение «Подключите диск "Истории файлов" повторно», даже когда диск для резервного копирования на месте и никуда не отключался. На этом фоне резервные копии у части пользователей просто перестают выполняться.

Судя по описанию Microsoft, Windows в какой-то момент ошибочно решает, что накопитель с File History был отключён слишком надолго.

Причём это касается не только обычных внешних USB-дисков, но и сетевых каталогов, используемых для бэкапов. В результате система может остановить резервное копирование, а пользователю останется только однотипное предупреждение без понятного объяснения, что именно пошло не так.

Хорошая новость в том, что речь не идёт о повреждении уже созданных копий или удалении файлов. Проблема скорее в надёжности процесса: если пользователь уверен, что История файлов продолжает работать как обычно, а на самом деле копирование уже остановилось, это легко может выясниться в самый неприятный момент.

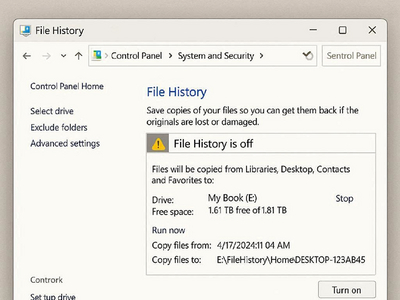

Microsoft дала совет: если резервная копия хранится на внешнем диске, нужно убедиться, что он действительно подключён, а затем дождаться следующего запланированного бэкапа или запустить его вручную через Историю файлов.

Если же используется сетевое расположение, его рекомендуют заново выбрать в настройках Истории файлов и после этого тоже вручную инициировать резервное копирование.