Прямую трансляцию заседания правительства Курской области сорвала DDoS-атака на серверы администрации. Об этом сообщило само региональное правительство. При этом заседание всё же удалось показать в прямом эфире: трансляция была доступна на официальной странице во VK. Полную запись пообещали опубликовать позднее.

«В связи с DDoS-атакой на серверы администрации Курской области прямая трансляция заседания правительства региона невозможна. Запись заседания будет опубликована позднее на официальных ресурсах губернатора и правительства Курской области», – приводит РИА Новости выдержку из официального сообщения областной администрации, опубликованного утром.

Позднее, как уточнило правительство Курской области, целью атаки стал канал связи одного из магистральных операторов. После переключения на резервный канал работа ресурсов областного правительства была восстановлена.

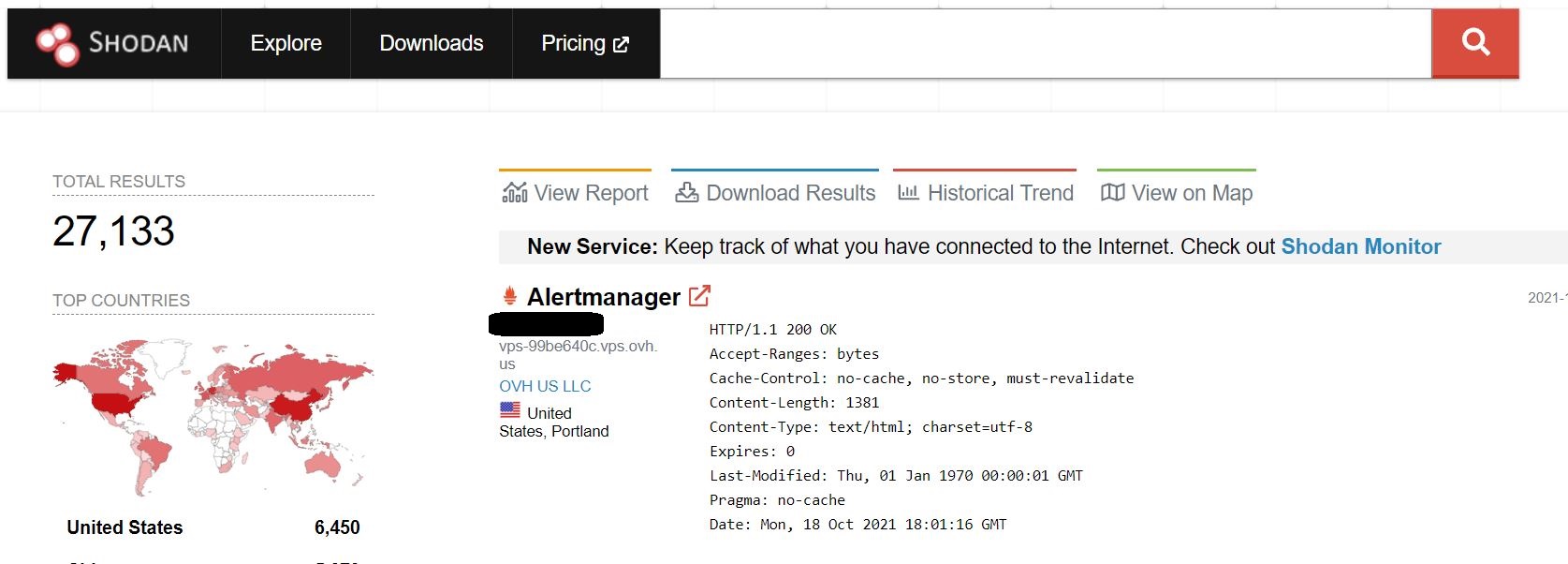

В 2026 году Россия столкнулась с волной DDoS-атак с использованием беспрецедентного количества IP-адресов. Причём речь шла об атаках прикладного уровня L7, нацеленных не просто на то, чтобы «залить» сервисы мусорным трафиком, а на гарантированный вывод приложений из строя.