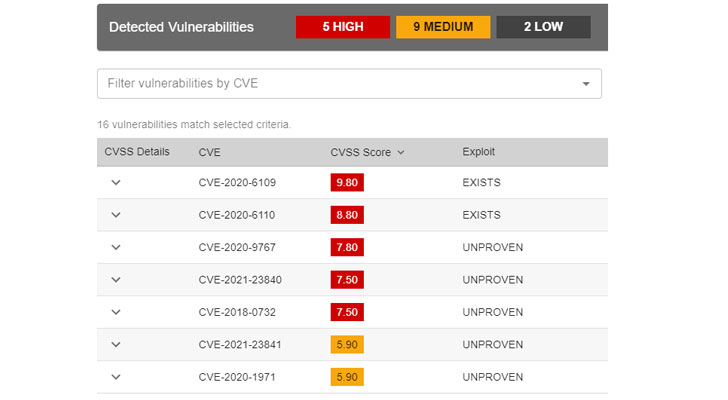

Анализ пакетов, хранящихся в репозитории NuGet, выявил 51 уязвимый программный компонент. Оказалось, что обнаруженные уязвимости не только крайне опасны своим наличием, но и активно используются в кибератаках.

Специалисты компании ReversingLabs подчёркивают, что такие бреши как нельзя лучше объясняют растущее число киберинцидентов, в которых злоумышленники атакуют цепочку поставок софта.

NuGet — специальный механизм для платформы .NET, поддерживаемый Microsoft. Он работает в качестве менеджера пакетов и позволяет разработчикам делиться между собой многократно используемым кодом.

Фреймворк содержит центральный репозиторий, в котором хранится более 264 000 уникальных пакетов. В общей сумме эти пакеты генерируют более 109 миллиардов загрузок.

«Все обнаруженные в ходе нашего исследования софтверные компоненты оказались разными версиями программ 7Zip, WinSCP и PuTTYgen. Разработчики постоянно обновляют их, добавляя функциональность и устраняя ряд уязвимостей», — объясняет Карло Занки из ReversingLabs.

«Однако иногда случается так, что пакеты продолжают использовать старые уязвимые зависимости, даже регулярно обновляясь».

Например, в одном из случаев библиотека WinSCPHelper, которую скачали более 35 тыс. раз, использовала старую и уязвимую версию WinSCP 5.11.2. При этом WinSCP 5.17.10 вышла ещё в январе, а в ней был патч для критической уязвимости CVE-2021-3331.

«Разработчики софта должны учитывать подобные риски и больше углубляться в процесс создания программ. Код всегда должен соответствовать определённому уровню», — подводит итог Занки.