Члены банды киберпреступников, распространяющих программу-вымогатель Egregor, задержаны на территории Украины. В поимке злоумышленников принимали участие французские и украинские правоохранительные органы.

Об успешном исходе операции сообщило французское издание France Inter. Полиция на данном этапе не раскрывает имена арестованных киберпреступников, однако известно, что некоторые из них предоставляли поддержку группировке Egregor по части финансов и взлома.

Операторы Egregor начали свою деятельность в сентябре 2020 года, сама вредоносная программа распространялась по модели «вымогатель как услуга» (Ransomware-as-a-Service, RaaS). Злоумышленники предоставляли доступ к своей разработке, а взамен ждали от других преступников проникновения в корпоративные сети и запуска шифровальщика.

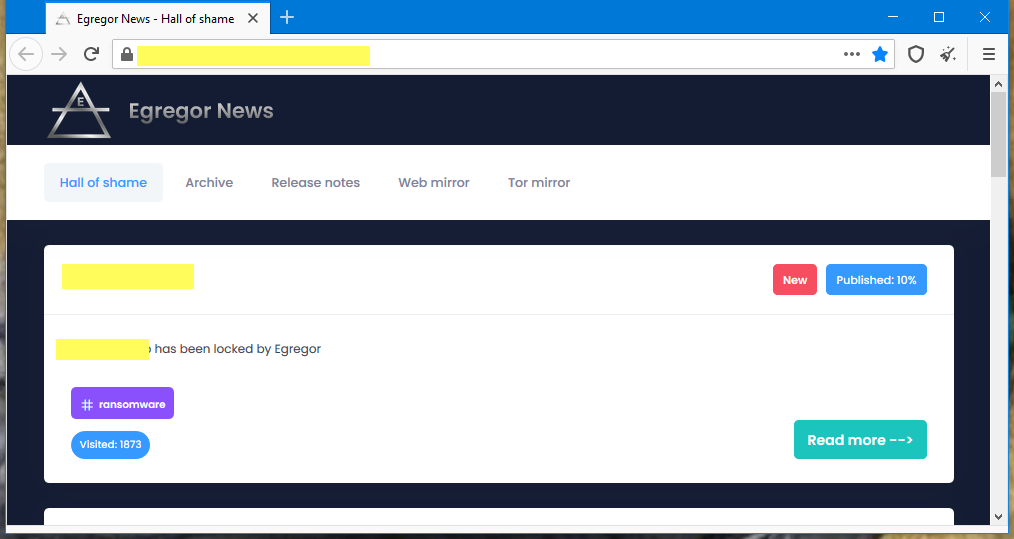

На специальном сайте авторы Egregor публиковали список жертв, отказывающихся платить выкуп. Если в течение определённого времени компания не выплачивала необходимую сумму, киберпреступники публиковали на этом же веб-ресурсе внутренние документы, украденные в ходе атаки.

Если же с жертвой удавалось договориться, создатели Egregor забирали себе небольшую часть выкупа, а остальное всё шло преступникам, принимавшим непосредственное участие во взломе сети.

К слову, операторам Egregor удалось в своё время взломать крупные корпорации, среди которых был даже разработчик популярных игр — Ubisoft. Также, по сведениям французского издания, атакующие проникли и в сеть Gefco.

После задержания киберпреступников их сайт, на котором публиковалась украденная информация, ушёл в офлайн.