Крупнейшая американская корпорация Xerox Corporation стала очередной жертвой операторов программы-вымогателя Maze. Киберпреступники заявили, что 25 июня им удалось зашифровать файлы одного из лидеров в области технологии печати.

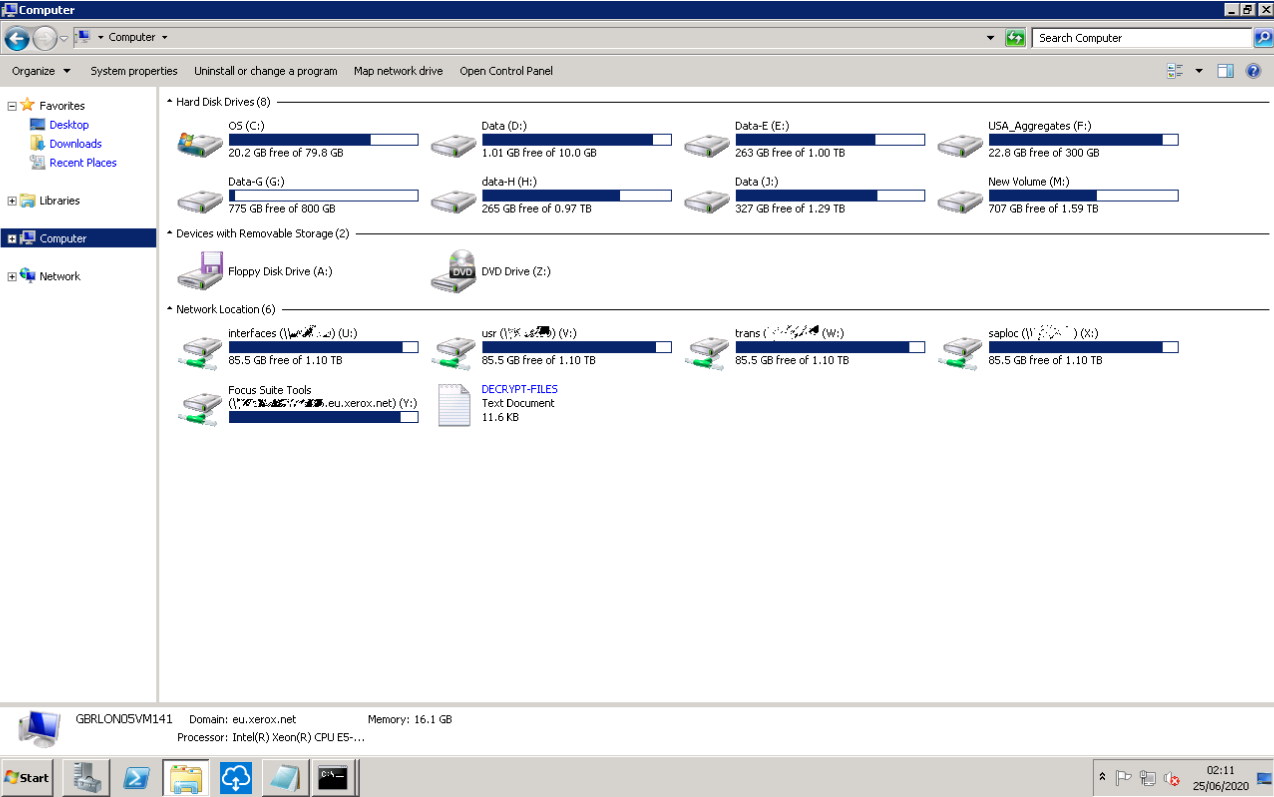

Сам техногигант не подтвердил, но и не опроверг факт атаки. Есть, однако, скриншоты, которые сделали сами атакующие, — судя по ним, Maze удалось зашифровать компьютеры по меньшей мере в одном домене Xerox.

24 июня на специальном сайте операторов Maze, где публикуются данные об утечках, в списке жертв появилась корпорация Xerox. Злоумышленники утверждали, что им удалось взломать сеть компании.

Как и в случае с другими утечками, киберпреступники не балуют общественность деталями взлома. Единственное, что публикуют — пруфы.

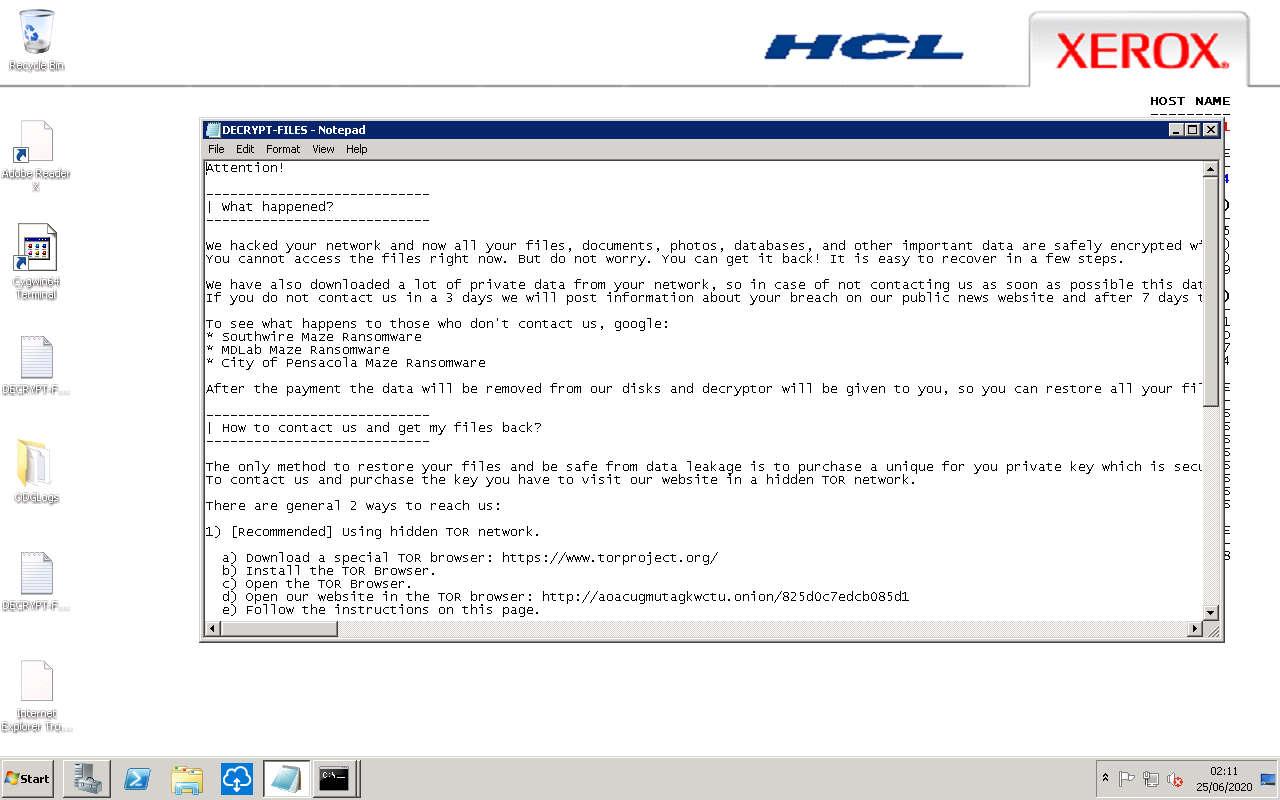

По словам атакующих, им удалось выкрасть более 100 Гб внутренних файлов Xerox. Всю собранную информацию операторы Maze собираются опубликовать, если корпорация не заплатит выкуп.

В подтверждение своих слов злоумышленники выложили набор из десяти скриншотов, на которых виден список директорий и записка с требованиями выкупа. Если Xerox заплатит, преступники обещают удалить все украденные файлы и выслать дешифратор, который вернёт все файлы в первоначальное состояние.