Группа киберпреступников, координирующая атаки шифровальщика REvil, утверждает, что нашла заинтересованных лиц, желающих купить компрометирующую Дональда Трампа информацию. Теперь злоумышленники готовятся продать конфиденциальные данные, касающиеся певицы Мадонны.

В первой половине мая стало известно, что операторы REvil (он же Sodinokibi) взломали юридическую фирму Grubman Shire Meiselas & Sacks (GSMLaw), в числе клиентов которой есть всемирно известные люди.

На днях вымогатели требовали у GSMLaw $42 миллиона в качестве выкупа. В противном случае они угрожали опубликовать конфиденциальную информацию звёздных клиентов юристов.

Под прицел попал Дональд Трамп — злоумышленники заявили, что у них есть «грязное бельё» нынешнего президента США. Чтобы чем-то подкрепить всю серьёзность своих намерений, преступники слили подробности дел Леди Гаги.

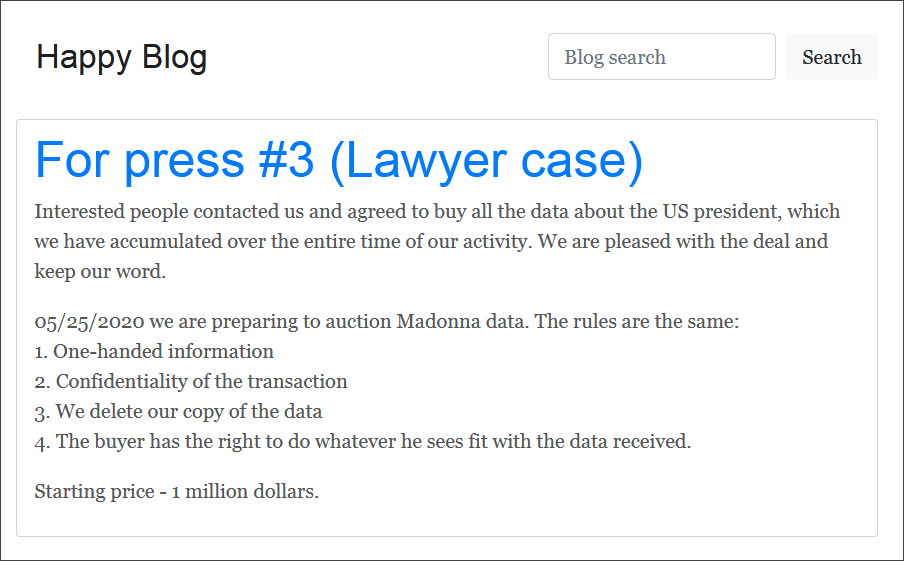

Теперь злоумышленники утверждают, что нашли покупателей, заинтересованных в компрометирующих Трампа данных. По завершении сделки вымогатели якобы удалят у себя копию БД.

На этом операторы REvil не остановились. Теперь они готовы выставить на продажу юридическую информации Мадонны, начальная цена на данный момент — $1 миллион.