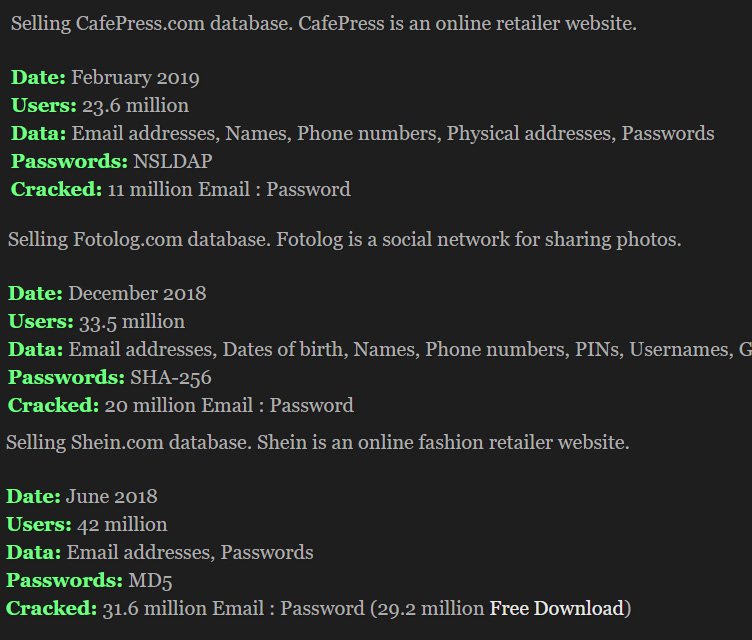

Неизвестный киберпреступник продаёт двадцать девять баз данных, содержащих в общей сложности 550 миллионов похищенных пользовательских данных. Вся конфиденциальная информация была выставлена на продажу 7 мая.

По словам специалистов из компании Cyble, часть собранных в этих базах данных уже прилично устарела. Например, старейшие датируются 2012 годом, новейшие — прошлым месяцем.

В целом эксперты выразили беспокойство такой масштабной утечкой, поскольку все скомпрометированные данные могут быть использованы для целевых фишинговых атак.

Помимо вышеперечисленных 550 млн записей, злоумышленник параллельно продаёт 47,1 млн телефонных номеров. Последние, кстати, до этого фигурировали в утечке 2018 года.

Имеющиеся в базе пароли уже взломаны, то есть доступны в виде простого текста. Таким образом, купившим БД злоумышленникам не составит никакого труда взломать учётные записи жертв утечки.

Команда Cyble создала специальный сервис, с помощью которого вы можете проверить, были ли скомпрометированы ваши данные. Для этого в соответствующее поле нужно будет ввести адрес электронной почты.