Специалисты антивирусной компании «Лаборатория Касперского» обнаружили новый вариант вредоносной программы COMpfun, контролирующей заражённый компьютер с помощью кодов состояния HTTP. Принято считать, что за атаками COMpfun стоит российская правительственная кибергруппировка Turla.

Впервые этот вредонос попал в поле зрения исследователей в ноябре. Киберпреступники используют COMpfun в операциях кибершпионажа против дипломатических представительств в странах Европы.

Как объясняют эксперты, не раз столкнувшиеся с атаками Turla, киберпреступная группировка любит использовать нестандартные методы установки вредоносных программ, которые помогают маскировать шпионские кампании.

В последних атаках, по словам экспертов «Лаборатории Касперского», Turla прибегла к новому подходу: используемая в атаках вредоносная программа получает инструкции от командного центра (C&C) в виде кодов состояния HTTP.

Именно таким образом действует зловред COMpfun, который на деле представляет собой классический троян удалённого доступа (RAT). Обосновавшись в системе жертвы, COMpfun может собирать информацию о компьютере, фиксировать нажатия клавиш и снимать скриншоты рабочего стола.

Помимо этого, киберпреступники оснастили COMpfun ещё двумя нововведениями. Во-первых, вредоносная программа теперь мониторит подключение USB-устройств к заражённому компьютеру — это помогает распространять зловред и на другие устройства.

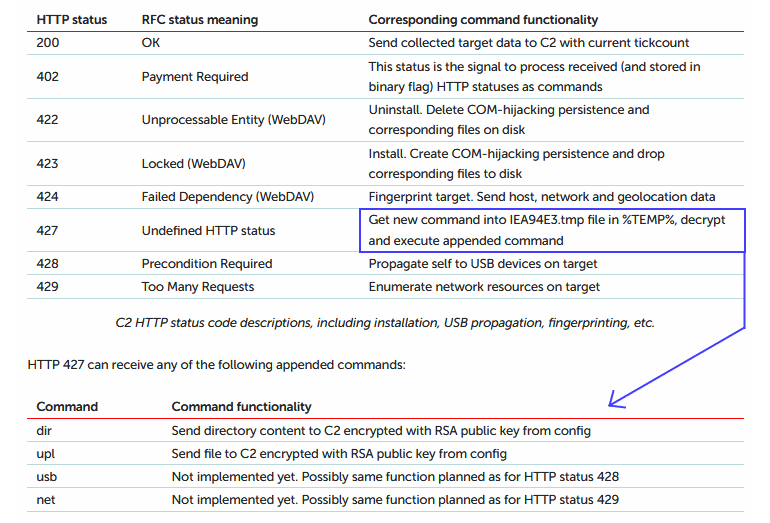

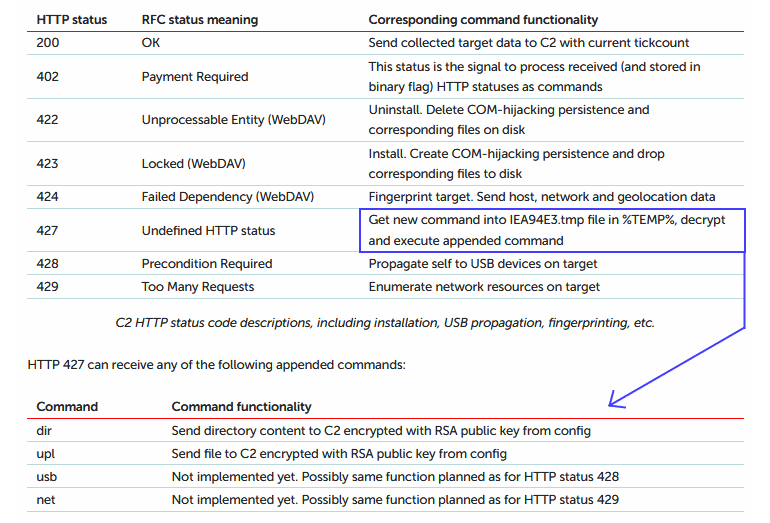

Во-вторых, злоумышленники переработали принцип взаимодействия с командным сервером. Чтобы скрыть отправляемые вредоносу команды, операторы Turla разработали собственный протокол, использующий коды состояния HTTP.

Например, если сервер отвечает COMpfun сначала кодом 402, а затем — 200, вредонос загрузит все собранные данные на сервер злоумышленников. С частичным списком команд можно ознакомиться ниже: