Google решил расширить контроль пользователей над файлами cookies, которые устанавливают веб-сайты. В тестовой сборке браузера Chrome Canary уже добавлены соответствующие настройки.

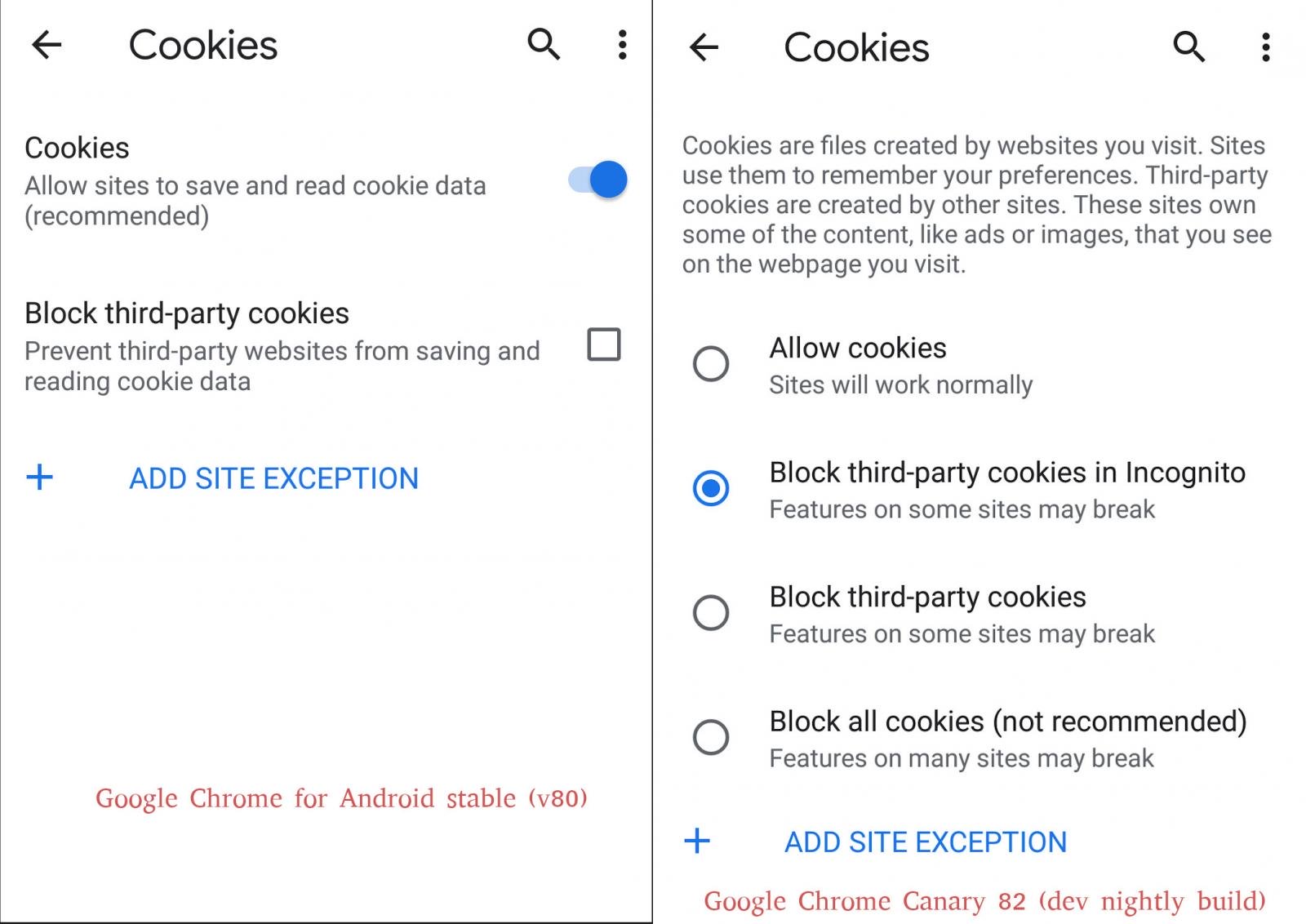

В текущей версии интернет-обозревателя — Chrome 80 — у вас есть две опции. Вы можете разрешить или запретить установку cookies всем сайтам, а также заблокировать лишь сторонние cookies.

Однако новый экспериментальный интерфейс предлагает более гибкий контроль — четыре настройки файлов cookies вместо двух.

Одна из опций касается работы в режиме «Инкогнито»: пользователь сможет заблокировать чтение и установку сторонних cookies. Как известно, сейчас в режиме «Инкогнито» браузер принимает файлы cookies, хотя они изолированы от обычной сессии и удаляются сразу после закрытия окна.

Один из других вариантов в тестовой сборке Chrome позволяет блокировать абсолютно все cookies при любых обстоятельствах. Разработчики не рекомендуют использовать эту настройку, поскольку часть сайтов может работать не совсем корректно.

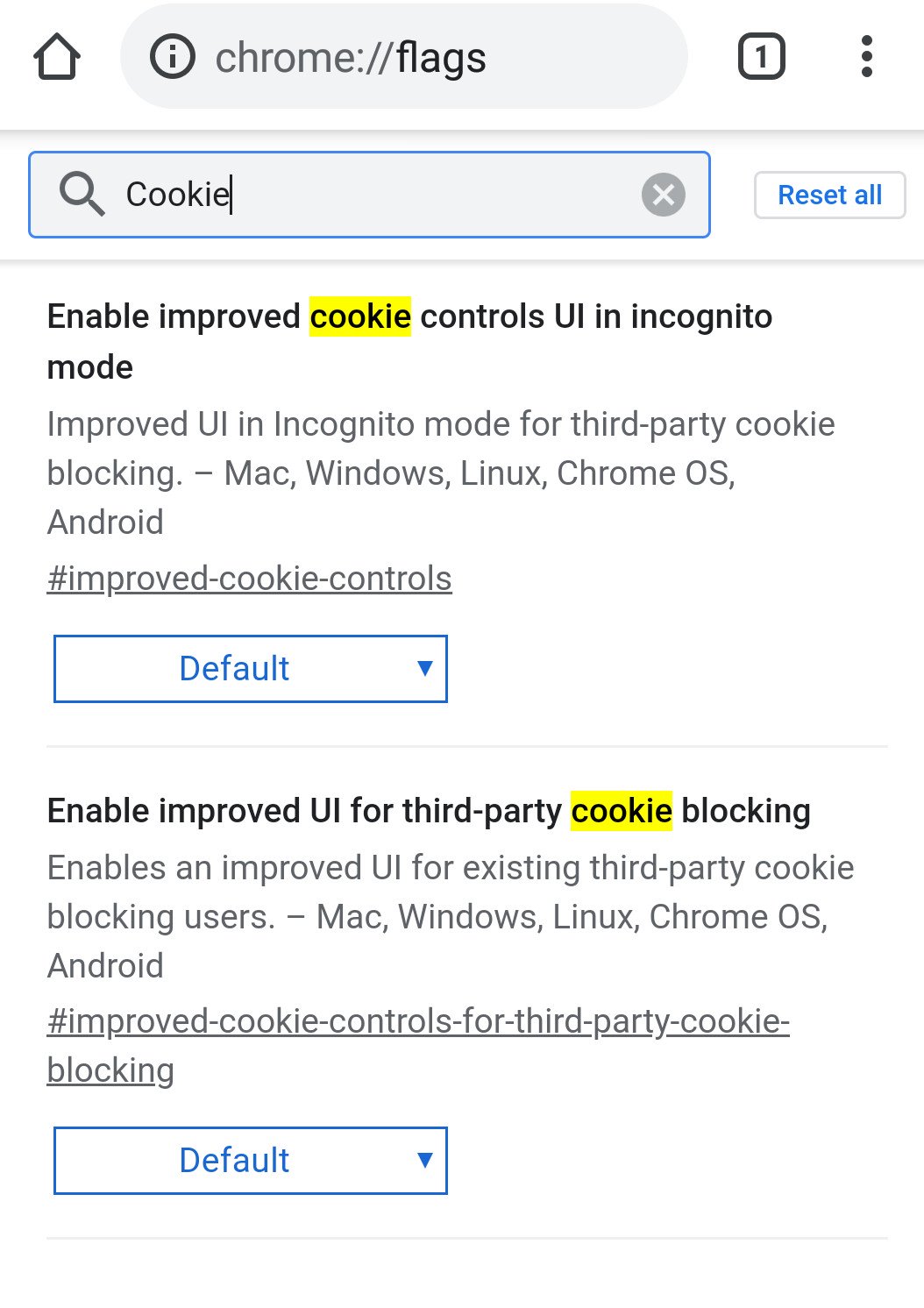

Если у вас есть тестовая сборка Chrome Canary, вы можете зайти на служебную страницу chrome://flags и найти там настройку «Enable improved cookie controls in UI in incognito mode».