Все помнят, как в 2017 году хакерская группа Shadow Brokers опубликовала данные, принадлежащие Агентству национальной безопасности (АНБ) США. В одном из слитых файлов упоминались таинственные правительственные группировки (APT), о происхождении которых ничего не было известно. Теперь специалисты «Лаборатории Касперского» идентифицировали одну из этих хакерских групп.

Среди слитых Shadow Brokers данных был файл sigs.py, который работал как встроенный антивирусный сканер. С его помощью АНБ проверяло компьютеры на наличие вредоносных программ и присутствие других киберпреступных групп.

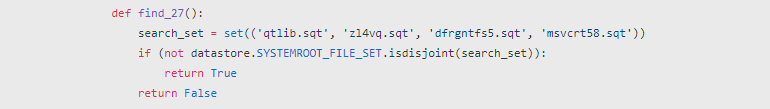

Скрипт sigs.py включал сигнатуры для детектирования 44 правительственных хакерских группировок, многие из которых были неизвестны сообществу специалистов в области кибербезопасности.

Однако команде «Лаборатории Касперского» GReAT удалось идентифицировать одну из таинственных APT-групп, которая в sigs.py проходила под сигнатурой #27.

По словам «Лаборатории Касперского», эта сигнатура вывела исследователей на файлы, принадлежащие группе «DarkUniverse». Эксперты считают, что DarkUniverse вела свою деятельность в период с 2009 по 2017 год.

После утечки, организованной Shadow Brokers, группировка неожиданно затихла.

«Прекращение деятельности этой APT-группы может быть следствием публикации данных под названием "Lost in Translation". Вторая возможная причина — атакующие просто решили переключиться на другие инструменты», — пишут специалисты «Лаборатории Касперского».