Хорошие новости для аналитиков SOC-команд и экспертов по реагированию на инциденты: «Лаборатория Касперского» открыла свободный доступ к базовым функциям Kaspersky Threat Intelligence. Напомним, что данный портал является единой точкой входа в глобальную систему информирования об угрозах.

Таким образом, специалисты, работающие как штатно, так и у поставщиков услуг, смогут быстро сортировать киберинциденты по степени риска, а также выбирать наиболее эффективные меры борьбы с угрозами.

Все это станет возможным благодаря доступу к актуальной и постоянно обновляемой базе знаний, куда входит информация о тактиках и техниках современных киберпреступников.

Исследования «Лаборатории Касперского» показали, что лишь 31% компаний использует потоки данных об угрозах. При этом ещё 19% планируют выделить на это бюджет в следующем году. Вопрос: что же мешает бизнесу? Ответ: высокая стоимость таких сервисов.

Решению этой проблемы частично может поспособствовать доступ к Kaspersky Threat Intelligence. Благодаря сервису «Лаборатории Касперского» эксперты и аналитики смогут проверять до ста подозрительных объектов: IP, URL, домены, контрольные суммы файлов. В результате специалистам станут доступны актуальные и подробные данные, среди которых можно выделить название угроз, статистику и информацию об их активности.

Четко организованная работа Kaspersky Threat Intelligence позволяет системе ежедневно обнаруживать более 346 тысяч новых злонамеренных объектов. Среди продвинутых технологий, используемых этим порталом, есть эвристический анализ и облачная песочница Kaspersky Cloud Sandbox.

Артём Карасёв, старший менеджер по маркетингу сервисов кибербезопасности «Лаборатории Касперского», рассказал Anti-Malware.ru, что в будущем антивирусная компания планирует запустить API для зарегистрированных пользователей. Следовательно, появится возможность для автоматизации поиска угроз в сети.

Поскольку фиды являются коммерческим сервисом, «Лаборатория Касперского» не предоставляет его бесплатно. Однако Артём Карасёв подчёркивает:

«Данный сценарий можно покрыть использованием CyberTrace (до одного миллиона индикаторов можно всегда будет грузить бесплатно), а также нашими demo-фидами и возможностью формировать свои "чёрные списки"».

Помимо этого, в ходе общения с Карасёвым у Anti-Malware.ru справедливо возник вопрос: нет ли риска, что злоумышленники будут использовать Kaspersky Threat Intelligence, чтобы просмотреть информацию о своих разработках.

«Теоретически у злоумышленников уже сейчас есть такая возможность: например путем тестирования потенциальных вредоносов на машинах с установленными защитными решениями или через другие публичные сервисы вроде VirusTotal», — ответил Артём.

«Мы наоборот заинтересованы в анализе неизвестных угроз, так как "Лаборатория Касперского" обладает различными технологиями для детектирования ранее неизвестного вредоносного ПО. С другой стороны, мы будем также получать информацию о файлах, на которых по какой-либо причине не сработали наши технологии, но которые могут быть подозрительными».

«Это приведет к ручному анализу этого файла нашими аналитиками, в итоге мы все равно придём к детекту реального зловреда (хотя злоумышленник будет думать, что его зловред остается недетектируемым)».

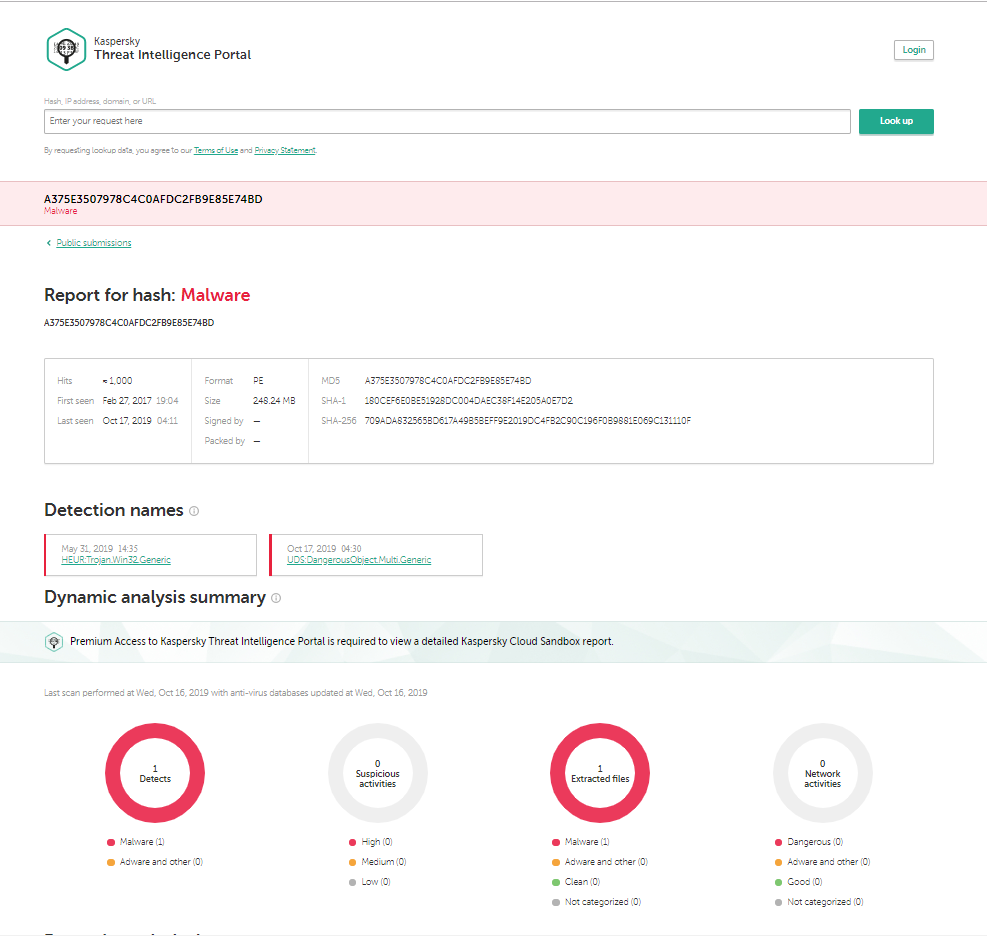

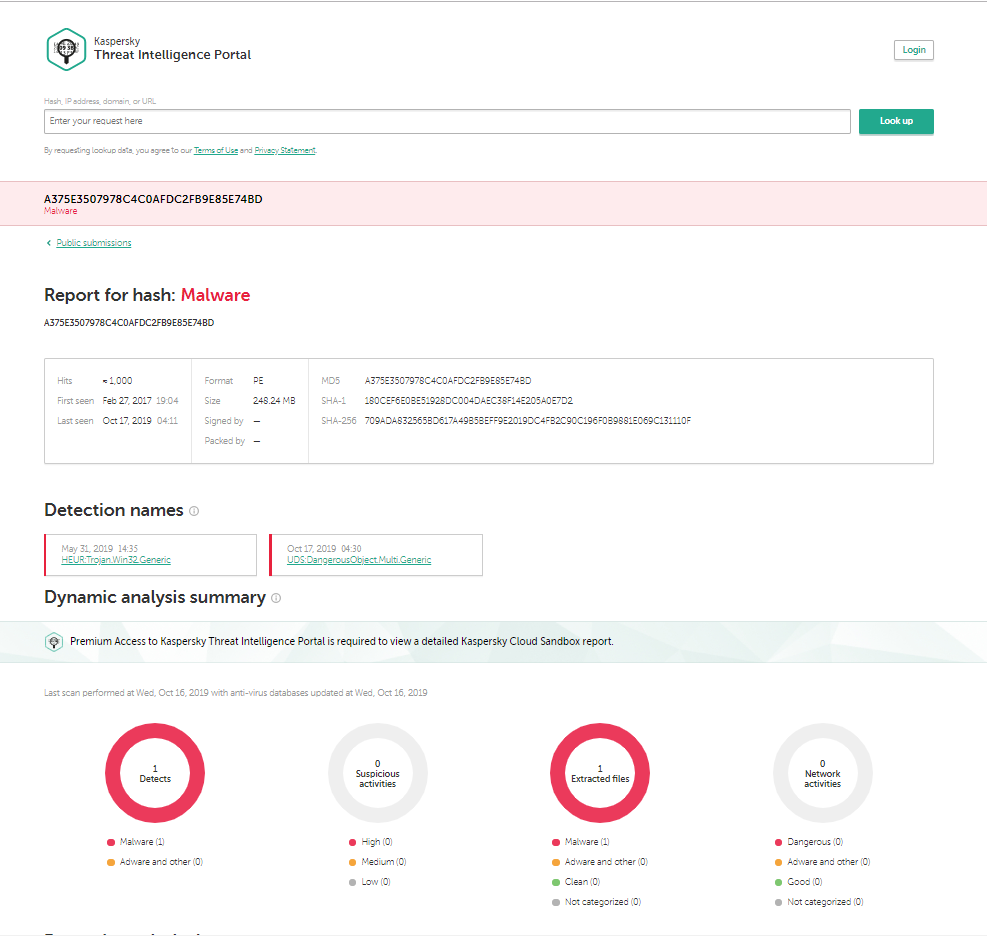

Бесплатный доступ к информации о каком-либо файле подразумевает следующие данные:

- Вердикт: вредоносный или легитимный.

- Популярность поиска файла.

- Дата первого и последнего детектирования.

- Формат.

- Размер файла.

- Кем подписан.

- Чем упакован.

- Хеши (md5/sha1/sha256).

- Имя детекта, включая классификацию песочницы.

Бесплатный доступ к информации о домене или URL:

- Вердикт: вредоносный ли это домен или ссылка.

- Популярность поиска.

- Когда был создан домен. Когда истекает срок его действия.

- Количество связанных IPv4.

- Количество связанных файлов.

- Количество связанных URL.

- Зарегистрировавшая домен организация.

- Имя регистратора.

- Категория.

Портал доступен по ссылке: https://opentip.kaspersky.com/.