Мало кто слышал про израильскую компанию Candiru в контексте кибербезопасности, однако специалисты уверяют, что именно она продала кибероружие правительству Узбекистана. Более того, источники утверждают, что сотрудники Candiru взламывают компьютеры на Microsoft Windows и macOS по заказу властей.

В основном специалисты Candiru специализируются на взломе Microsoft Windows. По словам исследователя антивирусной компании «Лаборатория Каперского» Брайана Бартоломью, одним из клиентов Candiru является правительство Узбекистана.

Бартоломью смог связать идущие из Узбекистана атаки, в которых использовались уязвимости в Windows, с компанией Candiru благодаря бреши в операциях узбекской разведки. После этого эксперт вышел ещё на двух клиентов Candiru: Саудовскую Аравию и Объединенные Арабские Эмираты.

Самой большой ошибкой разведки Узбекистана стала установка тестового компьютера, открытого на доступ из Сети. На этом устройстве спецслужбы тестировали хакерские инструменты, помогающие обойти антивирусные программы — например, продукты «Лаборатории Касперского».

Исследователь Kaspersky обнаружил, что компьютер узбекской разведки доступен из Сети, а также обратил внимание, что он регулярно подключается к определённому веб-адресу.

А вот где правительство Узбекистана выдало себя: этот веб-адрес не только был зарегистрирован в стране, но и зарегистрировавшее его лицо было во главе «Military Unit 02616». Несмотря на то, что об этом объединении было мало что известно, Бартоломью вскоре обнаружил, что оно является частью Службы государственной безопасности Республики Узбекистан.

Поскольку спецслужбы сами раскрыли используемые в атаках эксплойты для Windows, специалист «Лаборатории Касперского» смог связать их с другой вредоносной активностью, которая вывела его на Candiru.

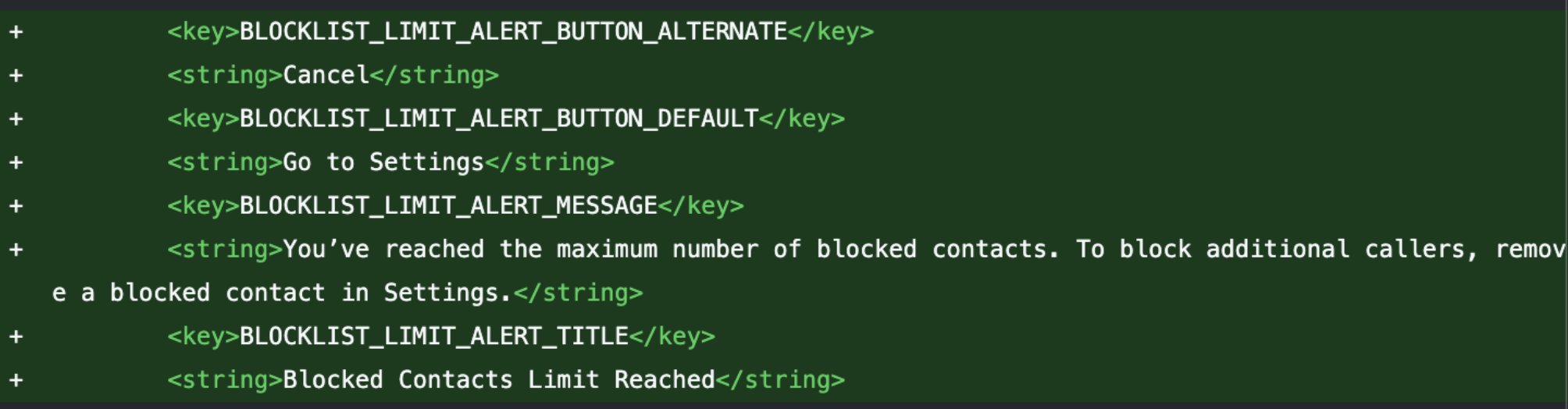

Помимо взлома Windows, сотрудники Candiru также разрабатывают инструменты для взлома операционной системы macOS. Отдельные исследователи считают, что компания способна атаковать и iOS.

Само собой, деятельность Candiru должна обратить на себя внимание экспертов в области кибербезопасности, а также различных правозащитных организаций. Руководству компании можно задать много интересных вопросов.