Исследователи разработали вектор атаки, работающий практически против каждого VPN-приложения и заставляющий отправлять и получать трафик за пределами зашифрованного туннеля. Метод получил имя TunnelVision.

Фактически TunnelVision в случае использования нивелирует все преимущества VPN-приложений, основная задача которых — помещать входящий и исходящий трафик в зашифрованный туннель и скрывать реальный IP-адрес пользователя.

По словам специалистов, их метод затрагивает все VPN-приложения, уязвимые в момент подключения к вредоносной сети. Более того, эксперты также отметили, что защититься от такой атаки нельзя, если только VPN не запущен в системах Linux или Android.

Вектор TunnelVision стал актуальным в далёком 2002 году. На сегодняшний день, по оценкам исследователей, злоумышленники могут использовать его в реальных кибератаках.

В посвящённом TunnelVision видеоролике Leviathan Security поясняет: трафик целевого пользователя демаскируется и направляется через атакующего, последний может прочитать, удалить или видоизменить утёкший трафик.

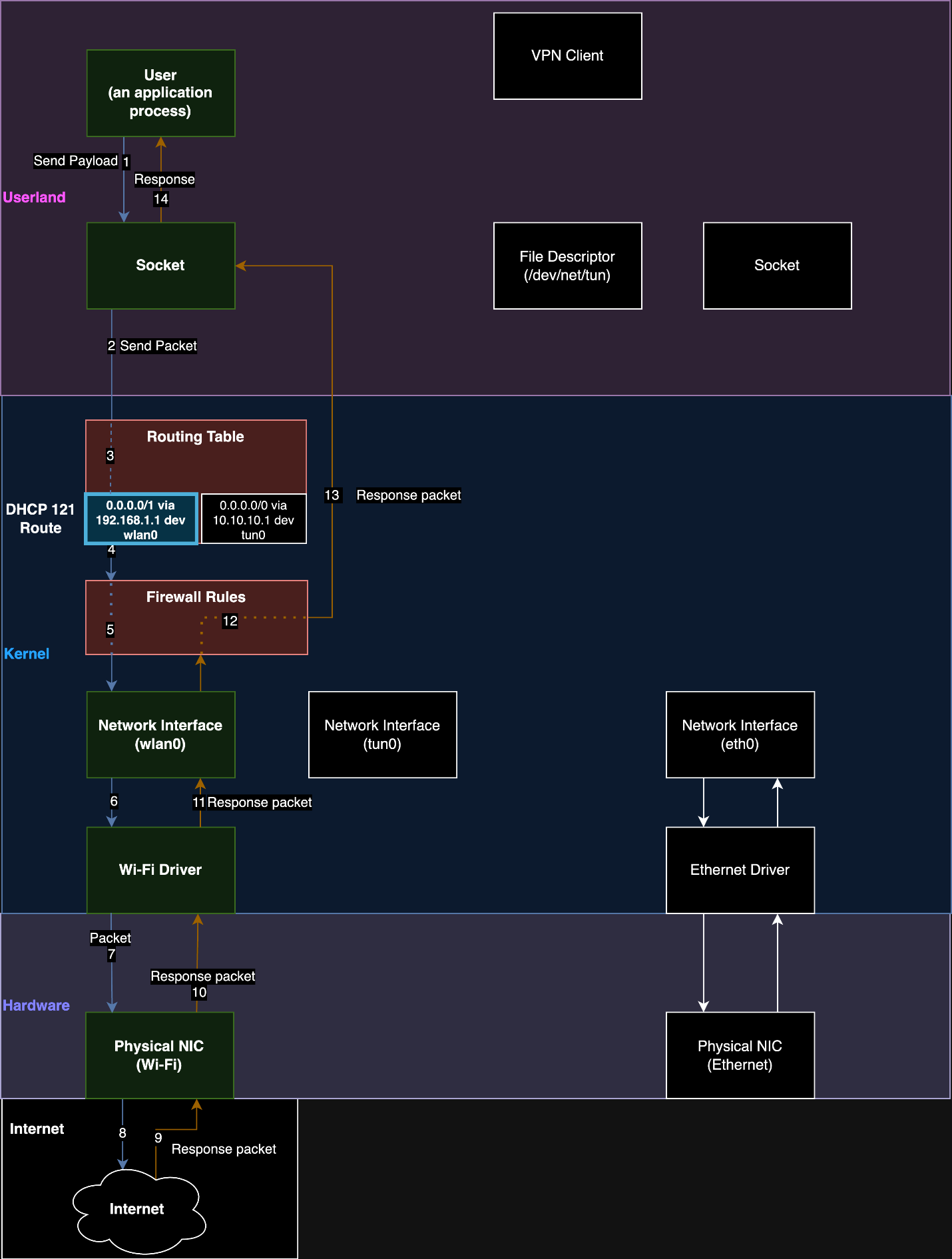

Суть TunnelVision основывается на взаимодействии с DHCP-сервером, выделяющим устройствам IP-адреса. Атака задействует параметр, известный как опция 121, для перенаправления данных на сам DHCP-сервер. Опция 121 позволяет серверу отменять правила маршрутизации по умолчанию.

Интересно, что Android — единственная операционная система, полностью защищающая VPN-приложения от TunnelVision, поскольку в ней не задействуется опция 121.