На днях вышла новая версия мессенджера Telegram, которая отметилась новыми функциями, завязанными на геолокации пользователя. Также разработчики реализовали механизм передачи роли создателя группы или канала другому человеку.

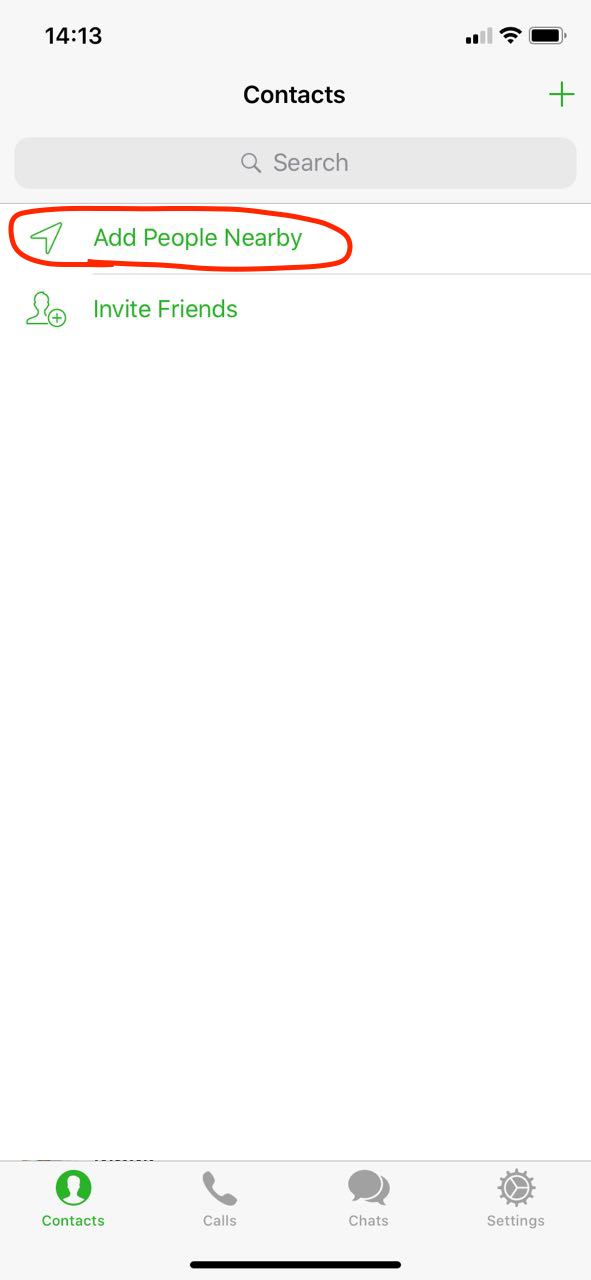

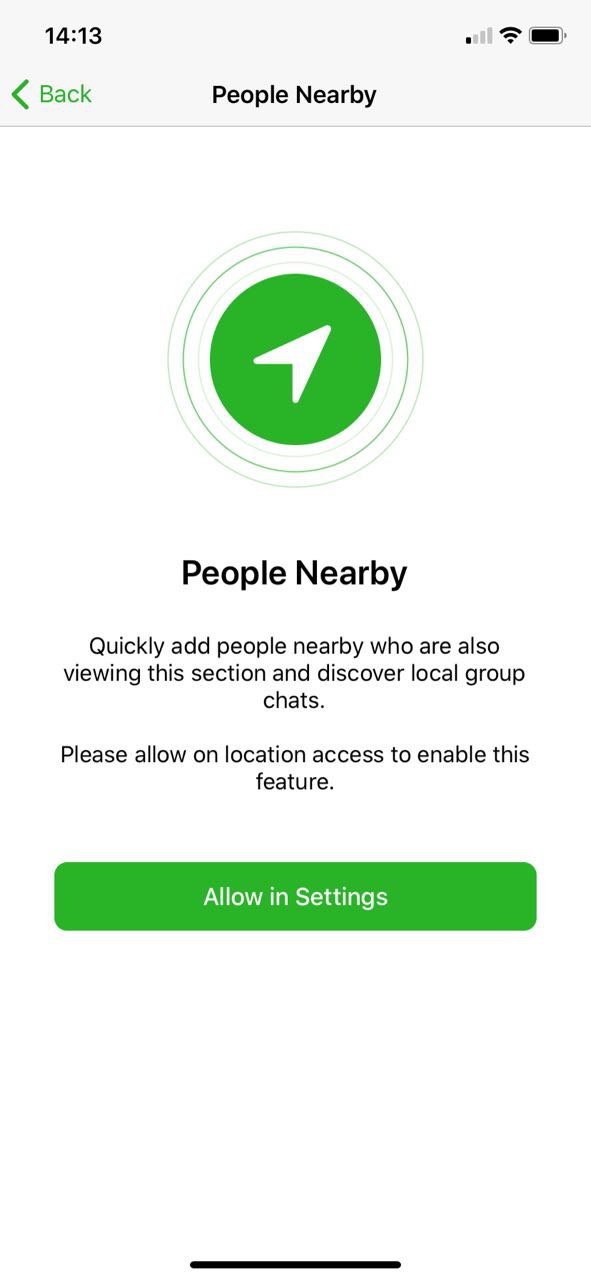

Самое важное нововведение можно найти во вкладке контактов — теперь там есть опция «Add People Nearby». Одна из ее задач — быстрый обмен контактной информацией с находящимися поблизости пользователями Telegram.

Помимо этого, эта же опция позволяет найти находящиеся поблизости от вас группы и вступить в них. Более того, можно нажать «Create a Local Group» для создания своей группы, привязанной к геолокации.

Еще одна новая полезная возможность — передача прав создателя группы или канала другому человеку. Это бывает полезно при смене места работы, когда сотрудники используют рабочий чат Telegram.

Нововведение пригодится и при неформальном общении, когда изначальный создатель канала или группы принимает решение отдать свою роль кому-нибудь другому.

В блоге Telegram разработчики перечислили и другие полезные нововведения, часть из которых касается продвинутого механизма исключений в системе уведомлений, другая часть — изменения по части внешнего вида.