Google реализует в Chrome для Android новую интересную функцию, которая позволит пользователям обновлять браузер непосредственно из самого приложения, без неоходимости переходить для этих целей в магазин Google Play.

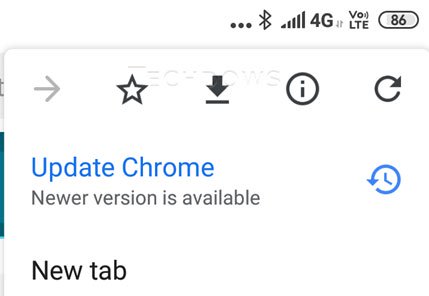

После реализации нововведения Chrome сам уведомит вас о наличии новой версии. Для быстрого обновления из самого приложения в браузере будет доступна специальная кнопка, как показано на картинке ниже.

Раньше в случае клика по кнопке «Обновить» пользователь перенаправлялся в официальный магазин приложений Google Play, где мог продолжить процесс апгрейда браузера.

Первыми внимание на наличие новых возможностей обратили сотрудники Techdows.com, которые обнаружили в Chrome для Android Nightly функцию «Enable Google Play Inline update flow». Эту фичу можно найти в chrome://flags.

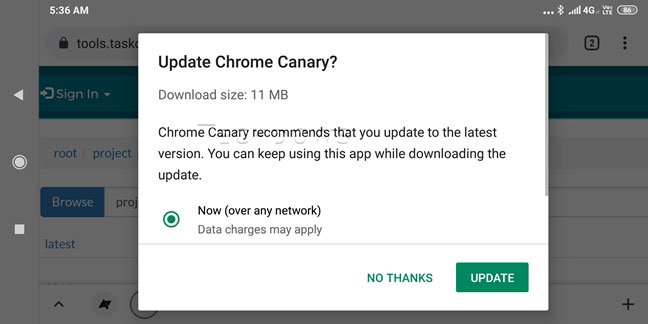

Если ее активировать, браузер сможет обновляться без необходимости использования Google Play. Нажав кнопку «Update Chrome», вы увидите специальное окно, в котором будет содержаться информация о размере обновления.

Это окно позволит установить апдейт немедленно или отложить установку до более удобного времени.

Если вы решите установить обновления, процесс загрузки патчей будет происходить в фоновом режиме. После загрузки браузер предложит перезапустить приложение для завершения всего процесса.

Дальше Chrome автоматически запустится с уже установленными апдейтами. Нельзя не признать, что процесс действительно станет намного проще и приятнее. Это будет напоминать обновление десктопных версий браузера Chrome.