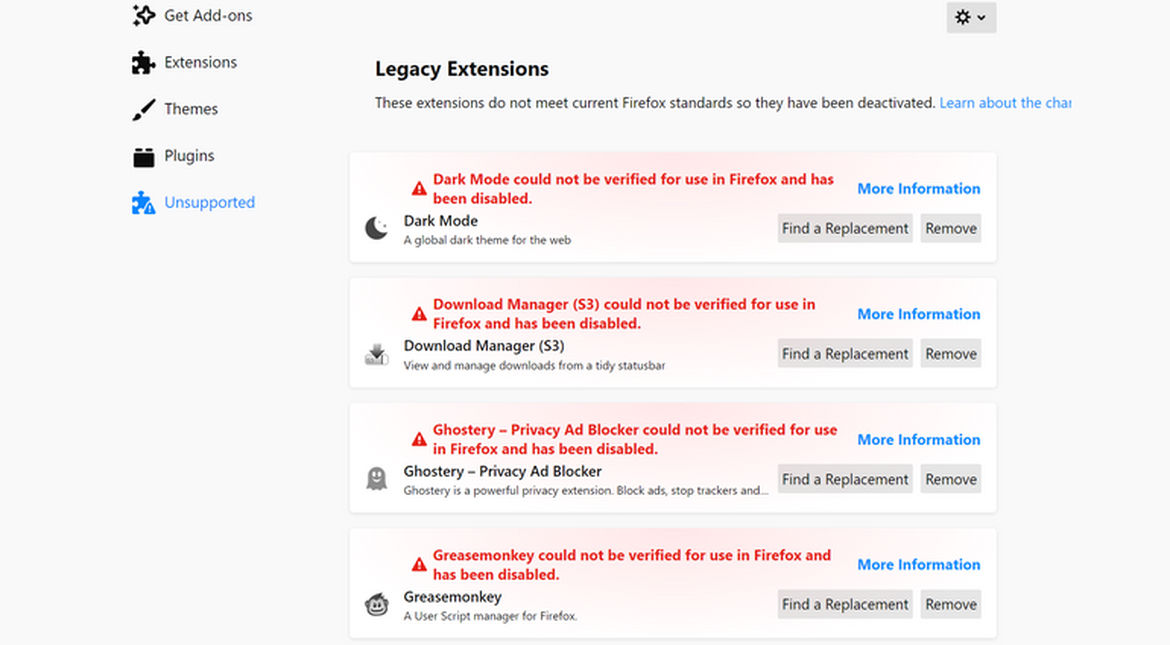

Миллионы пользователей Firefox столкнулись с внезапным отключением расширений браузера из-за просроченного сертификата, который использовался Mozilla в инфраструктуре дополнений Firefox. Эта же проблема не позволяла пользователям перезапустить или переустановить аддоны.

Инцидент не затронул всех пользователей популярного браузера, однако все равно стал достаточно массовым, спровоцировав множество жалоб на площадках Twitter, Reddit и в других социальных сетях.

Разработчики браузера уже признали наличие проблемы, упомянув об этом в Twitter и в специальном отчете о баге.

«Мы приносим свои извинения за возникшие проблемы с расширениями для Firefox, которые в отдельных случаях отказываются запускаться или устанавливаться. Мы уже знаем, в чем заключается причина, а также усердно работаем над восстановлением функциональности», — заявил представитель Mozilla.

«Мы будем держать вас в курсе развития событий через соответствующие аккаунты в Twitter».

На данный момент известно, что ситуация с расширениями затронула пользователей всех версий Firefox — новых, старых, Nightly. Также проблема коснулась браузера Tor, который поддерживает дополнения для Firefox.

В настоящее время пользователи могут сами предпринять определенные действия, чтобы справиться с возникшими трудностями. Для этого надо проследовать на страницу about:config и установить значение xpinstall.signatures.required на «false».

Update: Mozilla выпустила версию Firefox 66.0.4, в которой устранена проблема с неработающими расширениями.