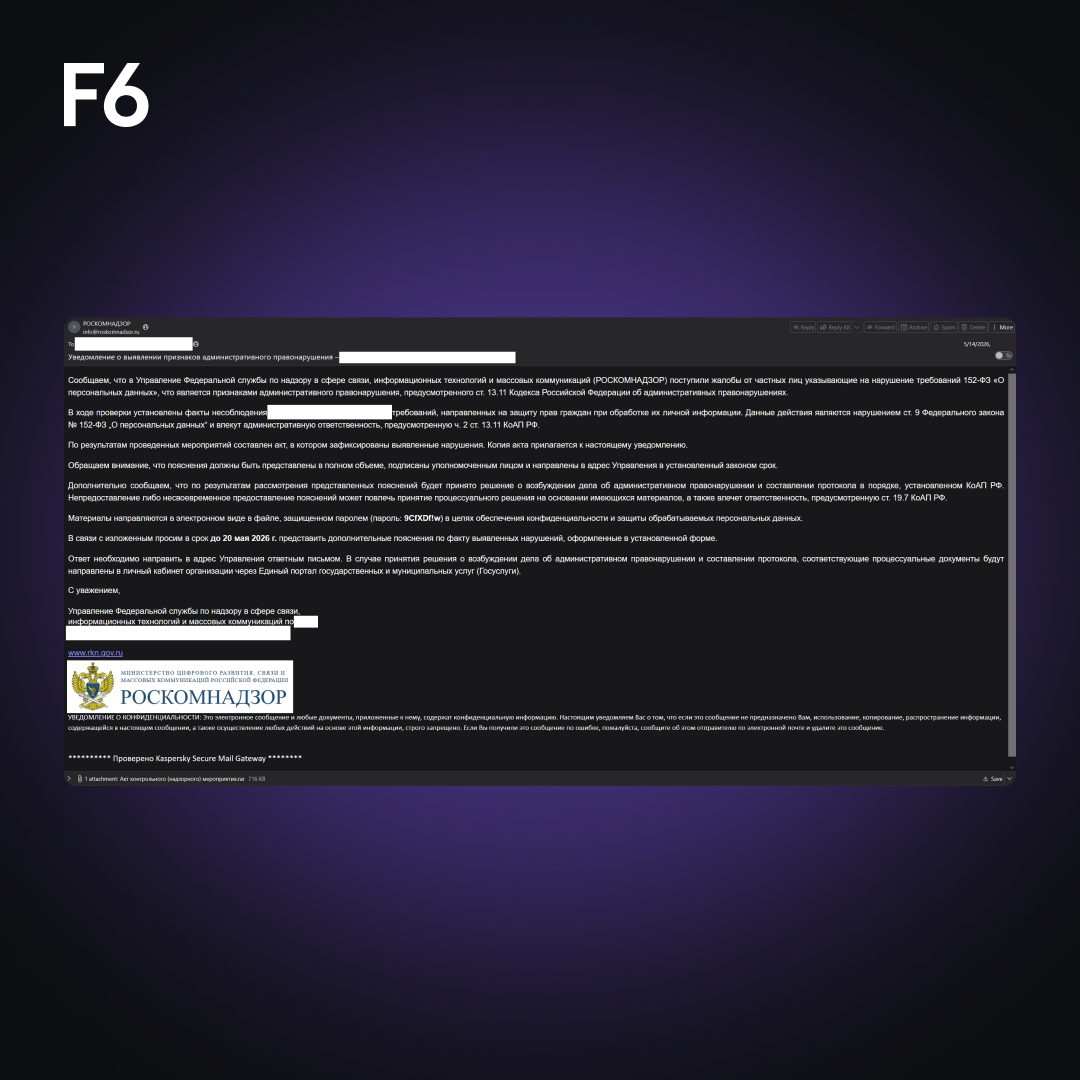

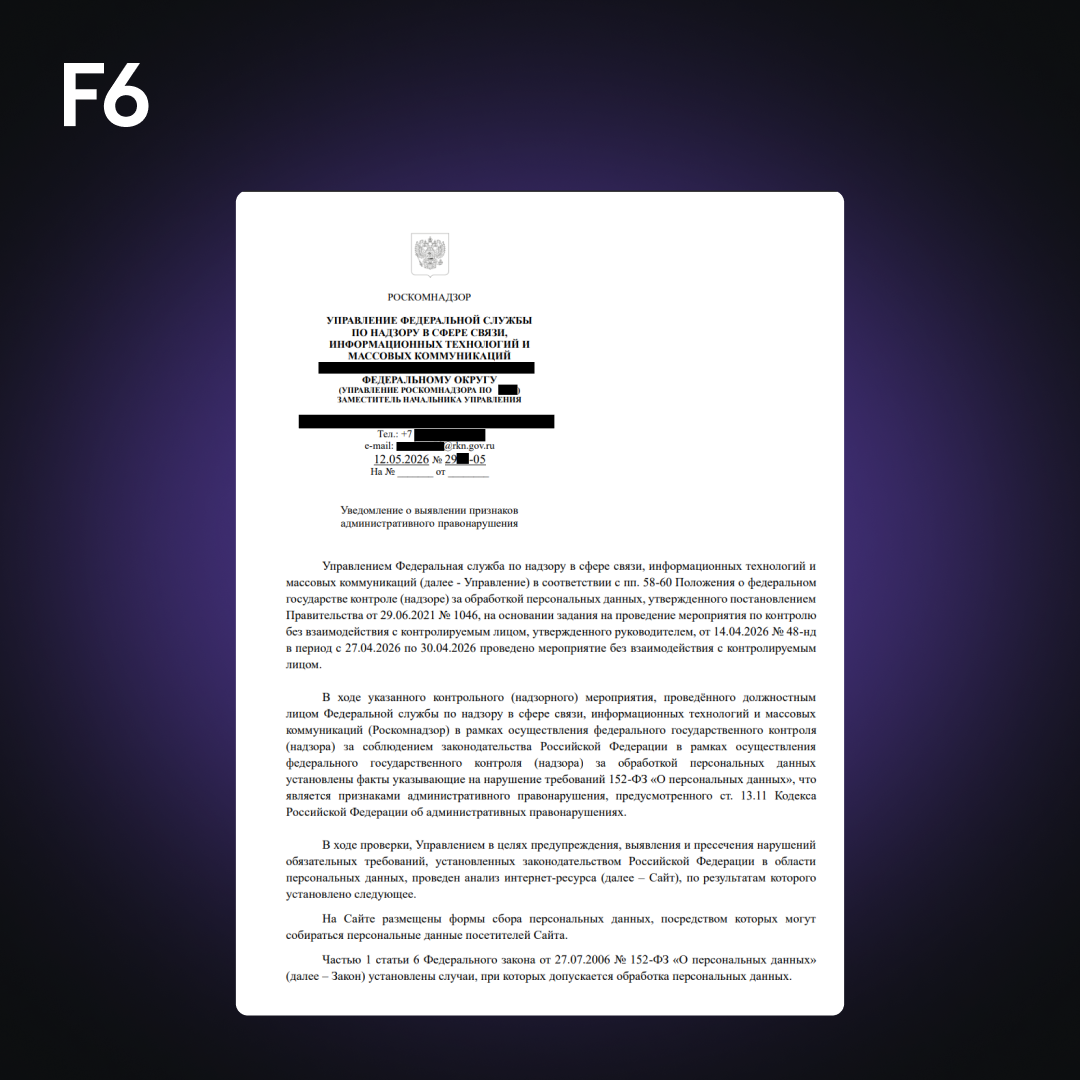

Специалисты Центра кибербезопасности «Эфшесть/F6» зафиксировали новую вредоносную рассылку проукраинской группировки BO Team. На этот раз под удар попали российские организации из сферы ретейла: сотрудникам отправляют поддельные уведомления якобы от имени Роскомнадзора, а внутри — архив с вредоносным вложением.

Схема классическая, но рабочая: письмо выглядит как официальное, тема звучит серьёзно, отправитель маскируется под госструктуру, а дальше всё держится на человеческом факторе.

BO Team известна атаками с использованием вайпера — вредоносной программы, которая приходит ломать. После попадания в инфраструктуру злоумышленники, по данным «Эфшесть/F6», уничтожают резервные копии, выводят из строя элементы ИТ-инфраструктуры и удаляют данные с хостов.

Чтобы письма выглядели убедительнее, атакующие используют функцию красивых адресов на одной из российских платформ для работы с документами. Она позволяет создавать дополнительные адреса отправителя в доменной зоне .ru, визуально похожие на официальные домены госорганов. Получается почти бюрократический косплей.

Это уже не первый подобный заход. В марте 2026 года «Эфшесть/F6» фиксировала похожую кампанию BO Team, но тогда письма рассылались от имени Ространснадзора.