Специалисты нескольких университетов сообщили о найденном ими способе борьбы с такими серьезными уязвимостями, как Spectre и Rowhammer. Способ устранения брешей используется на уровне программного обеспечения, это значит, что он не зависит от производителей процессоров и оперативной памяти.

Одним из таких способов на прошлой неделе поделились эксперты из Дартмутского колледжа в Нью-Хэмпшире. По словам специалистов, им удалось найти способ противодействия Spectre Variant 1 (CVE-2017-5753).

Способ исследователей завязан на ELFbac, встроенной в ядро Linux функции, которая предоставляет порядок контроля доступа для процессов на уровне исполняемых файлов ELF.

«Решение использует ELFbac для безопасного разделения адресного пространства программы. Этот подход гарантирует, что все данные и код будут изолированы друг от друга», — объясняют эксперты.

В настоящее время специалисты работают над подробным описанием своей схемы, а в течение следующих нескольких дней будет запущен специальный сайт, содержащий подробную информацию о методе противодействия этой киберугрозе.

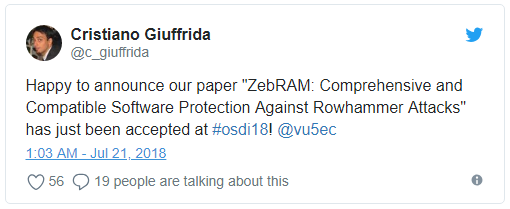

Вторым методом поделилась группа ученых из Systems and Network Security Group. По словам специалистов, их новый метод, получивший имя ZebRAM, сможет защитить системы от атак вида Rowhammer.

К сожалению, на данный момент никакой подробной информации относительно этого метода толком нет. Лишь можно выделить отдельный твит, в котором упоминается название предстоящей исследовательской работы.

В прошлом месяце эта же исследовательская группа сообщила о новом варианте атаки Rowhammer — RAMpage, которая опасна для всех Android-устройств, выпущенных с 2012 года.

Но помимо этой неточной информации, также можно выделить специальный инструмент, выпущенный специалистами для сканирования на предмет уязвимости системы к атакам вида Spectre v1.

Инструмент был разработан экспертами Red Hat, он доступен только для Linux-систем. В настоящее время программа поддерживает только архитектуры x86_64 и AArch64. В блоге Red Hat можно найти более подробную информацию по его использованию.