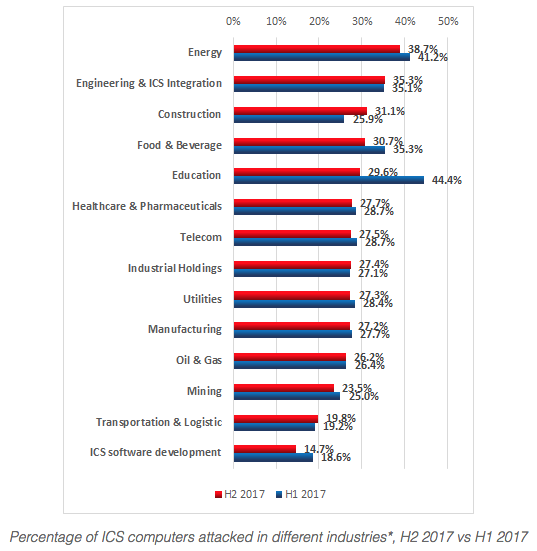

Согласно опубликованному «Лабораторией Касперского» в понедельник отчету, энергетический сектор больше всего подвергся кибератакам, а многие уязвимости, раскрытые в прошлом году, затрагивают продукты, используемые в этом это секторе.

Исследователи компании проанализировали 322 уязвимости, обнаруженные в 2017 году, включая проблемы безопасности, связанные с АСУ ТП, а также программным обеспечением и протоколами, используемыми промышленными организациями.

Из общего числа дыр в системах безопасности 178 затрагивают используемые в энергетическом секторе системы. Субъекты КИИ вроде производителей металлов, машинного и транспортного оборудований были затронуты 164 уязвимостями.

Среди других отраслей, затронутых брешами в безопасности — вода и сточные воды (97 дыр в безопасности), транспорт (74), коммерческие объекты (65), а также продукты питания и сельское хозяйство (61).

Также многие уязвимости затронули компоненты SCADA или HMI (88), промышленные сетевые устройства (66), программируемые логические контроллеры (52) и инженерное программное обеспечение (52). Однако уязвимости в программном обеспечении и протоколах общего назначения также оказали влияние на промышленные организации, включая уязвимости WPA, известные как KRACK, и ошибки, влияющие на технологию Intel.

Что касается типов уязвимостей, то почти четверть связана с сетью, а 21% представляют собой проблемы аутентификации. Большинству недостатков были присвоены средние и высокие степени риска, а 60 уязвимостей получили статус критических. Эксперты «Лаборатории Касперского» отметили, что все критические бреши связаны с аутентификацией, все их можно проэксплуатировать удаленно.

Для 17 уязвимостей в открытом доступе имеются эксплойты.