«Лаборатория Касперского» рассказала о самых распространенных видах мошенничества, подстерегающих владельцев автомобилей в Сети. Цель преступников — сбор конфиденциальной информации пользователей под видом оказания какой-либо услуги, а также хищение средств с банковской карты жертвы.

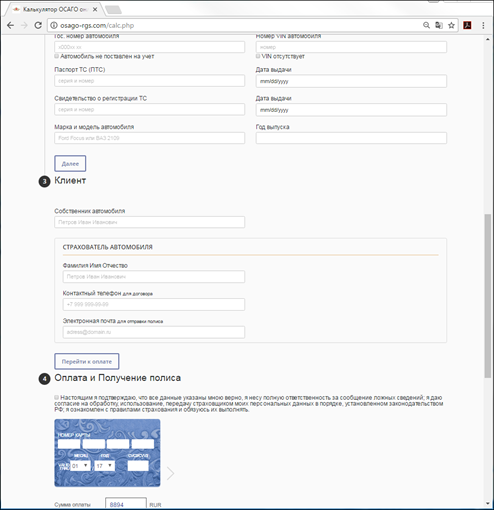

К одной из самых актуальных схем относятся фишинговые сайты, предлагающие оформить полис ОСАГО онлайн. Мошенники копируют страницы оформления полиса известных страховых фирм. Для расчета стоимости электронного полиса пользователю предлагается ввести личную информацию, а в конце — данные карты. При этом преступники используют различные трюки, чтобы убедить пользователя в легитимности сайта. Например, предупреждают об опасности мошенничества или вводят предварительную регистрацию по электронной почте.

Фишинговая страница запрашивает данные банковской карты и другую персональную информацию

Еще одна схема обмана — фальшивые уведомления о штрафах. На почту жертвы приходит письмо, копирующее оригинальное уведомление о новом штрафе от имени банка или ГИБДД. Если пользователь переходит по ссылке, на фишинговой странице ему предлагают ввести личные данные, которые опять же отправляются к злоумышленникам.

Более специфическая, но не менее опасная угроза — сайты, которые имитируют сервис для доступа к Единой автоматизированной информационной системе технического осмотра (ЕАИСТО). Целями киберпреступников в этом случае, как правило, становятся операторы техосмотра. Если мошенники получают доступ к базе, они могут вносить фальшивые данные о ТО автомобилей. В результате страдает как оператор, так и владелец машины, который приобрел поддельную диагностическую карту. На оператора, от имени которого в ЕАИСТО вносилась подложная информация, накладываются большие штрафы. А если владелец транспорта получил страховку ОСАГО по поддельному документу, то он самостоятельно несет ответственность за ДТП.

«Онлайн-сервисы — это очень удобно, но никогда нельзя терять бдительность. Чтобы защитить себя от мошенников, нужно следовать нескольким правилам: не переходить по подозрительным ссылкам и не кликать по баннерам, всегда проверять адресную строку страницы, на которой вводите персональную информацию, пользоваться только услугами проверенных операторов ТО. Простые рекомендации, но большинство мошеннических схем рассчитаны как раз на невнимательность жертвы. А для полной уверенности лучше пользоваться специализированным защитным решением — оно поможет, даже если вы потеряете бдительность», — отметила Надежда Демидова, контент-аналитик «Лаборатории Касперского».