Kromtech обнаружил более 4000 серверов ElasticSearch, на которых размещаются файлы, специфичные для двух вредоносных программ, нацеленных на POS-терминалы - AlinaPOS и JackPOS. Исследователи обнаружили эти уязвимые серверы на прошлой неделе во время рутинного сканирования.

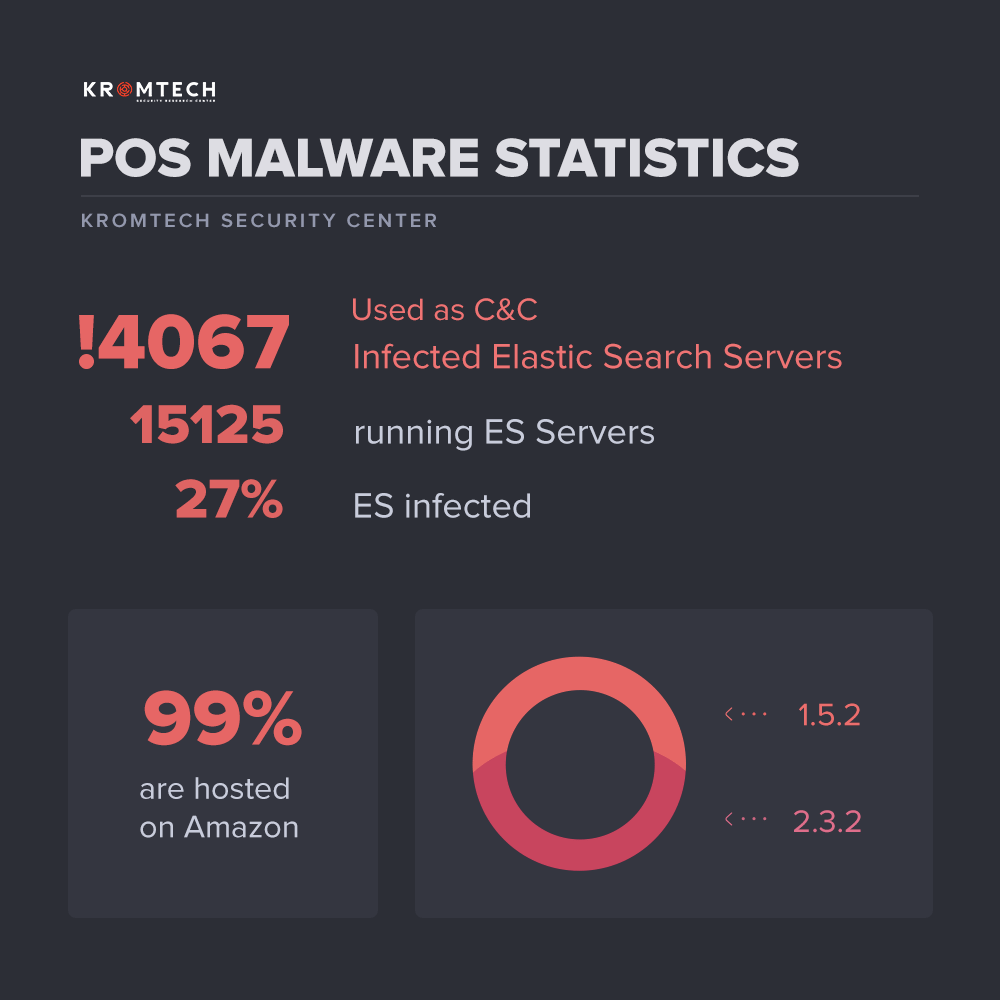

Заинтересовавшись первоначальным открытием, команда Kromtech использовала Shodan для выявления более 15 000 серверов ElasticSearch, которые были оставлены онлайн без какой-либо аутентификации.

Из этих 15 000 серверов более 4000 имеют файлы, характерные для инфраструктуры командного центра (C&C) AlinaPOS и JackPOS. Это число слишком велико, чтобы быть просто совпадением, тем более что на серверах размещались панели управления вредоносными программами для POS-терминалов.

Анализ команды Kromtech также показал, что 99% серверов ElasticSearch, зараженных вредоносными программами, были размещены в сервисе Amazon AWS.

«Почему Amazon? Потому что Amazon Web Services позволяет получить бесплатный инстанс t2 micro (EC2) с дисковым пространством до 10 ГБ» - пояснил Боб Дьяченко (Bob Diachenko), главный сотрудник отдела связи Kromtech.

Временные метки файлов показали наличие инфицированных файлов с августа 2016 года. Кроме того, исследователи обнаружили разные пакеты одной и той же вредоносной программы и доказали, что серверы были заражены несколько раз.

«Мы отправили уведомления некоторым пострадавшим компаниям и попытались связаться с Amazon, но ответа пока не получили» - продолжает Дьяченко.

Дьяченко также сказал, что большинство зараженных серверов имеют американские IP-адреса. Кроме того, Kromtech по-прежнему анализирует данные, чтобы уточнить количество истинное зараженных серверов.