Исследователи из компании Guardicore описали новое семейство малвари, получившее имя Trojan.sysscan. Троян удалось обнаружить, когда он атаковал сервер-ловушку компании, не подозревая, что все действия тщательно протоколируются.

Эксперты пишут, что малварь сканирует интернет и атакует плохо настроенные серверы, отыскивая открытые RDP-порты. Если таковые обнаруживаются, троян брутфорсом перебирает наиболее распространенные комбинации логинов и паролей, надеясь подобрать «ключи» к системе. Так как плохо настроенные RDP-серверы зачастую принадлежат компаниями среднего и крупного бизнеса, можно сказать, что авторы малвари создавали Trojan.sysscan с прицелом на корпоративный сектор.

Trojan.sysscan написан на Delphi и его основная функциональность – это хищение паролей локальных приложений, будь то браузеры, БД или PoS-программы. Исследователи отмечают, что отдельный интерес для вредоноса представляют учетные данные от банковских аккаунтов, игорных сайтов и ресурсов налоговой службы. Также Trojan.sysscan ворует браузерные куки,

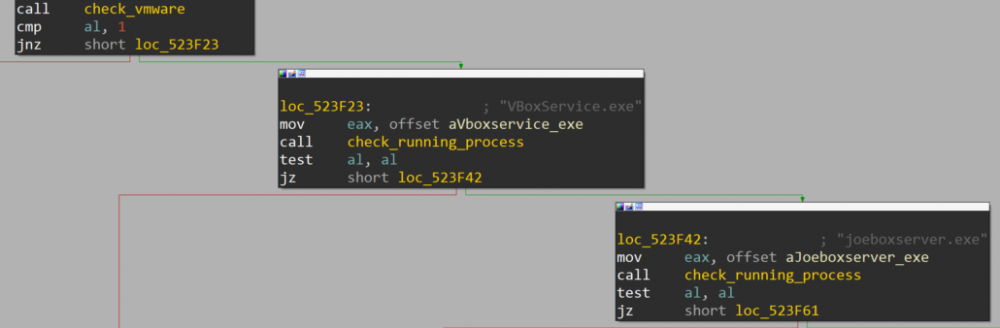

После компрометации системы вредонос создает скрытый аккаунт администратора, чтобы закрепиться на зараженной машине и убедиться, что RDP будет всегда открыт для будущих соединений. Кроме того, малварь умеет определять, когда она запущена в песочнице или на виртуальной машине. Впрочем, даже обнаружив, что находится в необычном окружении, Trojan.sysscan все равно продолжает работать, ничего по этому поводу не предпринимая.

Малварь ищет виртуальные машины и песочницы

Собранные данные вредонос передает на управляющий сервер, посредством незащищенных HTTP-запросов. Если передача не удалась, атакующие вручную проникают на зараженную машину через RDP и скачивают похищенную информацию. По данным экспертов, в данный момента авторы вредоноса используют всего два основных IP-адреса: принадлежащий ОАЭ адрес 85.93.5.43 для хранения данных и принадлежащий испанскому хостеру 144.76.137.166 для сканирования сети на предмет открытых RDP-портов.

Стоит отметить, что о проблемах настройки RDP недавно писал и известный ИБ-эксперт Фабиан Восар. В своем твиттере он процитировал другого исследователя, который предупреждает, что всем стоит внимательнее относиться к настройкам RDP, так как в последнее время появляется всё больше сообщений о том, что через RDP орудуют шифровальщики.