В SecureTower 5.7 были добавлены инструменты, позволяющие обеспечить надежную сохранность информационных активов компании, получать еще более подробную информацию о рабочих процессах и оградить бизнес от влияния кризисных явлений.

По данным экспертов в области информационной безопасности, принимавших участие в ITWeb Security Summit 2015 в Южной Африке, популярный сегодня канал передачи данных – облачные хранилища – является одним из наиболее уязвимых с точки зрения безопасности. В новой версии системы SecureTower появилась возможность контроля сервисов облачного хранения данных (Dropbox, OneDrive, Яндекс. Диск и др.). Теперь можно ограничить доступ к ним для сотрудников определенных отделов или же контролировать скачиваемые и отправляемые в них файлы, которые могут содержать конфиденциальную коммерческую информацию. При этом контролируются не только облачные веб-сервисы, но и их клиентские приложения.

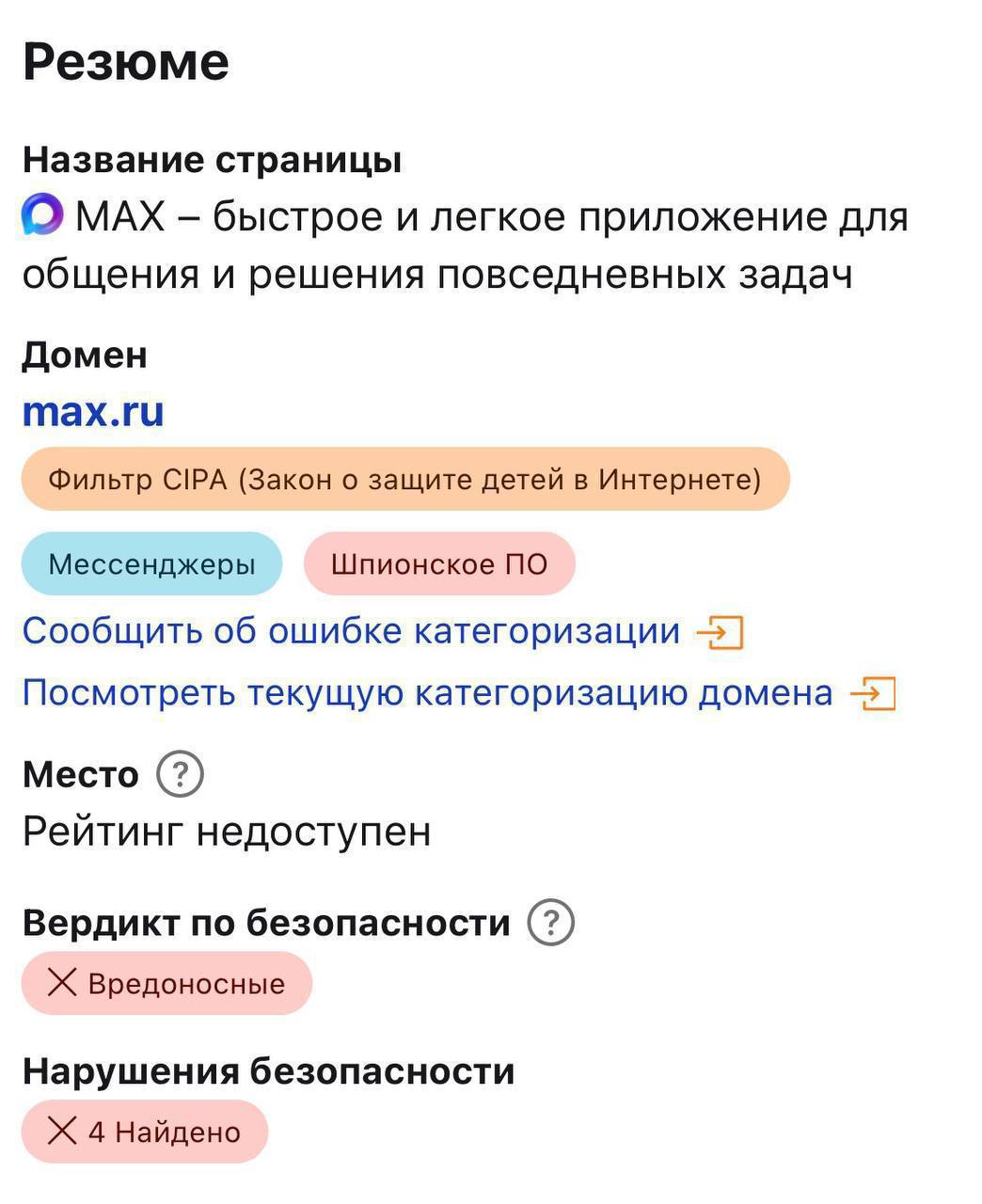

Значимым для обеспечения комплексной безопасности новшеством в SecureTower 5.7 также стала функция блокировки запуска процессов. Возможность запрета запуска определенных процессов позволяет не допустить открытия потенциально опасных приложений на рабочих станциях сотрудников, а также приложений, не имеющих прямого отношения к выполнению служебных обязанностей и не предназначенных для использования в рабочее время – таких, например, как игры, торренты, анонимайзеры.

В дополнение к уже имеющемуся функционалу для удаленного прослушивания микрофонов в SecureTower 5.7 появился новый инструмент, который расширяет возможности детального контроля бизнес-процессов в режиме онлайн. Благодаря новой функции просмотра удаленного рабочего стола пользователя можно подключиться к любой рабочей станции в корпоративной сети и в реальном времени наблюдать за рабочими процессами. При этом видеозапись с экрана пользователя можно сохранять на локальный диск компьютера для последующего воспроизведения.

Существенные изменения в новой версии SecureTower коснулись консоли администратора, которая была наделена максимально гибкими настройками и оттого стала еще более удобной в использовании и мгновенно реагирующей на действия пользователя. Стартовая страница администраторской консоли теперь отображает сведения о текущем состоянии и основные статистические показатели по серверным компонентам системы, что дает возможность оперативно получить детальную информацию о работе каждого из них. Помимо того, что любой из серверов можно там же вручную остановить или перезапустить, консоль администратора автоматически восстанавливает соединение с ними в случае если оно по какой-то причине было потеряно. Таким образом, начиная с версии SecureTower 5.7 в одно мгновение фактически можно получить комплексную и наглядную картину происходящих в настоящее время процессов в системе и локальной сети, будь то информация о перехваченных письмах, обрабатываемых данных, инцидентах безопасности, числе контролируемых рабочих станций и текущей нагрузке на сервер.

В «Центр отчетности» системы SecureTower был добавлен новый вид отчетов, который представляет собой сводную таблицу с результатами деятельности сотрудников за определенный период времени, где по вертикальной оси расположены пользователи, а по горизонтальной – настраиваемые показатели (количество писем, сообщений в мессенджерах, посещенных сайтов, распечатанных документов, среднее время начала и окончания работы и др.). Такие отчеты позволяют в удобном представлении получить данные о работе целой компании.

Отдельного упоминания заслуживает усовершенствование механизма сохранения отчета из модуля контроля активности пользователей, где содержится подробная информация о деятельности сотрудников за компьютером в течение рабочего дня. Теперь уникальный html-отчет, который, будучи сохраненным на локальный диск, в сущности работает по принципу веб-сайта и в полной мере поддерживает функциональность клиентской консоли, можно перед сохранением конструировать. Пользователи SecureTower могут собирать в сохраняемый отчет нужные элементы в любых комбинациях, выбирать данные за определенные дни рабочей недели, а также удобный для себя формат представления отдельных составляющих. К примеру, можно сохранить информацию о деятельности сотрудника в виде подробного интерактивного документа с возможностью просматривать письма, запросы, скриншоты рабочего стола и т.д. – или же выбрать упрощенный вариант в виде аудита, когда в сформированном html-отчете будет доступна общая информация о количестве переписок в мессенджерах, файлов, ссылок и др., но без опции перехода к их содержимому.

«В эпоху технологий, когда количество средств электронной связи непрерывно растет, увеличивается и число угроз, которые таят в себе популярные каналы делового общения. Поэтому мы добавили в SecureTower новые инструменты управления рисками, пополнили список контролируемых каналов передачи данных и обновили систему отчетности. При этом мы остались верными себе и сделали интерфейс продукта еще более удобным, современным и главное – функциональным. В дальнейшем мы продолжим прилагать усилия к совершенствованию SecureTower», – сообщил Андрей Бармута, руководитель департамента разработок в компании Falcongaze.