Утечки конфиденциальных данных и атаки через цепочку поставок — главная головная боль крупных организаций в последнее время. Чтобы избежать кибератак и ущерба для денег и репутации, нужно организовать безопасный обмен данными с контрагентами и подрядчиками. Рассмотрим такую практику на примере системы Vaulterix.

Введение

Согласно исследованию InfoWatch, по итогам 2024 года Россия заняла второе место среди исследуемых стран по числу инцидентов, связанных с компрометацией данных. При этом, по данным «СёрчИнформ», в подавляющем большинстве случаев причиной утечки информации становились сотрудники организации. Причиной этого является, в частности, использование общедоступных файлообменных ресурсов, куда работники компаний выкладывают информацию, не защищая её соответствующим образом и не удаляя после завершения обмена файлами. Также, подобные хранилища могут быть использованы хакерами в их целях.

При этом следует учитывать, что вектор атак против крупных компаний направлен сейчас на компрометацию через подрядчиков и субподрядчиков. Об этом, среди прочего, говорили эксперты в эфире AM Live, где обсуждался актуальный ныне вопрос — как обеспечить защиту промышленности в 2025 году.

Как следствие, перед службами ИТ и ИБ стоит сложная задача — предоставить инструмент для документооборота между организациями, с необходимыми функциями, обеспечивающими безопасность процесса.

Ранее мы рассматривали один из продуктов для организации защищенного документооборота, Vaulterix, отечественного вендора Mitra Soft. Разберемся подробнее в практических аспектах его использования.

Работа пользователя в Vaulterix

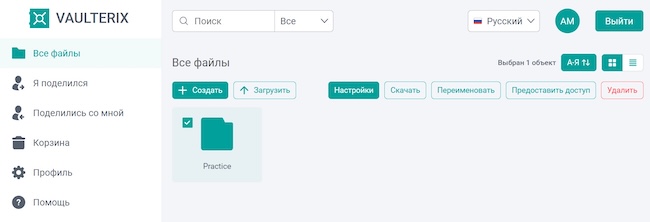

Стартовый экран системы представляет пользователю информацию о доступных для него папках и файлах — как размещённых им, так и размещённых внешними пользователями.

Рисунок 1. Стартовый экран Vaulterix

Создадим папку для проведения тестов. Рядовому пользователю доступны настройки, связанные с автоочисткой папки и предоставлением доступа к ней, включая установку пароля и срока его действия.

Рисунок 2. Настройка прав доступа к папке в Vaulterix

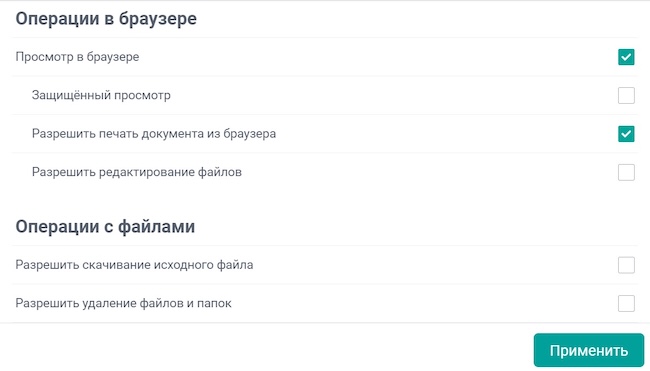

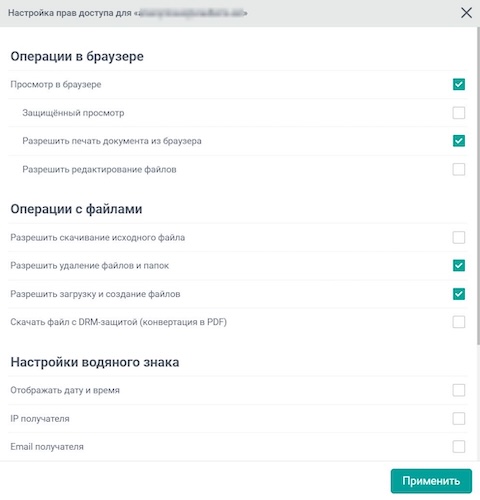

По отношению к файлам, хранящимся в папке есть возможность разрешения на скачивание, удаление, редактирование, добавление водяных знаков и прочее.

Рисунок 3. Настройка прав доступа к папке в Vaulterix

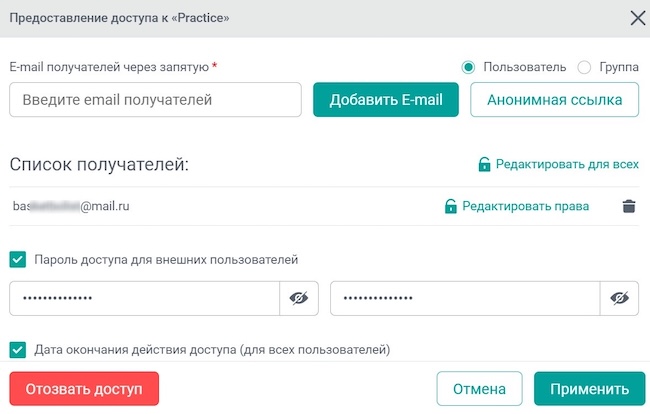

Предоставим доступ к папке другому, внешнему пользователю.

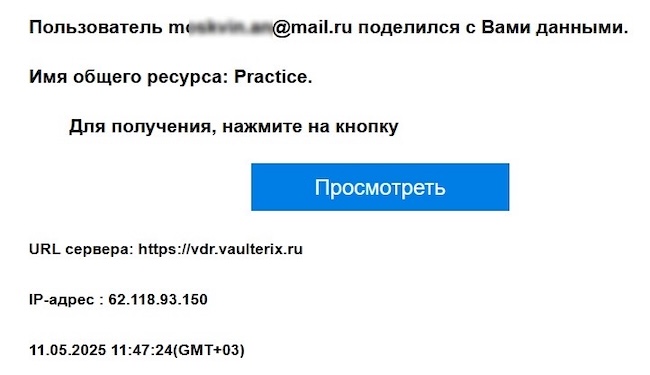

Рисунок 4. Предоставление доступа внешнему пользователю в Vaulterix

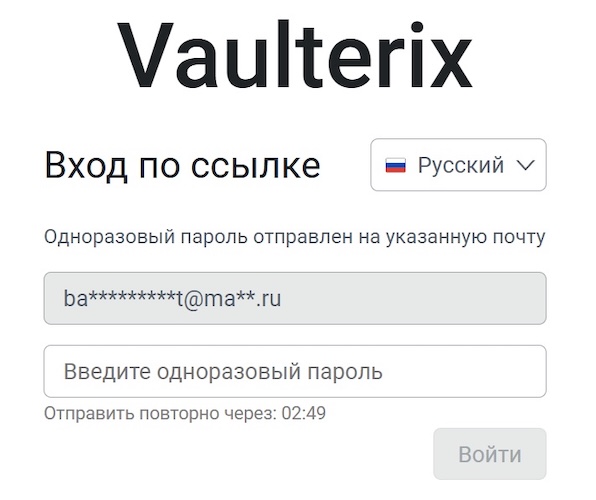

Переход по ссылке и доступ к папке возможен только при вводе одноразового пароля, отправляемого на почту.

Рисунок 5. Вход в Vaulterix

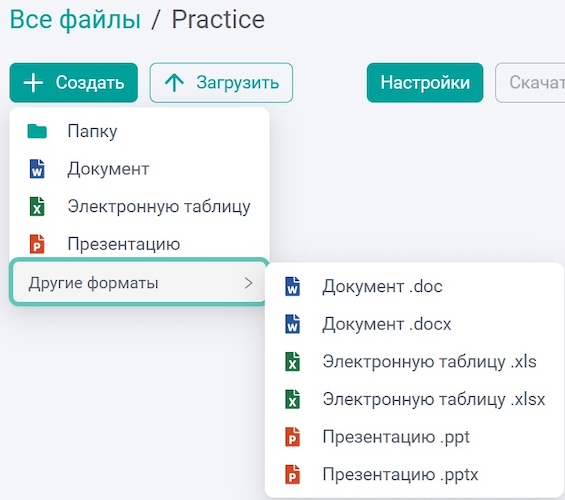

Функциональные возможности системы позволяют создавать и совместно с другими пользователями редактировать текстовые и табличные документы, а также презентации.

Рисунок 6. Создание офисных документов в Vaulterix

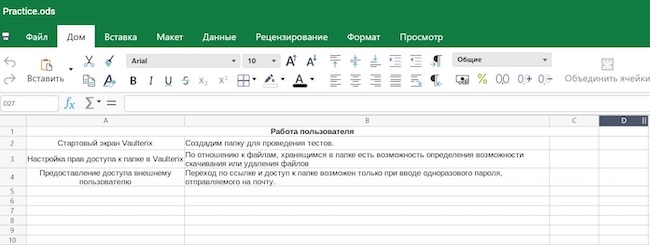

Редактор таблиц в Vaulterix является полноценным (на базе продукта с открытым исходным кодом LibreOffice), с поддержкой формул.

Рисунок 7. Режим совместного редактирования таблицы в Vaulterix

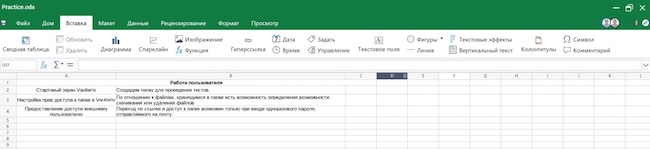

Рисунок 8. Возможности вставки в Vaulterix

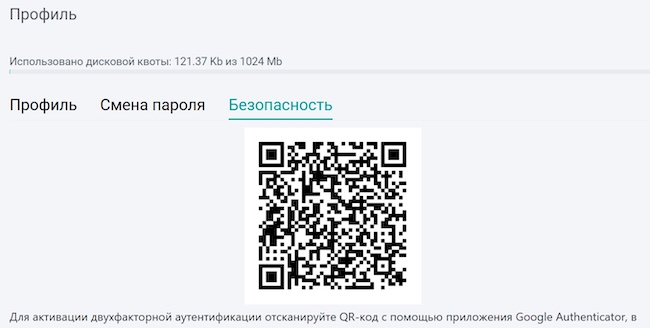

Для защиты учетной записи от компрометации, в системе есть возможность включения двухфакторной аутентификации при входе в систему. В качестве второго фактора используется одноразовый пароль (TOTP), вендором предлагается использовать Google Authenticator.

Рисунок 9. Подключение двухфакторной аутентификации в Vaulterix

Работа администратора в Vaulterix

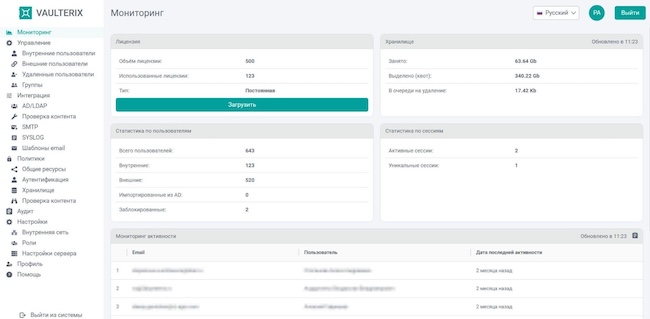

Стартовый экран администратора содержит статистическую информацию в разрезе ряда важных параметров, касающихся лицензирования системы, наличия места, активности пользователей и т. д.

Рисунок 10. Статистика работы системы Vaulterix

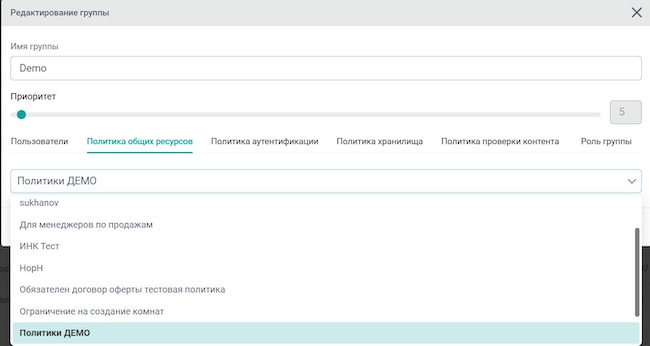

Управление доступом к документам производится очень гибко. Пользователи в системе делятся на внутренних, внешних и удаленных. Доступ может предоставляться как отдельным пользователям, так и группам. Для групп актуальны политики общих ресурсов, регулирующие разрешения и запреты.

Рисунок 11. Редактирование группы в Vaulterix

Если пользователь состоит в нескольких группах, применяется группа с наивысшим приоритетом.

Интеграционные возможности системы позволяют настроить работу по протоколам LDAP и LDAPS для работы с группами безопасности, SMTP с целью отправки почтовых уведомлений, Syslog для отправки логов, а также осуществлять взаимодействие с системой предотвращения утечек (DLP) для проверки данных.

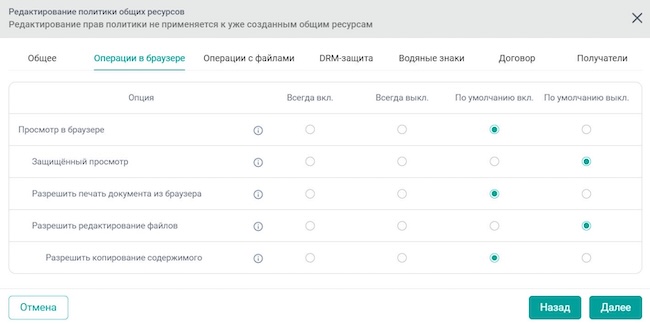

Политики общих ресурсов устанавливают разрешенные для пользователей ресурсы, возможность использования анонимных ссылок, возможность печати из браузера, защищённый просмотр и другие настройки. Необходимо отметить, что заданная администратором политика общих ресурсов является верхнеуровневой и не может быть изменена пользователем.

Рисунок 12. Настройка политики общих ресурсов в Vaulterix

Предоставив доступ к папке, можно установить разрешения для пользователей: возможность скачивания файла, количество скачиваний, возможность загрузки собственных файлов.

Рисунок 13. Настройка доступа к папке в Vaulterix

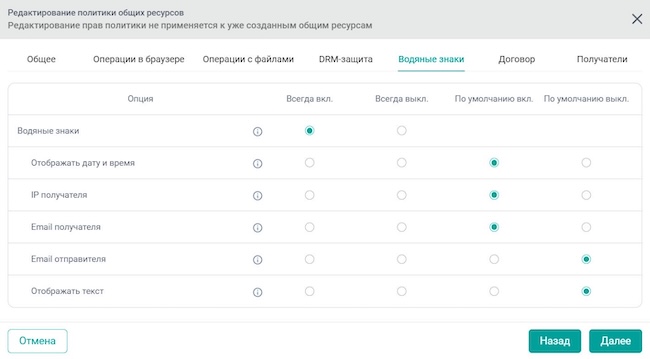

Включив опцию «Водяные знаки» можно препятствовать использованию документов в нелегитимных целях или их неконтролируемому распространению.

Рисунок 14. Настройка водяных знаков в Vaulterix

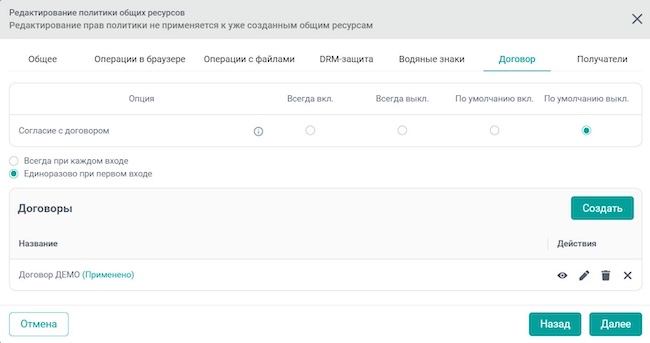

Опция «Договор» необходима, если перед предоставлением доступа к ресурсу требуется ознакомить пользователя с каким-либо документом, например соглашением о конфиденциальности (NDA). Договор может выводиться пользователю разово или при каждом входе в систему.

Рисунок 15. Настройка опции «Договор» в Vaulterix

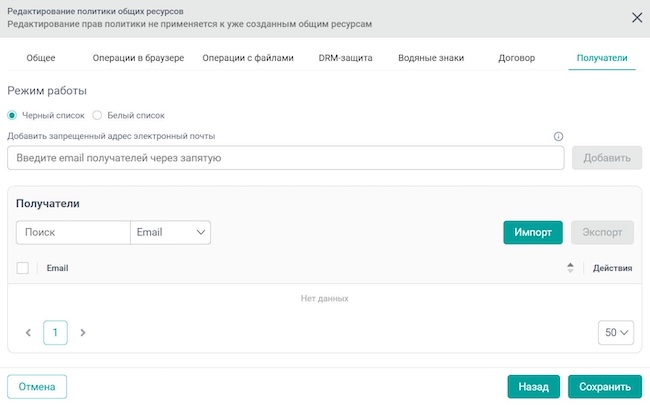

Благодаря гибкости настроек, в системе можно задать как список разрешенных (белых), так и запрещенных (чёрный список) адресов электронной почты. В зависимости от типа списка, ссылка на ресурс будет либо отправлена только доверенному получателю, либо не будет отправлена пользователям из черного списка.

Рисунок 16. Настройка списков в Vaulterix

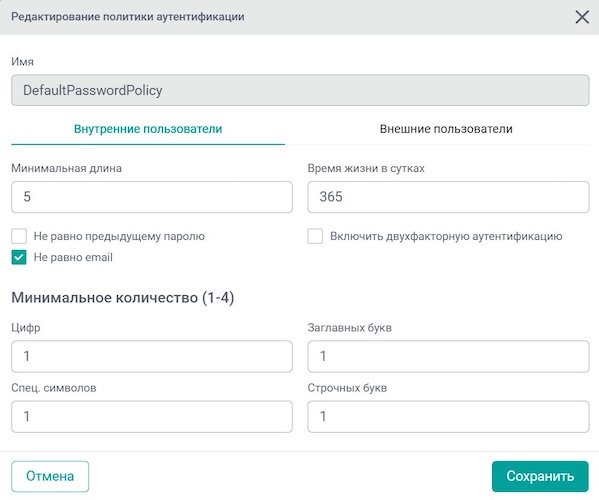

Настройка аутентификации позволяет задать требования к паролям: минимальную длину пароля, время его действия, задать уровень сложности, включить многофакторную аутентификацию. Администратор может задать принудительное использование двухфакторной аутентификации, что поможет предотвратить вход в систему с использованием скомпрометированной учётной записи.

Рисунок 17. Настройка аутентификации в Vaulterix

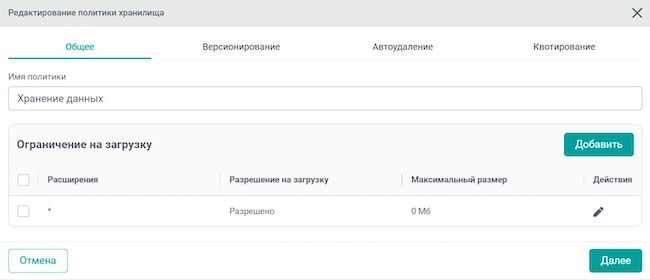

В настройках хранилища можно задать возможность ограничения на загрузку файлов определенных расширений, размер этих объектов. В Vaulterix запрещена загрузка файлов с двойным расширением для обхода ограничений, что повышает уровень защиты пользователей хранилища.

Рисунок 18. Настройка хранилища в Vaulterix

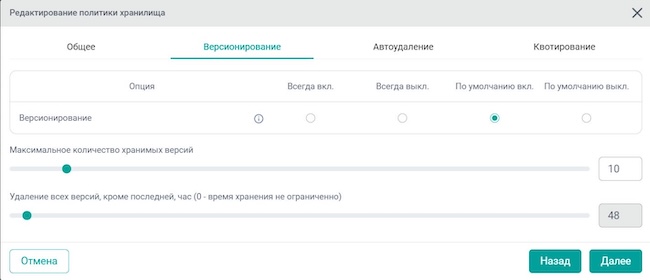

Пользователи могут работать в онлайн-режиме с хранящимися документами. Для того, чтобы важные данные не были потеряны по ошибке, в системе есть возможность версионирования, когда разные версии файлов сохраняются по мере работы с ними пользователей.

Рисунок 19. Настройка версионирования файлов в Vaulterix

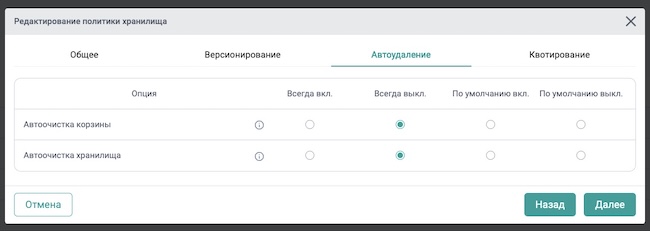

Для экономии места, в Vaulterix есть возможность настройки автоочистки корзины и хранилища файлов. Таким образом, в системе не будут храниться данные, старше заданного администратором срока.

Рисунок 20. Настройка длительности хранения файлов в Vaulterix

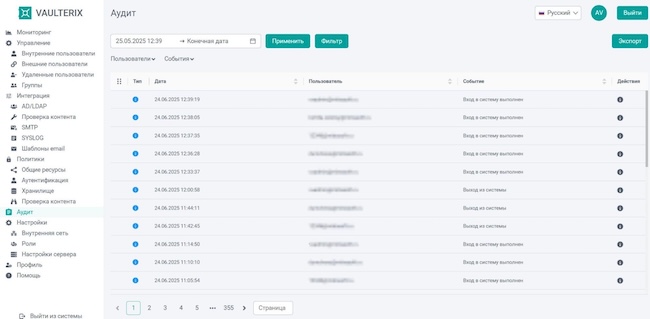

В системе реализована подсистема аудита, что может быть полезно при расследованиях инцидентов. События можно фильтровать по пользователям, типу события и другим необходимым признакам. Информация о событиях может быть экспортирована в формате Excel.

Рисунок 21. Информация о событиях в Vaulterix

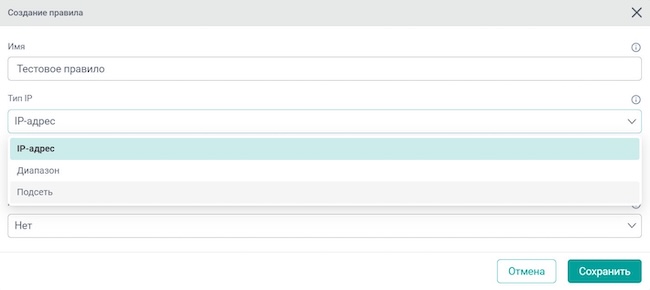

Для минимизации вероятности неправомерного доступа и компрометации хранящихся данных, в системе пользователям можно разрешить доступ из определенных сетей, например, только из внутренних.

Рисунок 22. Настройка разрешенных сетей в Vaulterix

Выводы

Vaulterix представляет собой систему защищенного обмена информацией с внешними и внутренними пользователями. В системе реализованы гибкие настройки, использование которых может усилить защищенность корпоративных данных при работе с контрагентами и предотвратить компрометацию конфиденциальной информации. Отдельного внимания заслуживает функция совместного редактирования файлов прямо в Vaulterix.

С точки зрения информационной безопасности важны такие аспекты как наличие двухфакторной аутентификации, возможности интеграции с СЗИ (SIEM, DLP и другие), управление парольными политиками, запрет на загрузку файлов с выбранными расширениями, в том числе в случае их переименования, организация гранулированного доступа к ресурсам и возможность автоматического отзыва через заданное время.

Дополнительные функции, позволяющие обеспечить информационную безопасность — наличие чёрных и белых списков почтовых доменов, возможность блокировки загрузки файлов различных форматов, запароленных архивов и офисных файлов.