Сертификат AM Test Lab

Номер сертификата: 432

Дата выдачи: 12.10.2023

Срок действия: 12.10.2028

- Введение

- Функциональные возможности Vaulterix

- Архитектура Vaulterix

- Системные требования Vaulterix

- Сценарии использования Vaulterix

- 5.1. Вход в систему

- 5.2. Размещение файлов

- 5.3. Функции безопасности

- Выводы

Введение

В современном мире сложно представить организацию, чьи процессы не включали бы в себя обмен информацией разной степени важности как между сотрудниками, так и со внешними контрагентами. При этом компании с определённым уровнем зрелости процессов обеспечения ИБ регулярно сталкиваются с необходимостью обеспечить защищённый обмен данными, при котором чётко определяются права доступа к информации, предотвращается её компрометация, производится журналирование всех действий с защищаемыми объектами и т. д.

Для решения этих задач используются системы класса «виртуальная комната данных» (Virtual Data Room, VDR). Обзор рынка VDR мы публиковали ранее.

Одной из отечественных VDR-систем является Vaulterix от компании «Митра Софт», представленная на рынке с 2017 года и имеющая более 50 внедрений в российских организациях.

Функциональные возможности Vaulterix

Двухфакторная аутентификация

Двухфакторная аутентификация уже практически стала стандартом для организаций с высоким уровнем зрелости ИБ и позволяет предотвратить доступ к ресурсам в случае компрометации реквизитов учётной записи (логина и пароля). В Vaulterix для этого используется FreeOTP. Чтобы получать цифровые коды, пользователю потребуется установить соответствующее приложение на мобильный телефон.

Также есть возможность отправки второго фактора с помощью СМС, для чего в Vaulterix поддерживается интеграция с ведущими провайдерами сотовой связи. На стороне покупателя системы остаётся только ввод данных аккаунта.

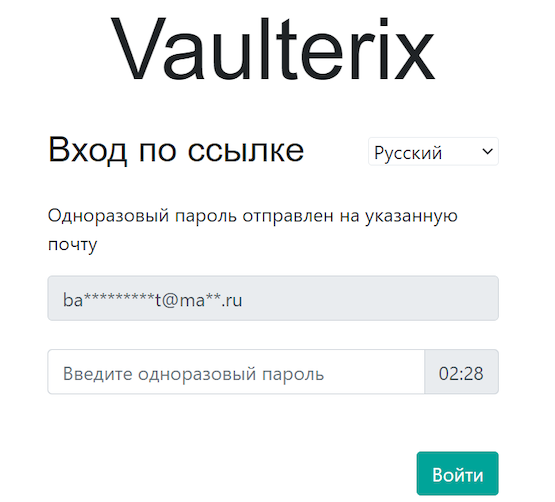

Для внешних пользователей доступна отправка одноразовых паролей на почту. Это позволяет безопасно открывать размещённые в системе документы снаружи.

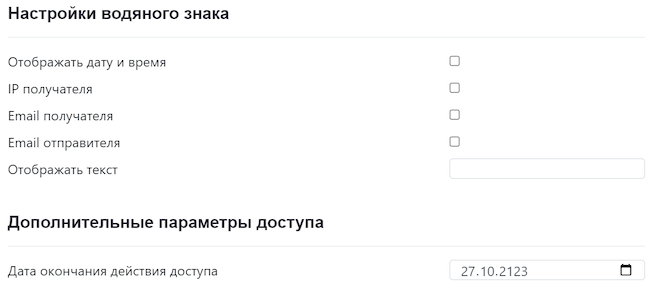

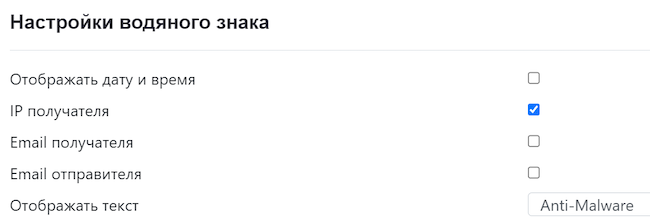

Защита документов водяными знаками

Для идентификации источников утечки документов в системе есть возможность защиты с помощью водяных знаков. Их набор может быть настроен как пользователем, предоставляющим доступ к документам, так и администратором Vaulterix. Водяные знаки могут включать в себя дату и время открытия документа, IP-адрес хоста, на котором открывается файл, электронные адреса получателя и отправителя. Дополнительно есть возможность указать произвольный текст в качестве водяного знака.

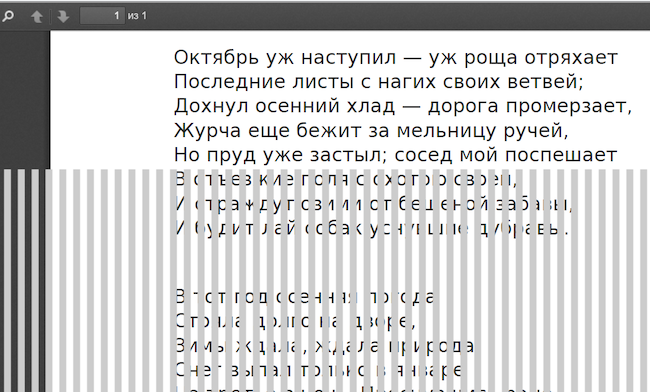

Защищённый просмотр

Эта опция предназначена для скрытия части экрана, чтобы ограничить просмотр документа посторонними людьми либо минимизировать неумышленную компрометацию важных документов, например, камерами видеонаблюдения в общественных местах. Для защищённого просмотра выделены следующие форматы: Word, Excel, PowerPoint, PDF, GIF, PNG.

Управление правами на редактирование и печать файлов

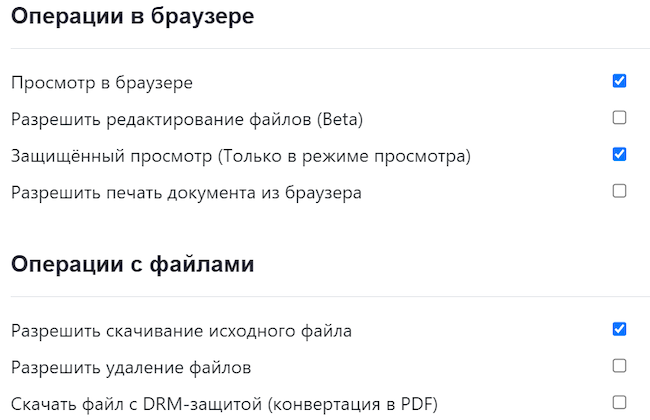

При предоставлении доступа к файлам в системе есть возможность настроить права внешнего пользователя: разрешить или запретить редактирование, печать, загрузку, скачивание и удаление. При этом, например, запрет печати файла будет распространяться как на браузер, так и на приложение, через которое этот файл открывается.

Интеграция с DLP и антивирусом

Для взаимодействия с системами предотвращения утечек (DLP) и антивирусами Vaulterix имеет универсальный коннектор по протоколу ICAP.

При настройке интеграции можно применить фильтры по расширению, типу, объёму файлов, чтобы не перегрузить внешнюю систему и не вызвать отказ в обслуживании.

Сканирование файлов антивирусом проводится при их загрузке в хранилище, в то время как проверка средствами DLP выполняется при скачивании файла.

Компания-разработчик имеет практический опыт интеграции Vaulterix с продуктами «Лаборатории Касперского», «СёрчИнформ» и InfoWatch.

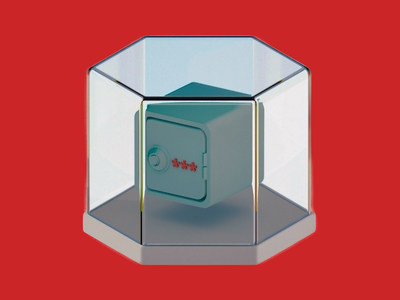

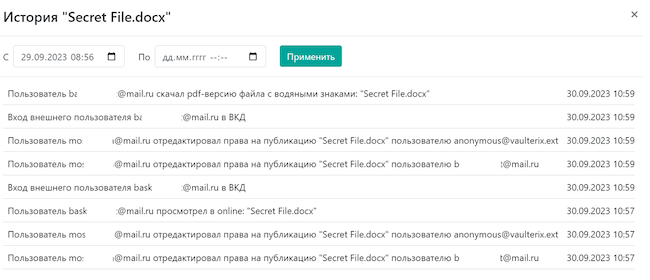

Журналирование действий

В системе логируются все действия пользователей и администраторов. При этом администраторам доступен более полный журнал, а также есть возможность выборки действий за определённые даты. Историю действий можно как просматривать в самой системе, так и выгружать в локальные файлы.

Рисунок 1. Выгрузка логов из Vaulterix в формате XLSX

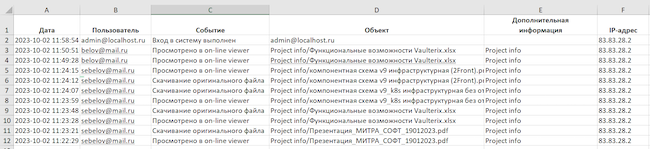

Доступна интеграция с системами управления информацией и событиями (SIEM) по протоколу Syslog, с определением уровня логирования — от самого детального (INFO) до ограниченного только системными ошибками (ERROR).

Рисунок 2. Настройка отправки логов в SIEM в Vaulterix

Совместная работа с офисными документами

В систему интегрирован офисный пакет Collabora Office, благодаря чему у пользователей есть возможность редактирования документов в браузере. Количество сессий одновременной работы над одним документом при этом не ограничено, дополнительно не лицензируется и не тарифицируется.

Ознакомление пользователей с документами

В определённых случаях при предоставлении документов внешним контрагентам требуется ознакомить их с договором оферты, локальными нормативными актами и другими документами. Такая необходимость может быть продиктована требованиями законодательства либо внутренними нормами компании. В Vaulterix эта потребность реализована таким образом, что пользователь не сможет открыть файлы, доступ к которым ему предоставлен, пока не прочитает необходимый документ и не подтвердит этот факт.

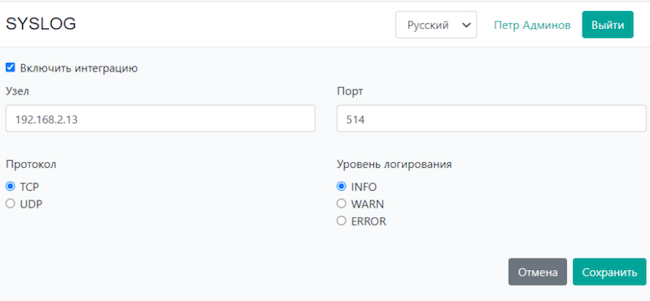

Настройка прав доступа к размещаемым файлам

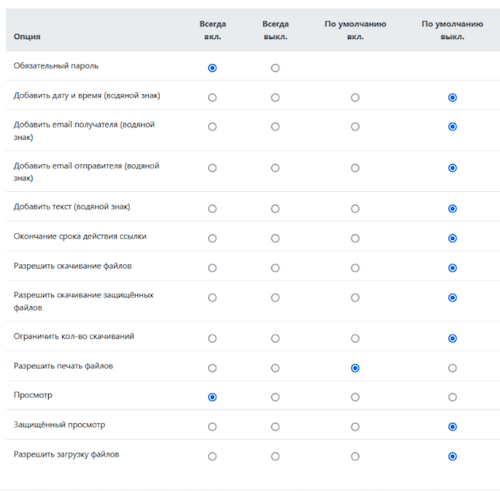

Настройки от администратора имеют приоритет над пользовательскими установками. Так, если администратор выставит обязательный параметр «Пароль просмотра файла», то пользователь не сможет изменить его значение ни для одного из размещаемых файлов. В интерфейсе системы обязательные опции обозначаются затенёнными объектами.

Рисунок 3. Обязательные параметры для пользователя в Vaulterix

Рисунок 4. Пример настройки политики администратором в Vaulterix

Архитектура Vaulterix

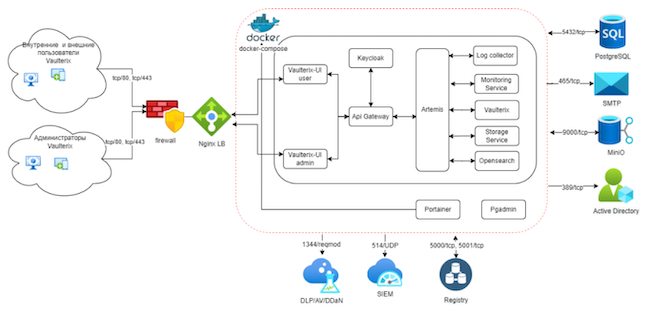

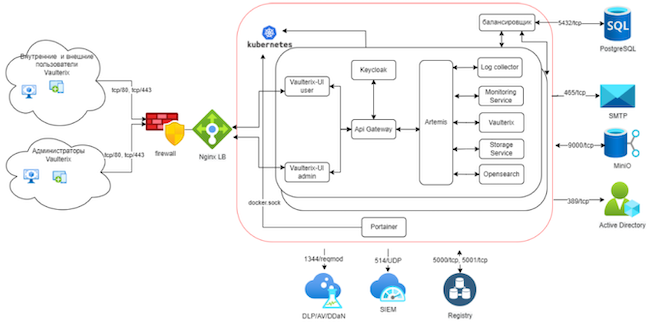

Vaulterix имеет микросервисную архитектуру, при которой каждый микросервис расположен в отдельном Docker-контейнере и может масштабироваться с помощью системы оркестровки Kubernetes.

Рисунок 5. Архитектура Vaulterix

В случае размещения системы на нескольких серверах в кластере схема будет выглядеть в соответствии с рисунком ниже.

Рисунок 6. Архитектура Vaulterix при установке на несколько серверов в кластере

В системе используются технологии и компоненты программного обеспечения, распространяемые под свободными лицензиями MIT и Apache. Эти лицензии не имеют права отзыва и не требуют обмена кодом с сообществом, в отличие от GPL и других подобных.

По умолчанию в системе применяется шифрование хранимых файлов по алгоритму AES-256, однако в случае необходимости оно может быть заменено на ГОСТ.

Системные требования Vaulterix

Vaulterix существует в двух вариантах: облачном и локальном.

Системные требования для локального развёртывания на 100 пользователей приведены в таблице 1.

Таблица 1. Системные требования для Vaulterix на 100 человек

Параметр | Требования |

Процессор | 8 ядер |

Оперативная память | 16 ГБ |

Объём хранилища | Устанавливается владельцем системы |

Операционная система | Linux Ubuntu 20.04–22.04 и выше, а также все ОС, которые поддерживают установку Docker и Docker-compose |

Браузер (для пользователей) | Chrome, Mozilla Firefox 8 и выше, Safari, Internet Explorer 8 и выше |

Система лицензируется по количеству внутренних пользователей, без ограничений по внешним пользователям, объёму хранилища и другим параметрам.

Сценарии использования Vaulterix

Вход в систему

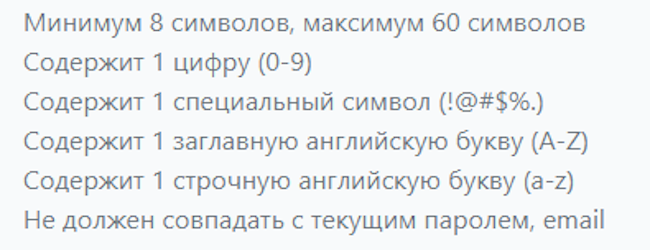

При регистрации пользователя в системе для него генерируется связка из логина и стартового пароля, который меняется при первом входе.

Рисунок 7. Требования к паролю пользователя в Vaulterix

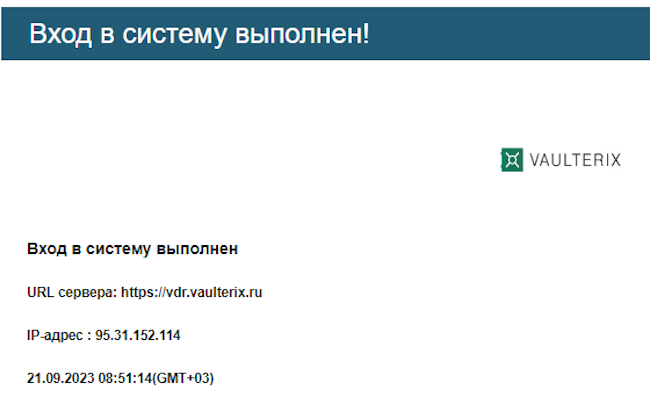

После каждого входа пользователю на почту приходит уведомление.

Рисунок 8. Уведомление о входе в Vaulterix

Размещение файлов

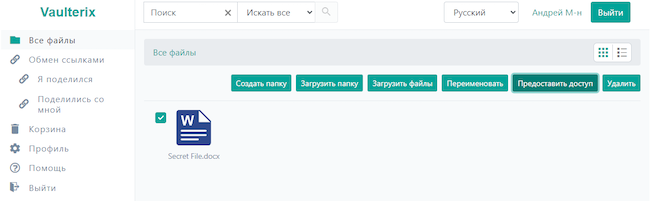

Стартовая страница VDR содержит информацию о размещённых пользователем файлах, а также о ссылках, отправленных кому-либо или полученных от других пользователей системы.

Рисунок 9. Интерфейс стартовой страницы Vaulterix

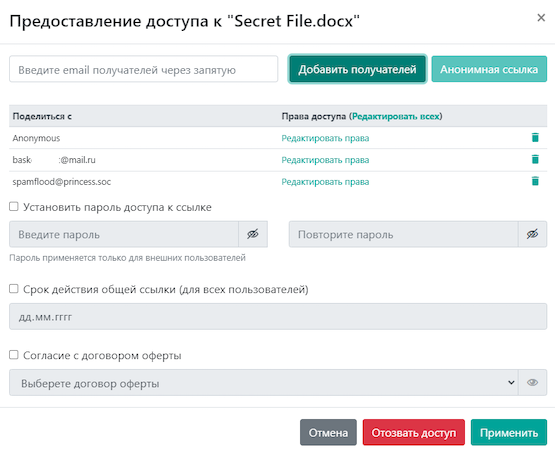

Предоставление доступа осуществляется по соответствующей кнопке на стартовой странице. Возможно авторизовать почтовый ящик или дать доступ через анонимную ссылку.

Рисунок 10. Предоставление доступа к файлу в Vaulterix

При предоставлении доступа у владельца файла есть много опций, которые позволяют гибко настраивать необходимые права и функции безопасности.

Рисунок 11. Настройка прав доступа к файлу в Vaulterix

Рисунок 12. Настройка параметров доступа к файлу в Vaulterix

После того как операция предоставления доступа закончится, система отправит ссылки на файл по указанным электронным адресам. При переходе по ссылке пользователь получает одноразовый пароль, ввод которого даёт ему доступ с обозначенными правами.

Рисунок 13. Ввод одноразового пароля для доступа к файлу в Vaulterix

Функции безопасности

Рассмотрим практическую реализацию некоторых функций безопасности.

Включённая функция безопасного просмотра позволяет видеть только часть экрана, скрывая остальное. Безопасный просмотр работает только в браузере, после скачивания файла он отключается.

Рисунок 14. Защищённый просмотр в Vaulterix

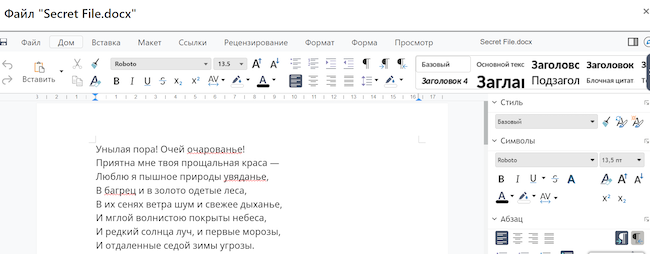

То же самое касается и запрета редактирования файла. Соответствующий флажок распространяется на веб-версию, которую можно редактировать в Vaulterix. Если же есть возможность скачать файл, то после открытия его локальной копии ограничения снимаются. Впрочем, права на скачивание файла также регулируются настройками системы.

Рисунок 15. Редактирование файла в Vaulterix

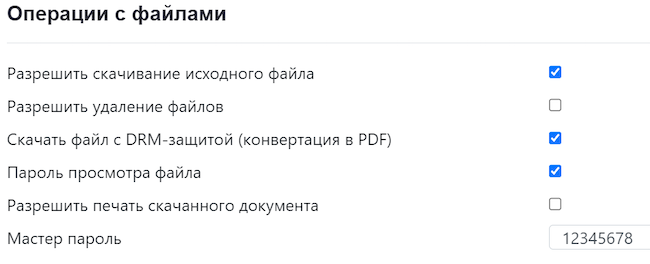

Функциональные возможности системы позволяют скачивать файлы с DRM-защитой, конвертируя их в формат PDF и устанавливая пароль для открытия. При этом если свойство «Пароль просмотра файла» включено, но сам пароль не установлен, то файл при открытии всё равно будет его запрашивать, и что вводить в этом случае — непонятно.

Рисунок 16. Настройка DRM-защиты в Vaulterix

После установки мастер-пароля файл открылся корректно, однако в нём осталась опция печати скачанного документа, несмотря на отсутствие явного разрешения в системе.

Рассмотрим далее функциональные возможности по настройке водяных знаков.

Рисунок 17. Настройка водяных знаков в Vaulterix

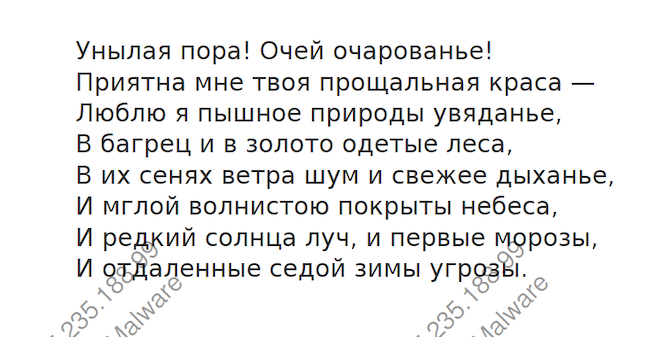

Водяные знаки видно при открытии файла в режиме просмотра или онлайн-редактирования либо в формате PDF (при включённой DRM-защите). При скачивании файла в формате DOCX они не проставляются.

Рисунок 18. Текст с водяными знаками в Vaulterix

В случае необходимости пользователь, который разместил файлы в Vaulterix, может посмотреть историю действий с ними.

Рисунок 19. История действий с файлами в Vaulterix

Выводы

Использование Vaulterix 1.1 позволит реализовать защищённый обмен критически важными файлами как внутри компании, так и с внешними контрагентами. Есть также возможность организовать совместную работу над документами, что делает систему более универсальной и удобной.

Следует отметить и возможность установить ряд обязательных параметров в политиках для пользователей, что не позволит им пренебречь требованиями по информационной безопасности.

Достоинства:

- Включена в единый реестр отечественного ПО.

- Возможность совместной работы над файлами.

- Защищённый просмотр файлов.

- Использование водяных знаков.

Недостатки:

- Отсутствует возможность вручную создавать списки контактов для обмена ссылками.

- Отсутствует агент для интеграции с Microsoft Outlook.

- Отсутствует поддержка отечественных алгоритмов шифрования данных «из коробки» (требуется доустановка компонентов и кастомизация).