Раннее наступление жары привело к росту спроса на кондиционеры. Число заявок на покупку и установку такого оборудования выросло примерно на четверть по сравнению с прошлым годом. Этим активно пользуются мошенники, организуя фишинговые атаки для кражи личных и платёжных данных, а также аккаунтов в различных сервисах.

Об усилении активности злоумышленников на фоне повышенного спроса на кондиционеры пишут «Известия».

Как предупредил в комментарии изданию ведущий инженер-аналитик Аналитического центра кибербезопасности компании «Газинформсервис» Максим Федосенко, мошенники используют тот факт, что из-за высокого спроса на монтаж оборудования образуются очереди. Аферисты обещают установить кондиционер буквально за день и при этом предлагают «выгодные скидки».

Ведущий эксперт по сетевым угрозам и web-разработчик компании «Код Безопасности» Константин Горбунов отметил, что злоумышленники пользуются готовностью клиентов оставлять данные на непроверенных сайтах ради более быстрой установки оборудования. Киберпреступники оперативно создают поддельные лендинги под сезонные «акции», собирают там персональные данные и сведения из документов, а затем используют их для взлома аккаунтов на Госуслугах и других сервисах.

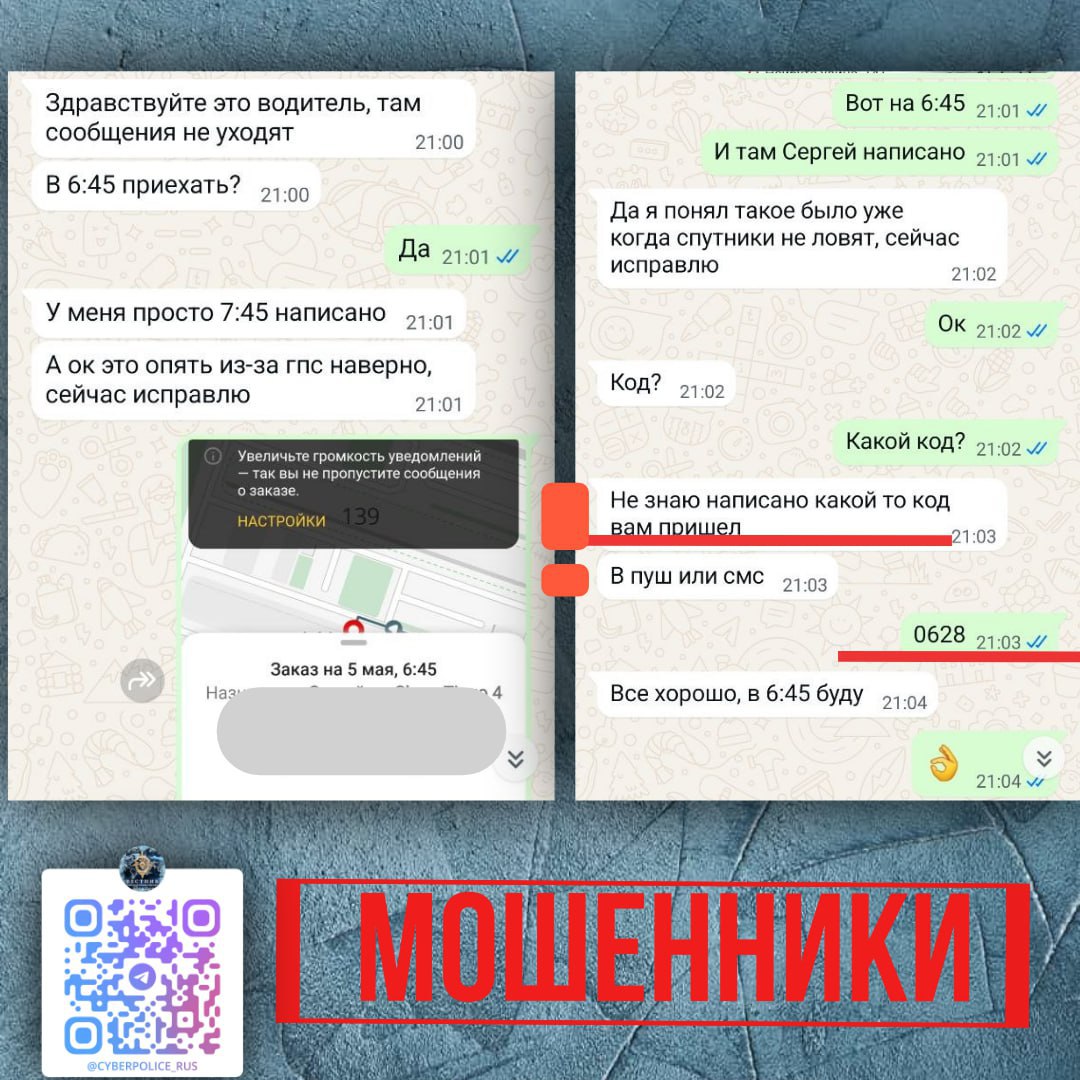

Ранее, как напомнил эксперт, были широко распространены схемы социальной инженерии с перехватом кодов из СМС-сообщений. Кроме того, злоумышленники уже распространяли вредоносные приложения под видом систем управления кондиционерами, и подобные атаки могут повториться.

Эксперт по кибербезопасности Angara Security Никита Киреев обратил внимание, что кондиционеры могут стать «слабым звеном» для проникновения злоумышленников в системы умного дома или интеллектуального здания. Подобные атаки могут быть направлены не только против частных пользователей, но и против бизнеса.

«Малый бизнес — кафе, офисы, магазины — активно использует мощные промышленные сплит-системы, а выход из строя системы кондиционирования может привести к потере клиентов из-за жары или к сбоям оборудования серверной», – предупредил Никита Киреев.

В пресс-службе сервиса «Защитник» от МТС отметили, что помимо классического фишинга мошенники могут использовать и тактику обратного звонка. В этом случае злоумышленники оставляют номер телефона, а потенциальная жертва сама инициирует звонок, что помогает обходить антифрод-системы.

«Мошенники звонят от имени частных компаний и предлагают установку кондиционеров по особо выгодной цене, а также размещают фишинговые объявления об установке или обслуживании кондиционеров, по которым потенциальная жертва сама связывается со злоумышленниками», – сообщили в сервисе.

По прогнозу «Защитника», в дальнейшем возможна и волна атак от имени управляющих компаний, якобы собирающих средства на общедомовое климатическое оборудование. Наиболее вероятным сценарием в таких случаях станет фишинг.

Аналитик департамента защиты от цифровых рисков (Digital Risk Protection) компании «Эфшесть»/F6 Евгений Егоров также предупредил о риске массового появления фиктивных интернет-магазинов климатического оборудования. Злоумышленники будут привлекать покупателей низкими ценами, а их целью станет получение предоплаты и платёжных данных.

Чтобы снизить риск стать жертвой мошенников, Никита Киреев рекомендует придерживаться трёх ключевых правил: проверять исполнителя, оформлять письменный договор и использовать безопасные способы оплаты. Обращаться стоит только в проверенные компании с хорошей репутацией.

«Важно сохранять бдительность на сайтах с досками объявлений, чтобы не столкнуться с фальшивыми предложениями о продаже техники или услуг по установке. Следует проверять отзывы о продавце, дату регистрации аккаунта и не переходить для общения в сторонние мессенджеры. Также рекомендуется использовать надёжные защитные решения, которые предупреждают о переходе на фишинговые или скам-ресурсы», – советует эксперт по кибербезопасности «Лаборатории Касперского» Ольга Алтухова.