Новое исследование, проведенное командой Google Quantum AI, показало, что квантовому компьютеру на 1 млн шумных кубитах потребуется 1 неделя для взлома 2048-битного ключа RSA. Это в 20 раз меньше ресурсов, чем предполагалось ранее.

Переоценка произведена с учетом успехов в оптимизации алгоритмов прогнозирования возведения в степень больших чисел по модулю, а также в области коррекции ошибок.

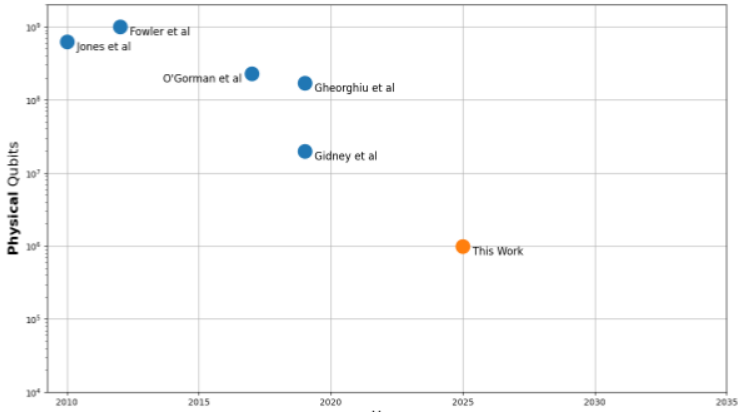

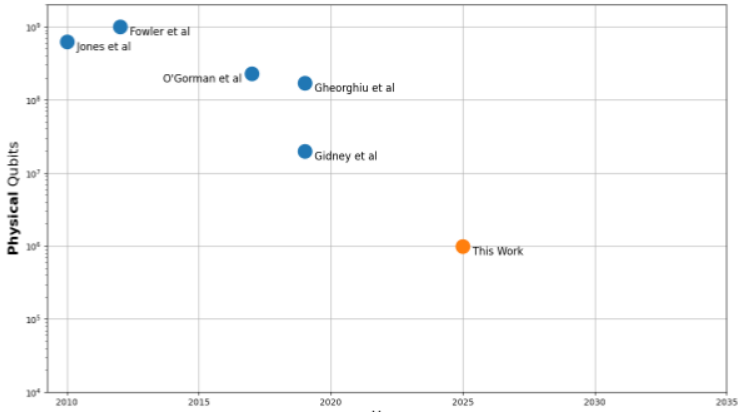

Со времени публикации алгоритма Шора, созданного для решения задач факторизации, оценку квантовых ресурсов, необходимых для взлома RSA-шифрования, проводили неоднократно, и значение каждый раз снижалось.

Так, в 2012 году было спрогнозировано, что RSA-2048 можно победить с помощью 1 млрд физических кубитов, в 2019-м этот порог был определен как 20 млн кубит.

Тем не менее это все чисто теоретические выкладки, современные квантовые компьютеры пока не в состоянии обеспечить нужную производительность и приемлемый уровень ошибок (0,1%).

Ни один из экспериментальных образцов не дотягивает до 1000 кубитов (в России предел пока 50 кубитов), хотя Microsoft недавно представила прототип 8-кубитного процессора на сверхпроводниках с возможностью масштабирования до 1 млн кубит на чипе.

Ключ RSA длиной 2048 бит пока считается безопасным, но, по прогнозам, с 2030 года этого будет уже недостаточно. К этому времени американский Институт стандартов и технологий (NIST) намерен признать все подверженные квантовому взлому криптоалгоритмы устаревшими, а после 2035 года запретить их использование.

В качестве альтернативы разработчикам, вендорам, провайдерам рекомендуется уже сейчас озаботиться переходом на квантово-устойчивое шифрование. Над соответствующими стандартами трудится NIST, и поддержку постквантовых алгоритмов уже предлагают Google, Microsoft, Apple.

По самым оптимистичным прогнозам, квантовые компьютеры, способные за считаные часы взломать любую криптосхему с открытым ключом, должны появиться через десять лет. К этому времени энтузиасты успеют еще больше усовершенствовать алгоритм Шора; так, два года назад китайские ученые создали аналог, пригодный для взлома RSA-2048 на 372 кубитах.