Исследователи из CYFIRMA выявили нового, крайне продвинутого трояна для Android — GhostSpy. Это не просто опасное приложение, а полноценный шпионский комбайн, способный следить за пользователем, красть данные и полностью управлять устройством.

Как работает заражение

Атака начинается с вредоносного APK-файла, который маскируется под обычное приложение.

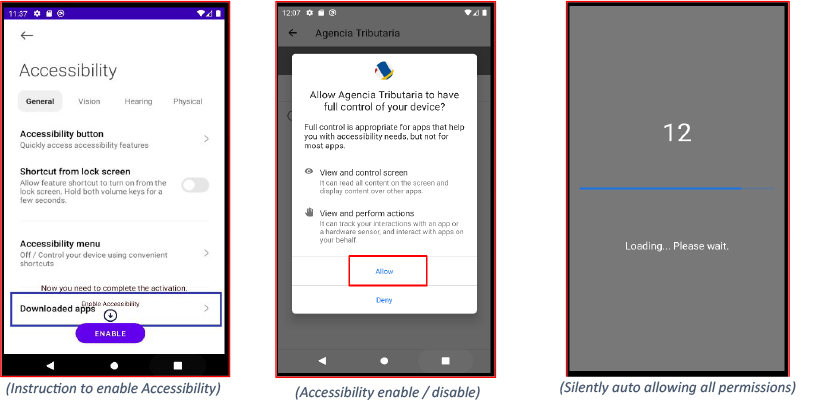

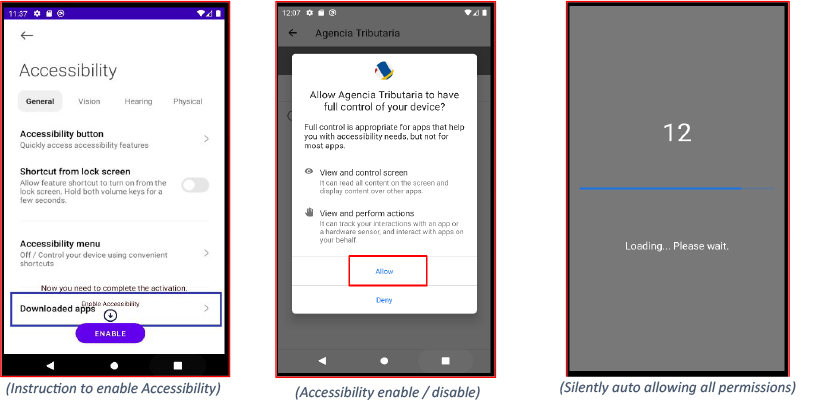

После запуска GhostSpy использует Android Accessibility Services и UI-автоматизацию, чтобы выдать себе все нужные разрешения. То есть никакого участия пользователя не требуется.

Что умеет GhostSpy

После установки троян превращается в мощный инструмент тотального контроля:

- фиксирует всё, что набирается на клавиатуре, включая пароли и переписки;

- записывает экран, даже если приложение защищает контент от скриншотов;

- получает доступ к камере и микрофону;

- отслеживает геолокацию в реальном времени;

- может удалённо стереть данные или выполнять любые команды по запросу.

Почему удалить его почти невозможно

GhostSpy прописывается в администраторы устройства, использует подмену экранов, чтобы блокировать доступ к настройкам, и даже показывает фейковое предупреждение при попытке удаления — будто бы все данные будут потеряны. Без специальных знаний или инструментов избавиться от него практически невозможно.

Обходит защиту банковских приложений

Самое тревожное — троян обходит защиту от записи экрана, которая есть в банковских и других защищённых приложениях. GhostSpy анализирует интерфейс, «прощупывает» элементы на экране и восстанавливает то, что обычный скриншот не покажет. Так он крадёт ПИН-коды, данные карт и даже коды из приложений для двухфакторной аутентификации.

Кто за этим стоит

По данным CYFIRMA, за GhostSpy стоит бразильская группа. Это подтверждается Telegram-каналом @brazillionspy, YouTube-каналом с инструкциями по использованию трояна и фрагментами сообщений на португальском языке с бразильским телефонным кодом.

Как защититься

GhostSpy невозможно удалить стандартными средствами. Требуется ADB или специализированные инструменты. Поэтому лучший способ защиты — не допустить установки. Несколько рекомендаций:

- не устанавливайте APK из неизвестных источников;

- не выдавайте приложениям доступ к функциям для людей с ограниченными возможностями без крайней необходимости;

- регулярно проверяйте, какие приложения обладают правами администратора.