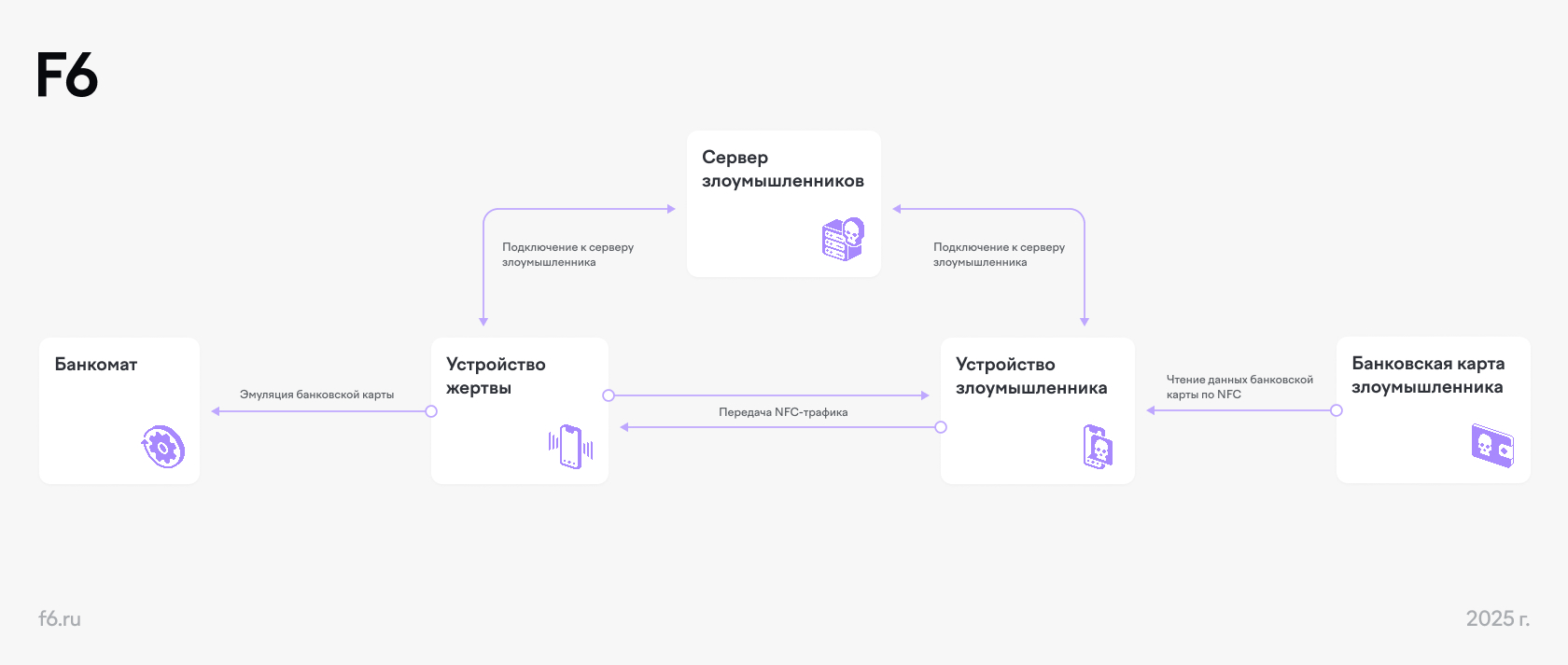

Эксперты по кибербезопасности сообщили о свежей схеме, где злоумышленники используют модифицированное приложение NFCGate для обмана клиентов банков. Главное отличие новой версии в том, что мошенники не просто копируют данные карты, а создают на телефоне жертвы клон своей карты.

Как отмечают специалисты F6, в результате — когда человек сам идёт к банкомату, думая, что кладёт деньги себе на счёт, вся сумма уходит на карту преступников.

Как всё работает

Сначала всё происходит по классике жанра: звонок от якобы банка или регулятора, предложение установить «важное» приложение — якобы для защиты счёта, открытия вклада с повышенным процентом или даже для перевода денег на счёт в цифровом рубле. На деле — вредоносный APK.

После установки приложение просит стать основной платёжной системой на устройстве. Пользователь соглашается — и смартфон уже готов взаимодействовать с картой, которую контролируют преступники. NFCGate эмулирует карту дропа (так называют подставное лицо, на чью карту уходят деньги).

Потом жертву под каким-то предлогом просят подойти к банкомату и «внести деньги на свой счёт». Банкомат, в свою очередь, считывает не карту пользователя, а карту мошенника, а введённый ПИН-код — уже заранее подсказан «службой поддержки». Всё: средства ушли не туда.

Масштабы проблемы

По данным специалистов, только в марте 2025 года зафиксировано более тысячи атак по этой схеме. При этом использовались сотни разных карт, каждая — минимум в 3–4 эпизодах. Средний ущерб от одной атаки — около 100 тысяч рублей.

Что изменилось по сравнению с предыдущими версиями NFCGate:

- Карта жертвы больше не нужна — достаточно сделать клон карты дропа.

- Приложение требует меньше разрешений.

- Оно маскируется под обычное платёжное приложение.

- Не требует root-доступа, просто устанавливается как платёжная система по умолчанию.

- Может получать команды с серверов преступников.

- Прячется: иконка исчезает с экрана, остаётся только в системных настройках.

- Антивирусы часто не распознают эту версию — она использует продвинутые методы маскировки.

Что важно знать

NFCGate когда-то было легитимным проектом, созданным в учебных целях, но в руках злоумышленников оно превратилось в один из самых мощных инструментов кражи денег через банкоматы. Новые версии появляются каждый месяц, и каждая становится всё более «невидимой» для защитных систем.

Так что если кто-то предлагает вам установить APK-файл для «безопасности», «нового счёта» или «перевода на цифровой рубль» — лучше положите трубку и никому ничего не скачивайте.

В начале недели мы писали о свежей MaaS-платформе SuperCard X, которая всерьёз нацелилась на владельцев Android-смартфонов. Схема изощрённая: через NFC SuperCard X позволяет мошенникам расплачиваться в магазинах и даже снимать деньги в банкоматах, используя украденные данные платёжных карт.