По России прокатилась новая волна мошенничеств, связанных с продажей «горящих» туров. Аферисты используют разнообразные схемы — от бронирования номеров в несуществующих отелях до классического сбора предоплаты с последующим исчезновением.

Жертвой одной из таких схем стала москвичка Юлия. Как сообщили «Известия» со ссылкой на источники в правоохранительных органах, в январе она обратилась в офис туристической компании, с которой уже сотрудничала ранее, чтобы приобрести летний тур.

Задаток она внесла наличными. Когда в феврале Юлия решила оплатить оставшуюся сумму, сотрудники предложили немного подождать. А 3 апреля выяснилось, что личные кабинеты менеджеров больше не работают, а руководство компании исчезло вместе с деньгами. Пострадавшая обратилась в полицию.

«Не исключено, что сотрудников использовали втемную — организаторы компании дождались, пока те привлекут нескольких “жирных” клиентов, получат от них предоплату и переведут деньги на счета злоумышленников, после чего скрылись», — прокомментировал ситуацию источник «Известий».

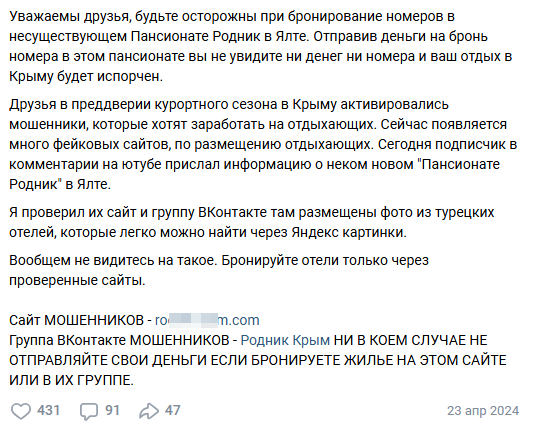

Кроме того, как выяснили «Известия», мошенники продолжают успешно продавать туры в несуществующий пансионат «Родник». Хотя аферу с ним уже разоблачили в соцсетях в 2024 году, она по-прежнему работает. Если раньше пансионат якобы находился в Ялте, то теперь он «переехал» в Абхазию. Однако аферисты используют тот же сайт, шаблон и описание. Жертвами обмана стали два жителя Омска. Один из них обратился в полицию после того, как увидел предупреждение на официальном сайте министерства туризма Абхазии о том, что такого объекта не существует. В настоящее время мошеннический сайт уже заблокирован.

«Они подбирают фотографии без водяных знаков, скачивают их, иногда “отзеркаливают”, а потом выдают за свои, — рассказал представитель туриндустрии на условиях анонимности. — Часто бывает, что люди попадают на поддельные страницы реально существующих отелей, вносят предоплату, а обман выясняется уже при попытке заселиться».

Управляющий партнёр адвокатского бюро г. Москвы «РИ-консалтинг», член МРО «Деловая Россия» Елена Гладышева советует тщательно проверять туроператоров и их агентов. Это можно сделать через специальный сервис ФНС, в котором указаны недействительные ИНН юридических лиц. Также стоит обратить внимание на коды ОКВЭД — мошенники часто допускают ошибки в этих данных. Кроме того, существует сервис для проверки компании на признаки фирмы-однодневки.

«Не стоит оплачивать тур наличными или переводить деньги на счёт физического лица (даже если это ваша давняя подруга и “вы так делали уже тысячу раз”). В таких случаях резко возрастает риск того, что у туроператора не будет информации об оплате, а перелёт — особенно обратный — может просто отсутствовать в бронировании», — предупреждает Елена Гладышева.