В F6 выявили использование изображения актёра Юры Борисова в мошеннической рекламе. По данным аналитиков, в одной из популярных социальных сетей была обнаружена серия постов с рекламой сомнительных телеграм-игр.

В публикациях использовались изображения не только Борисова, но и других российских и зарубежных знаменитостей — актёров, певцов и блогеров. Ссылки из таких постов вели на телеграм-приложения, которые обещали лёгкий доход, однако на практике приводили к потере средств.

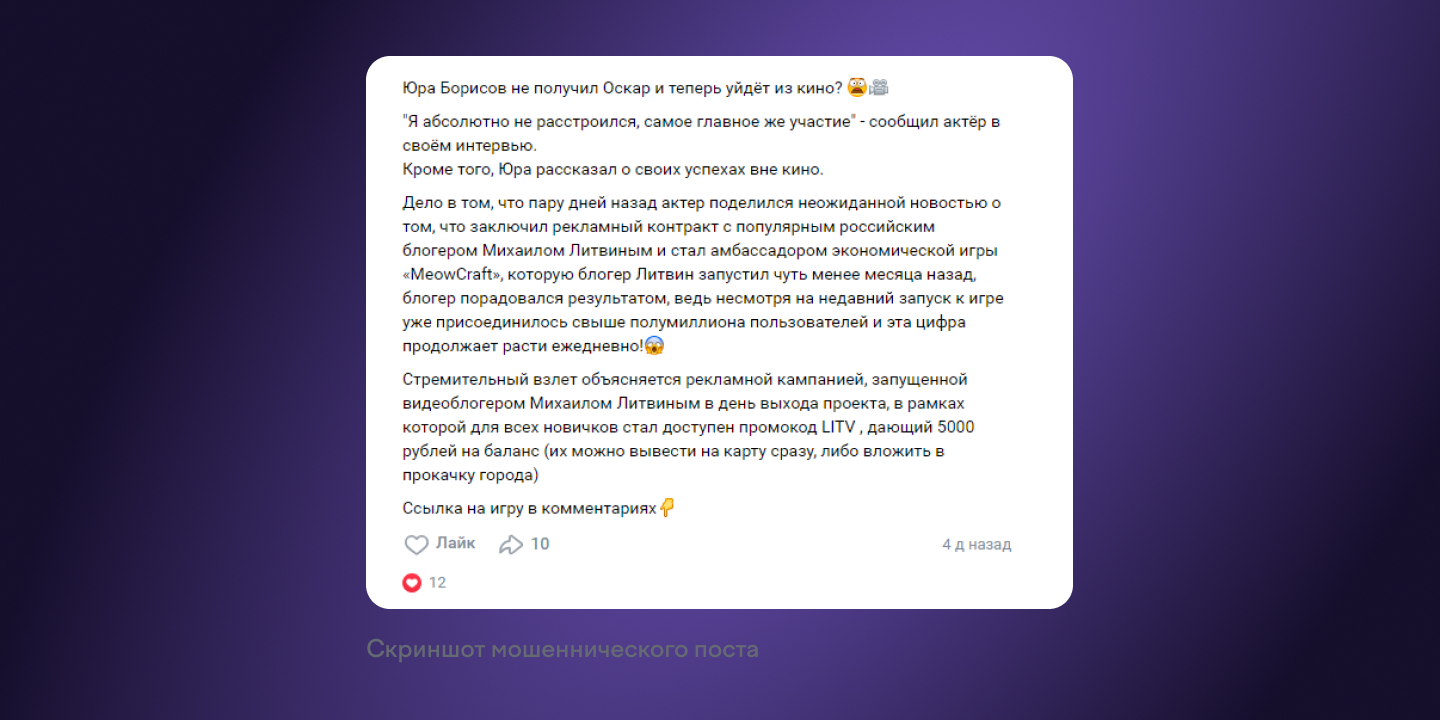

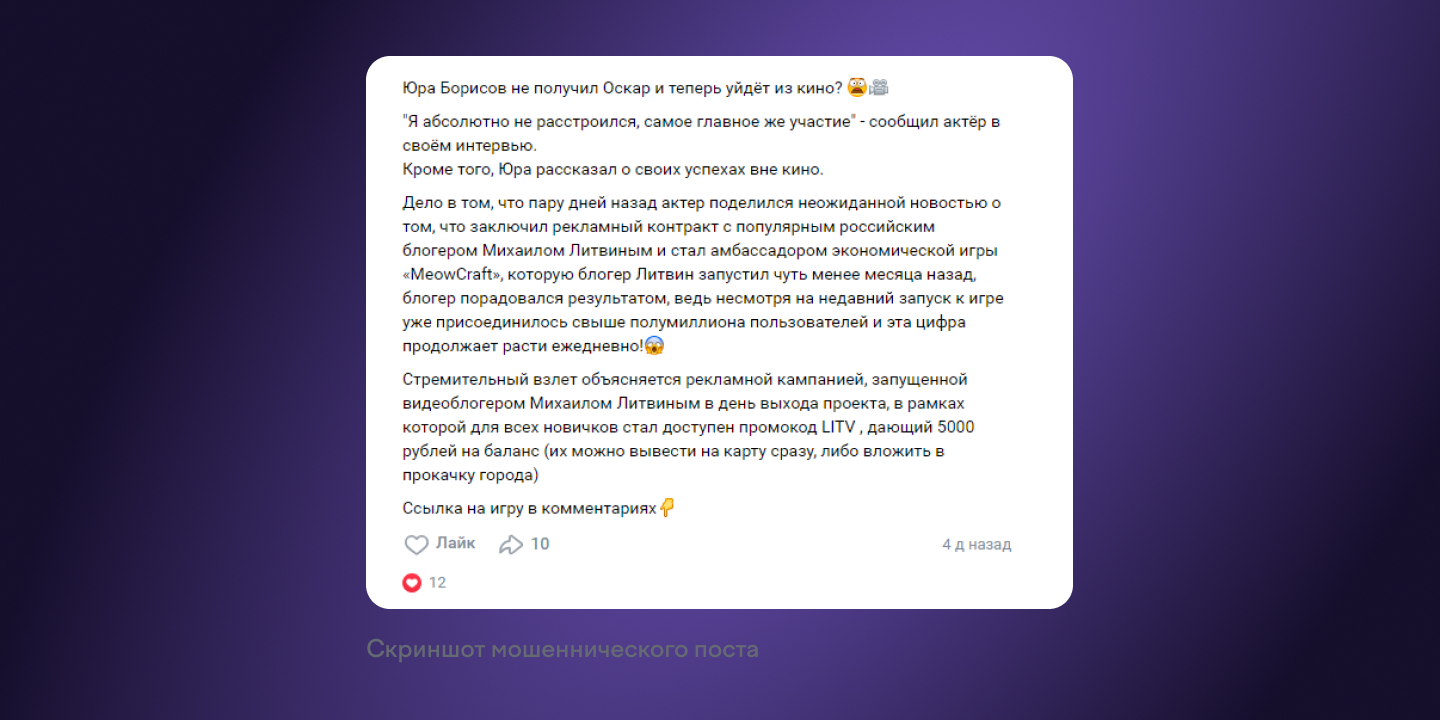

Один из постов, озаглавленный «Юра Борисов не получил Оскар и теперь уйдёт из кино?», был размещён в многочисленных сообществах, насчитывающих десятки тысяч подписчиков. Под фотографиями актёра утверждалось, будто он якобы заключил контракт с известным блогером и стал амбассадором экономической игры MeowCraft.

Пользователей приглашали присоединиться к проекту, предлагая «промокод на 5000 рублей», якобы доступный для вывода на банковскую карту. В комментариях к посту размещалась ссылка на телеграм-бот, связанный с игрой.

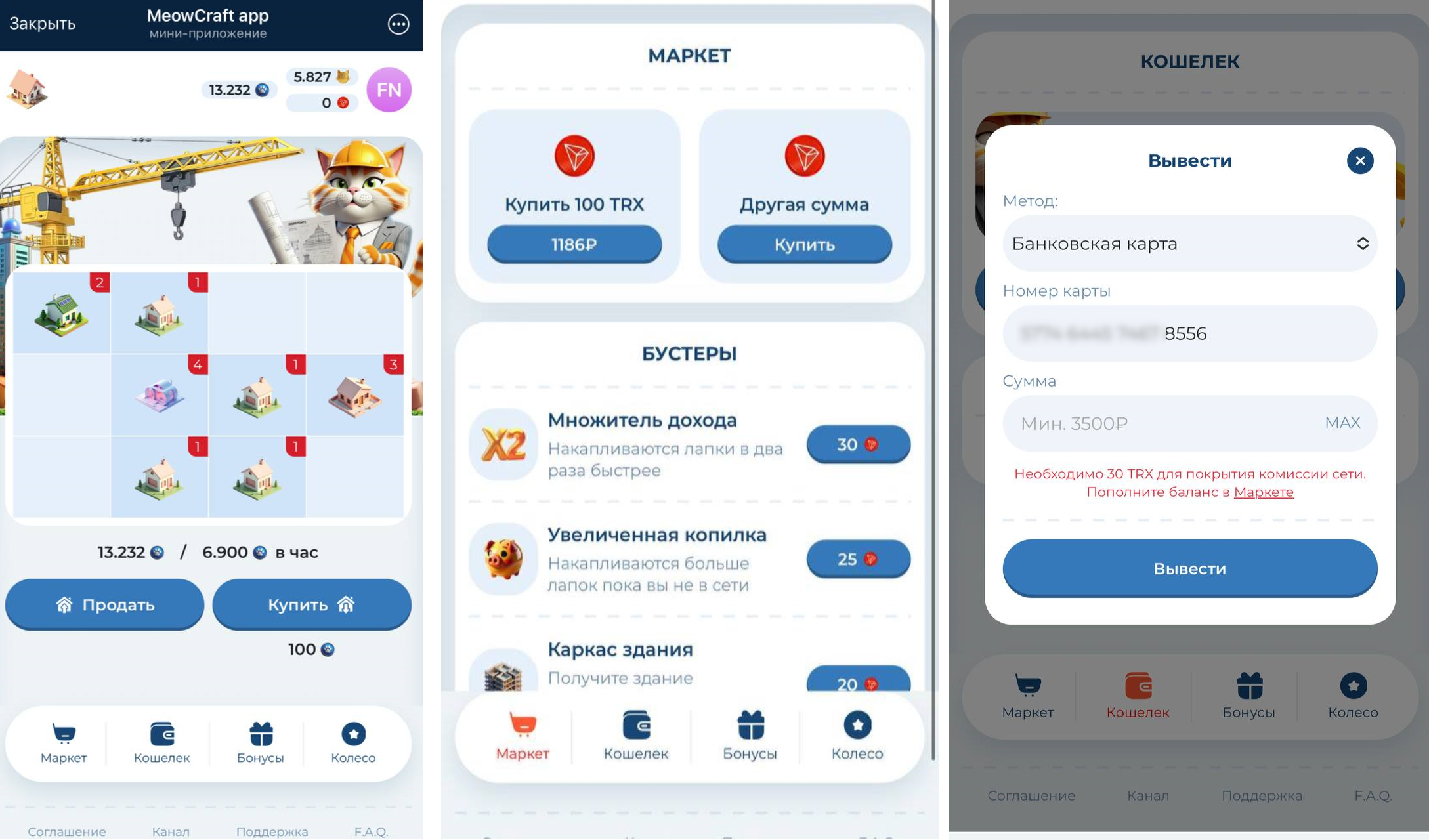

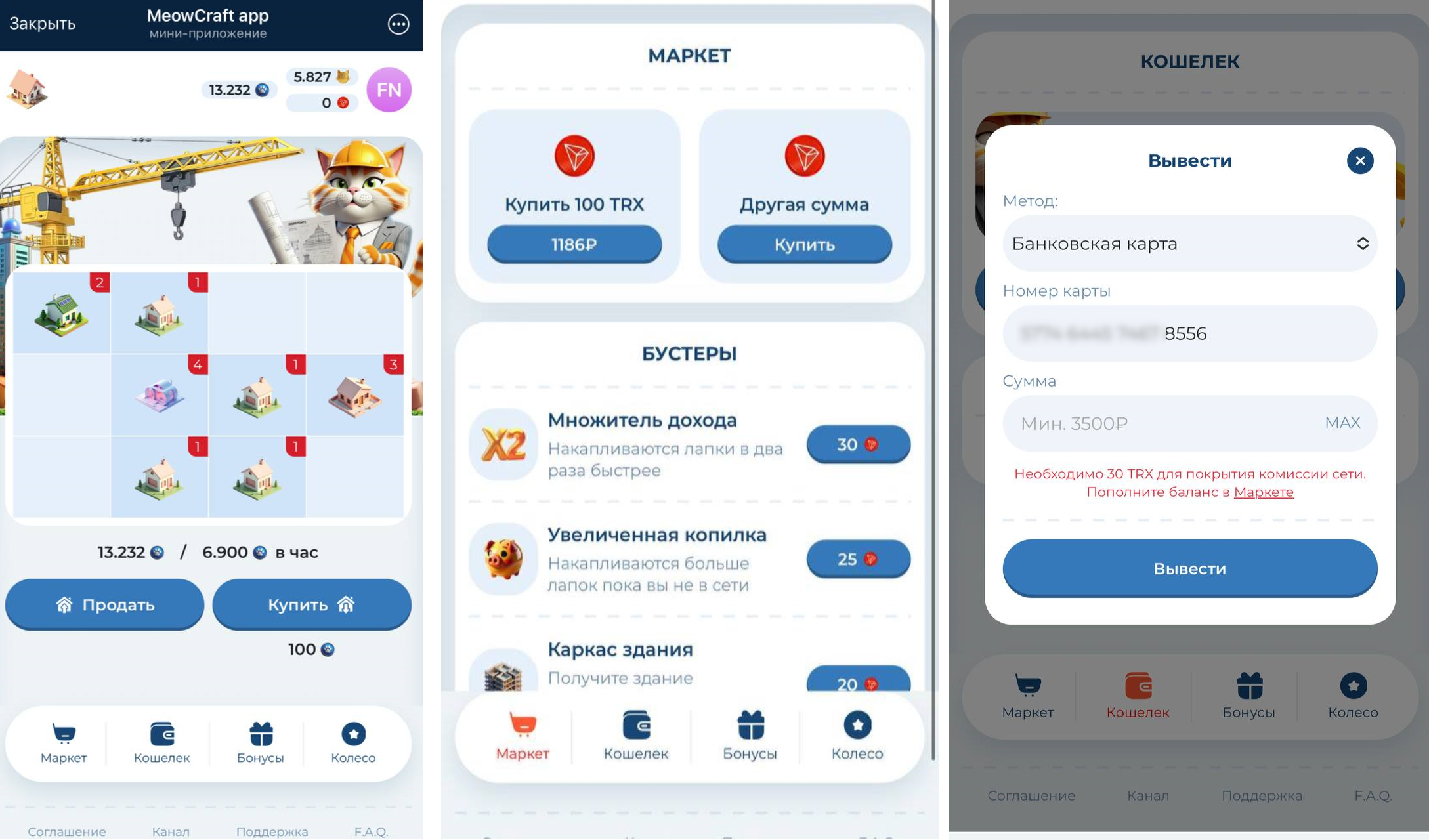

MeowCraft представляет собой типичный пример инвестиционного мошенничества. По заявлению его анонимных создателей, это симулятор, где пользователи строят виртуальные объекты, собирают ресурсы и зарабатывают внутриигровую валюту, которую обещают обменять на реальные деньги. На практике же вывод средств невозможен. Пользователю предлагают внести средства в криптовалюте TRX, однако после перевода деньги исчезают безвозвратно.

Несколько сообществ удалили публикации с изображением Юры Борисова через несколько дней после появления. Однако, по данным F6 на вечер 24 марта, в социальной сети всё ещё оставались доступными более 50 подобных постов с упоминанием 32 известных личностей. В 11 случаях использовался именно образ Юры Борисова. Среди других фигур — Никита Кологривый, Анна Хилькевич, Карина Кросс и Киану Ривз.

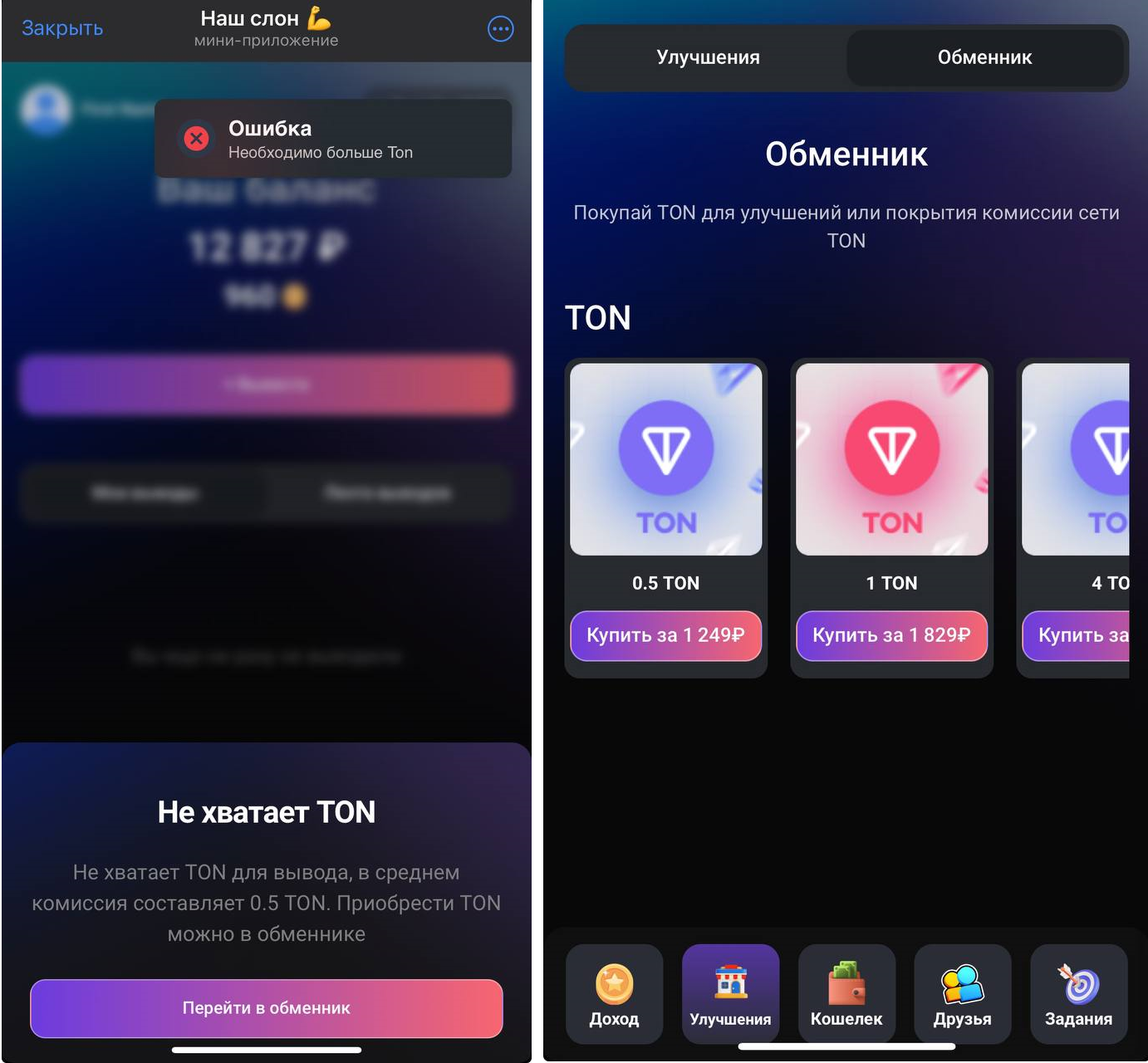

Одновременно в соцсетях и телеграм-каналах распространяется реклама ещё одного мошеннического проекта — игры «Наш слон», стилизованной под популярные кликеры вроде Hamster Kombat. Описание игры, визуальное оформление и время размещения публикаций практически полностью совпадают с материалами о MeowCraft, что даёт основания предполагать единого организатора.

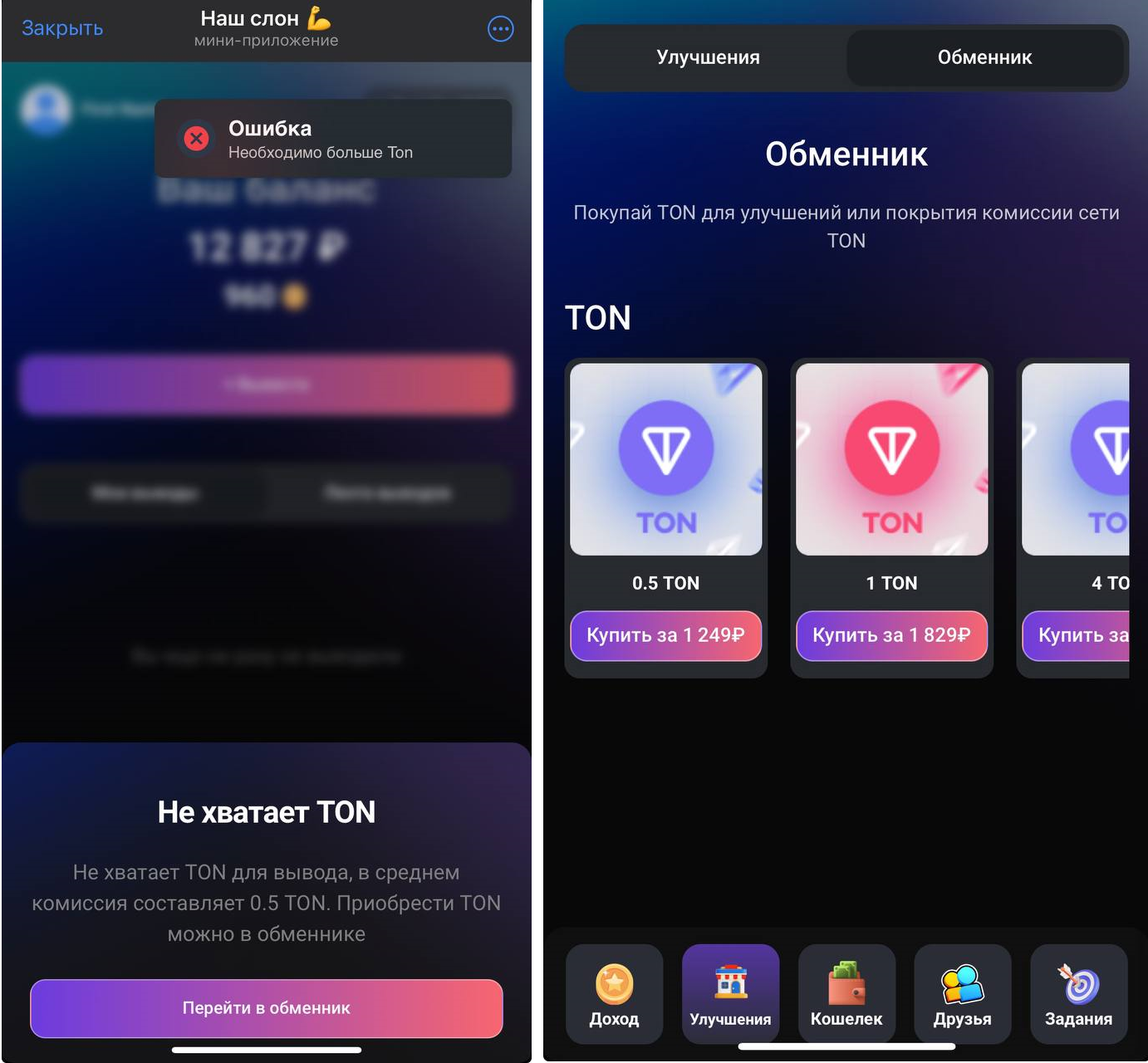

«Наш слон» также работает через телеграм-бота. Пользователю предлагается нажимать на изображение слона и зарабатывать «слонкойны», которые в перспективе обещают обменять на рубли. Однако при попытке вывода средств появляется сообщение о якобы недостаточном балансе и предложение приобрести недостающую сумму в криптовалюте TON через ненадёжный обменник. Как и в случае с MeowCraft, это приводит к потере средств.

По подсчётам F6, только за 24 марта в соцсетях было опубликовано более 100 постов с рекламой «Нашего слона». В них фигурировали такие известные личности, как Киану Ривз, Ольга Бузова, Бьянка и другие.

Часть ссылок из подобных публикаций ведёт на боты-кликеры, другая — на телеграм-каналы, обещающие «рабочие схемы» для выигрыша в онлайн-казино, что также представляет собой форму мошенничества.

Как отмечает Мария Синицына, старший аналитик департамента Digital Risk Protection компании F6, злоумышленники всё активнее используют образы популярных актёров. Ранее в мошеннических схемах чаще фигурировали блогеры, благодаря их широкой аудитории и высокой вовлечённости в соцсетях. Однако теперь скамеры обращают внимание на культурную повестку и выбирают тех, кто находится в центре общественного внимания.