В «Лаборатории Касперского» разобрали новую сложную угрозу — загрузчика DoubleFinger, полагающегося на шелл-коды и стеганографию. Исполняемый поэтапно Windows-зловред используется в основном для доставки инфостилера GreetingGhoul, заточенного под крипту.

По данным Kaspersky, многоступенчатый даунлоадер распространяется через целевой аттач-спам. При открытии PIF-вложения выполняется первый этап DoubleFinger — модифицированный файл espexe.exe (Microsoft Windows Economical Service Provider Application) с шелл-кодом.

В ходе его исполнения на машину с Imgur.com загружается PNG с зашифрованным содержимым. Пейлоад состоит из нескольких файлов:

- PNG с картинкой, в которой спрятан (стеганография) пейлоад четвертого этапа;

- зашифрованный блок данных;

- легитимный java.exe, используемый для загрузки шелл-кода второго этапа по методу DLL sideloading;

- шелл-код второго этапа (msvcr100.dll).

Файл msvcr100.dll тоже модифицирован и по структуре и функциональности схож с загрузчиком первого этапа. Этот шелл-код загружает, расшифровывает и выполняет пейлоад третьего этапа.

Следующий компонент DoubleFinger, по словам экспертов, значительно отличается от первых двух. Так, он использует вызовы низкоуровневых служб Windows через штатный API, а также загружает в память процесса файл ntdll.dll, чтобы обойти хуки средств защиты.

Основной задачей вредоноса является расшифровка и запуск полезной нагрузки четвертого этапа. Анализ показал, что для ее сокрытия используется довольно простой метод стеганографии. Сам шелл-код тоже незамысловат и содержит пейлоад пятого этапа, исполняемый с использованием техники Process Doppelgänging.

Компонент пятого этапа создает в системе запланированное задание на ежедневный запуск GreetingGhoul в определенное время. Инфостилер загружается тоже в виде PNG-файла с зашифрованным содержимым.

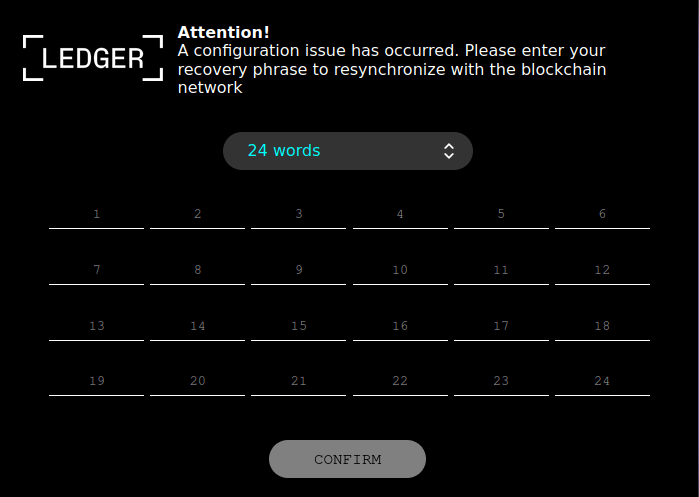

Целевой зловред состоит из двух основных компонентов. Один создает с помощью Microsoft WebView2 оверлеи — поддельные окна с формой восстановления доступа к криптокошельку; другой ищет такие приложения и крадет конфиденциальные данные (к примеру, сид-фразы).

Найдены также несколько образцов DoubleFinger, загружающих инструмент удаленного администрирования Remcos, популярный у киберпреступников. В коде RAT, раздаваемого с помощью нового загрузчика, обнаружены текстовые фрагменты на искаженном транслите.

Так, URL-адрес командного сервера начинается со слова «Privetsvoyu»; в другом месте встретилась строка salamvsembratyamyazadehayustutlokeretodlyagadovveubilinashusferu. Не исключено, что это умышленно привнесенный ложный след. Жертвы данной Remcos-кампании выявлены в США, Европе и Латинской Америке.