«Лаборатория Касперского» опубликовала новый отчёт об активности киберпреступной группы BO Team. По данным исследователей, в 2026 году группировка заметно изменила тактику: вместо громких деструктивных атак она всё чаще переходит к более скрытым операциям, включая кибершпионаж.

Если раньше BO Team чаще связывали с атаками на медицинские организации, то теперь интерес злоумышленников сместился к производству, нефтегазовому сектору и телеком-индустрии.

По данным Kaspersky Threat Intelligence, только за первый квартал 2026 года было зафиксировано около 20 атак, в том числе на эти отрасли.

Основной способ проникновения остаётся прежним — целевой фишинг. Для закрепления в инфраструктуре BO Team использует уже известные бэкдоры BrockenDoor и ZeronetKit, а также новый инструмент ZeroSSH.

Исследователи отмечают, что арсенал группировки стал заметно более зрелым: инструменты дорабатываются и всё чаще адаптируются под конкретные цели.

Одной из важных находок стал доступ к исходному коду ZeronetKit — одного из ключевых бэкдоров BO Team. Это позволило специалистам детальнее изучить архитектуру инструмента, его логику работы, механизмы управления заражёнными системами и поведение во время атаки.

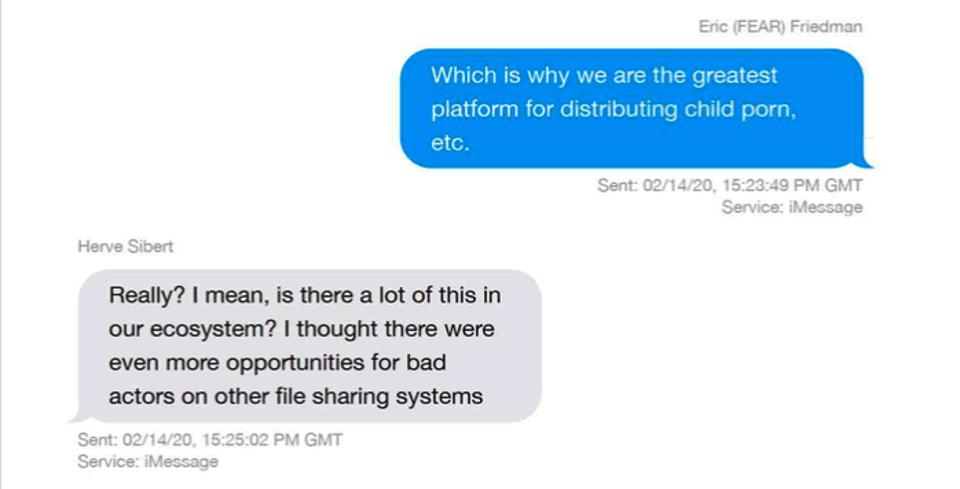

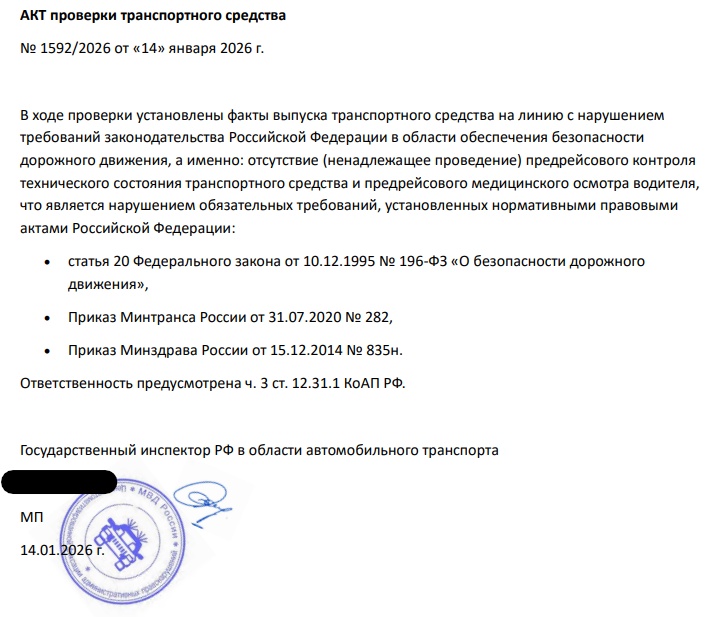

Пейлоады доставляются с помощью специально подготовленных PDF-файлов. Пример одного из таких файлов можно встретить в отчёте специалистов:

Кроме того, исследователи нашли признаки возможной кооперации BO Team с другой группировкой — Head Mare. Характер взаимодействия пока не до конца ясен, но пересечения в инструментах и инфраструктуре указывают как минимум на координацию операций против российских организаций.

Один из возможных сценариев выглядит так: Head Mare обеспечивает первичный доступ, например через фишинговые рассылки, после чего BO Team использует этот доступ для установки бэкдоров и дальнейшего развития атаки.

В «Лаборатории Касперского» отмечают, что отслеживают BO Team уже более полутора лет. За это время группировка успела серьёзно расширить набор собственных инструментов и, судя по новым данным, выйти на более высокий уровень организации.