Google Play Protect, встроенная в Android система защиты от вредоносных программ, провалила реальный антивирусный тест. В ходе испытаний, которые провели специалисты компании AV-TEST, Google Play Protect нашёл две трети вредоносных образцов.

В общей сложности эксперты «скормили» встроенной защитной системе более 20 тысяч семплов вредоносов. Напомним, что Google ввела Google Play Protect в эксплуатацию в мае 2017 года, а на сегодняшний день функция автоматически сканирует более 100 миллиардов Android-приложений ежедневно.

Поскольку Google Play Protect работает на устройствах более чем 2,5 млрд активных пользователей мобильной операционной системы от Google, важно выяснить, насколько она действительно защищает от вредоносных приложений.

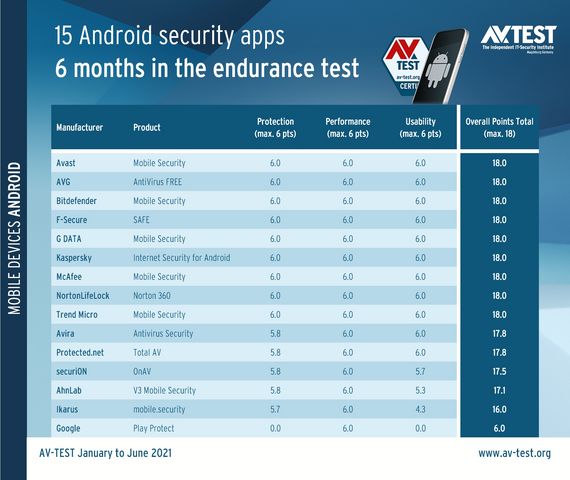

Именно поэтому специалисты компании AV-TEST решили проверить систему в реальных тестах. Исследователи взяли 15 защитных программ для Android и на протяжении шести месяцев (с января по июнь 2021 года) проверяли их состоятельность.

«Наше исследование показало, что Google Play Protect не способна обеспечить должный уровень безопасности мобильного устройства. Другие программы показали лучшие результаты в сравнении со встроенной защитной функцией», — объясняют специалисты.

За весь период тестов Google Play Protect удалось выявить всего две трети вредоносов от общего числа — 20 тыс. образцов. Помимо этого, система заклеймила 70 безобидных приложений потенциально опасными.

Также в исследовании принимали участие Android-антивирусы от «Лаборатории Касперского», Avast, Bitdefender, G DATA, McAfee, NortonLifeLock и Trend Micro.

Напомним, что в конце апреля мы рассмотрели девять лучших антивирусов для Android. Учитывалась как функциональность защитных приложений, так и количество скачиваний (популярность). Анализировались как платные, так и бесплатные Android-антивирусы.