В период с апреля по июнь активисты из НКО Spamhaus внесли в базу данных о ботнетах 1462 IP-адреса новых C2-серверов — на 12% меньше, чем в I квартале. Больше всего таких находок было зафиксировано в июне — 652, но все равно это ниже январского показателя (757).

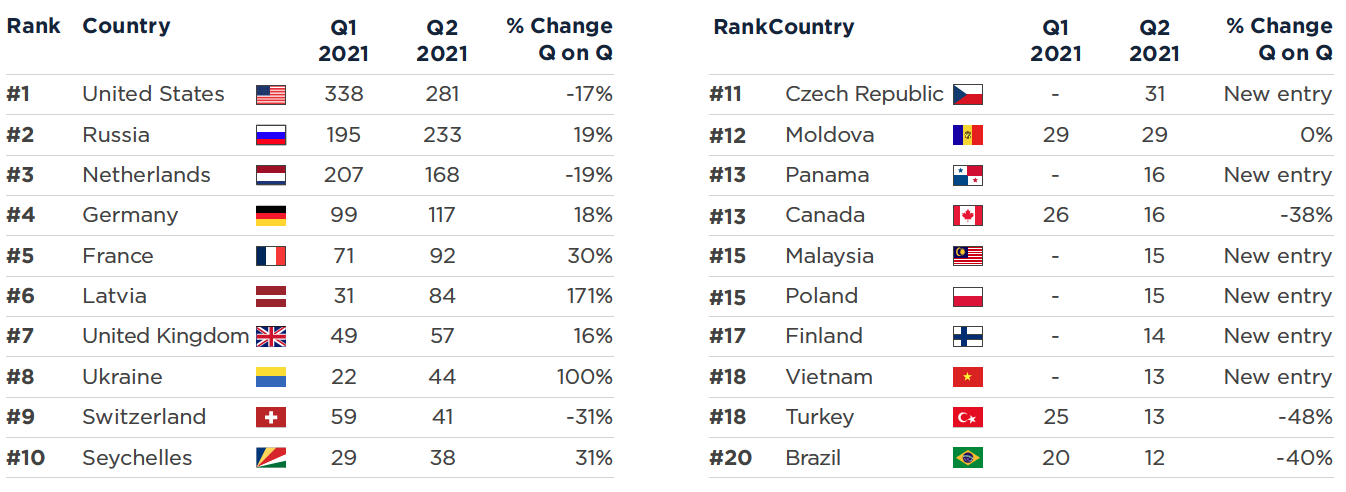

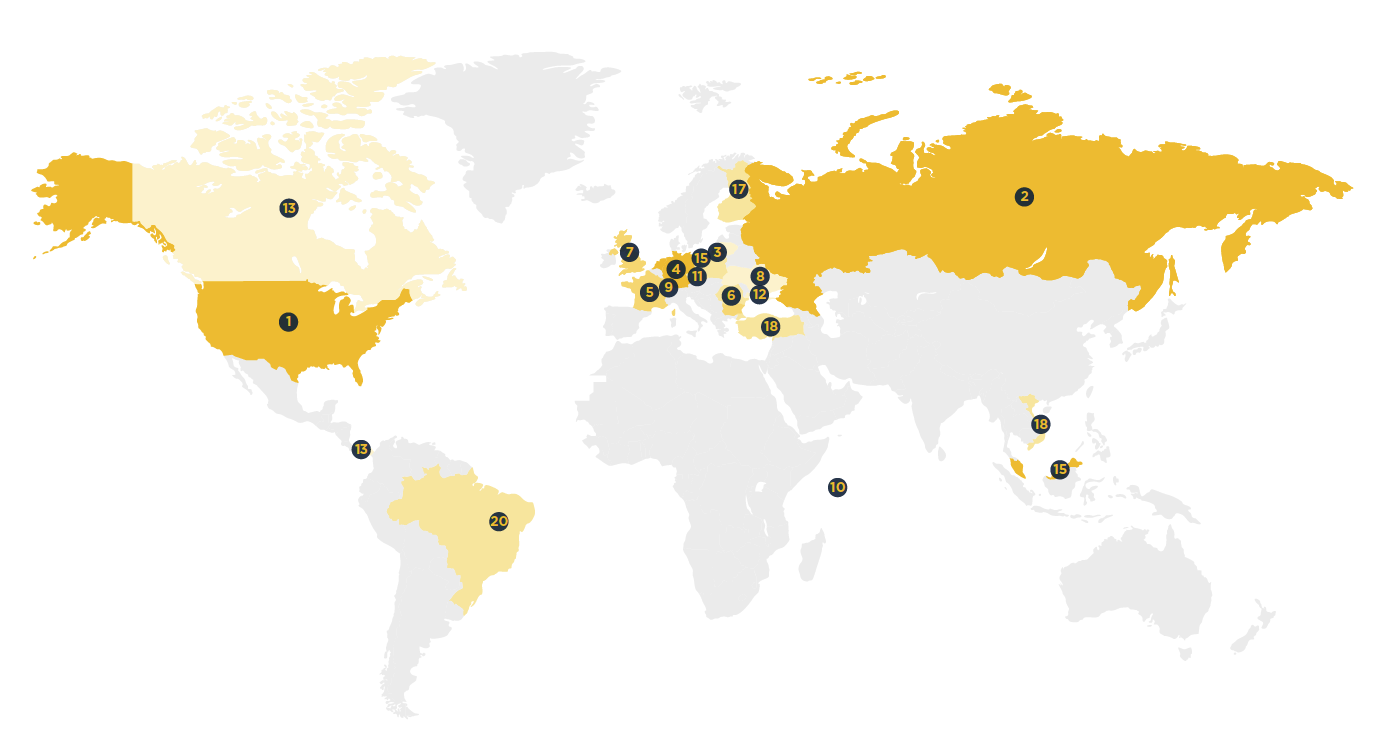

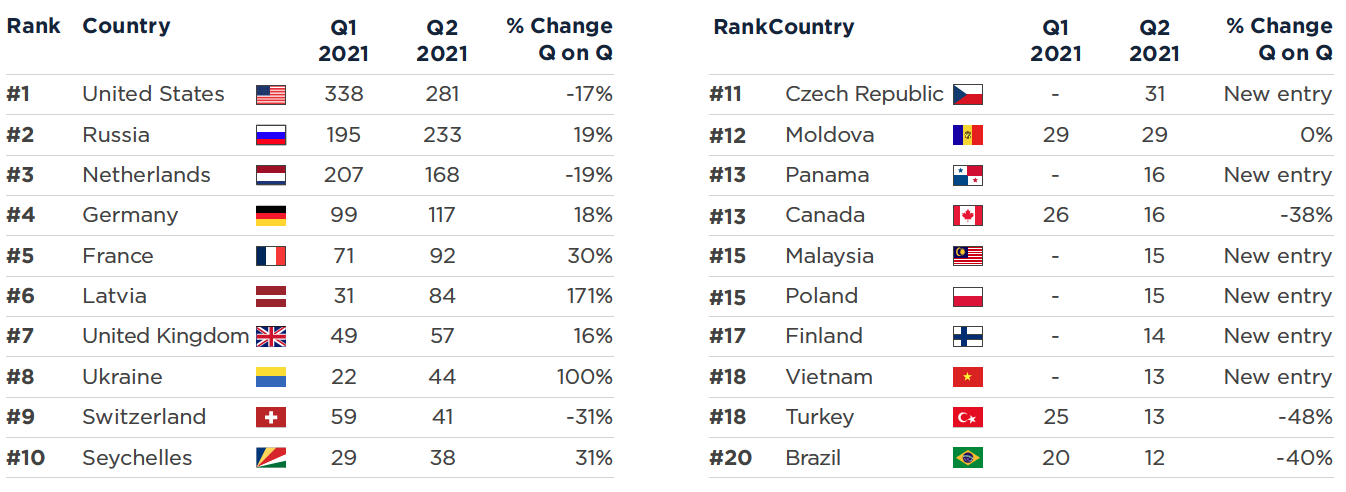

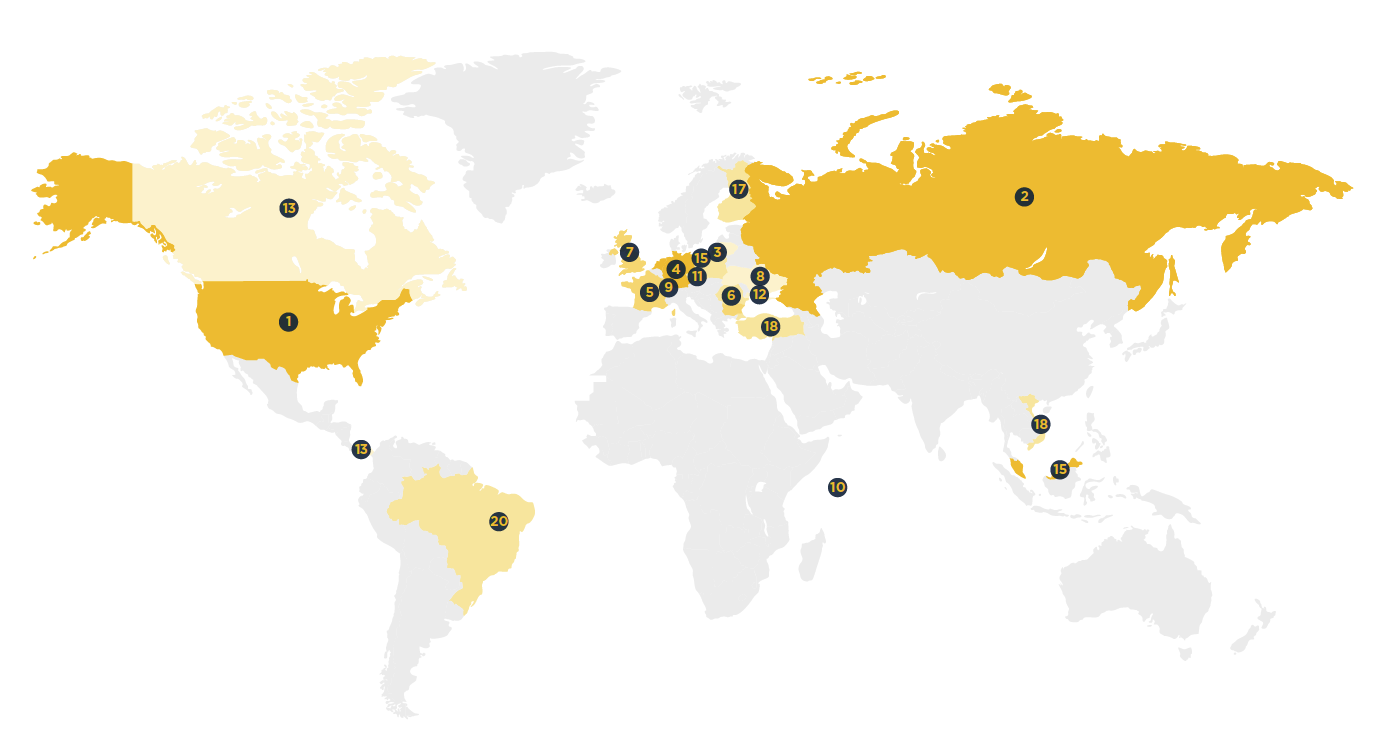

Изменилось также распределение центров управления зловредами по регионам. Их количество в странах Латинской Америке заметно уменьшилось — в Бразилии на 40%, а Аргентина и Колумбия вовсе выпали из списка ТОП-20. В Западной Европе, напротив, появилось много новых C2; значительно возросли показатели Латвии, Франции, Германии, Великобритании, появились новые участники рейтинга — Чехия, Польша и Финляндия.

Первое место в ведущей двадцатке вновь заняли США, хотя их показатель снизился на 17%. На вторую ступень поднялась Россия, оттеснив Нидерланды; Украина, как и Латвия, сильно продвинулась по непочетной лестнице, удвоив свой результат.

Все эти изменения отчасти связаны с уходом со сцены крупнейшего ботнета-спамера Emotet: в январе совместными усилиями восьми стран его командная инфраструктура была уничтожена, и весной началась очистка зараженных компьютеров от инфекции. На момент ликвидации бот-сети в базе Spamhaus числилось 272 центра управления Emotet.

Данный зловред использовал множество скомпрометированных аккаунтов для рассылки вредоносного спама, и весь минувший квартал активисты вместе с ФБР занимались оповещением пострадавших и оказанием помощи в укреплении защиты почтовых ящиков. В итоге им удалось вернуть владельцам контроль над 60% из 1,3 млн взломанных почтовых аккаунтов. Также были очищены от инфекции 3 тыс. сетей и обезврежены 22 тыс. уникальных доменов, задействованных в атаках Emotet.

Список вредоносов с наибольшим количеством C2-серверов теперь возглавляет инфостилер Raccoon (302), за ним с большим отрывом следуют RAT-трояны RedLine и AsyncRAT. Пятерку лидеров замыкают LokiBot и банкер Gozi, он же Rovnix, Ursnif и Papras.

В рейтинге TLD-доменов по числу найденных C2 по-прежнему лидирует обширная зона .COM — за квартал ее показатель увеличился на 166%, до 4113 единиц. Второе место занимает доменная зона .XYZ (739, +114%). В ТОП-10 помимо родовых доменов вошли также два региональных — новичок .BR и .RU, увеличивший свой результат на 32% (208 и 151 вредоносный сервер соответственно).

Из регистраторов доменных имен больше прочих провинился американский NameSilo — через него было оформлено 1797 доменов, ассоциированных с C2 ботнетов. Рост злоупотреблений услугами NameSilo за квартал составил 594%, и в итоге он возглавил непочетный список, обогнав давнего лидера Namecheap. Половину ТОП-10 регистраторов по количеству абьюзов составили китайские компании; восьмую позицию в нем занял российский REG.RU, сокративший свой показатель на 43% (до 135).

Список сетей, в которых были обнаружены командные серверы ботоводов, возглавил молдавский хостинг-провайдер PQ Hosting (82), за ним следуют Google.com, голландский Serverion, французский OVH и украинский ITLDC. В ТОП-10 вошли также два российских хостера — MGNHost (47) и LLC Baxet (40), базирующийся в Зеленограде.

Один из клиентов Amazon, активно предлагавший услуги bulletproof-хостинга, переметнулся к DigitalOcean, поэтому количество злоупотреблений в сетях Amazon пошло на спад, и компания выбыла из ведущей двадцатки. На 17-е место поднялась microsoft.com, которую в минувшем квартале облюбовали операторы Vjw0rm и BitRAT.