Мошенники успешно присосались к теме цифровой валюты, поскольку за первые шесть месяцев 2021 года специалисты антивирусной компании Avast зафиксировали увеличение числа схем в странах, где набирает популярность криптовалюта.

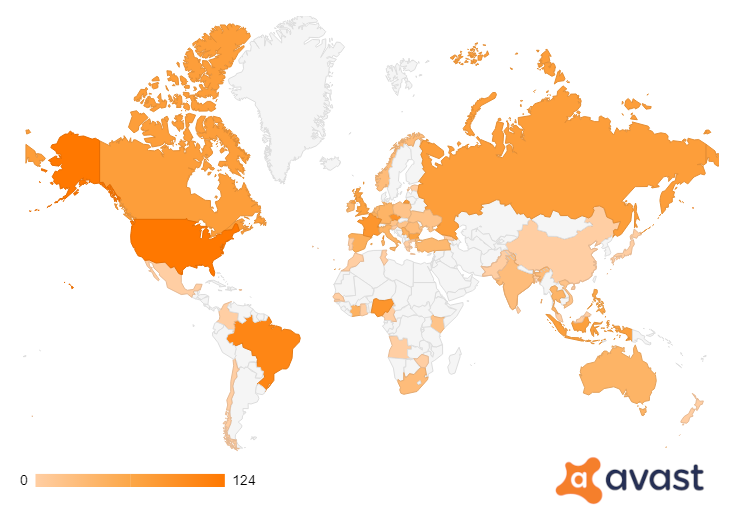

Чаще всего злоумышленники используют фишинговые сайты, ориентированные на граждан стран, в которых развивается тема цифровой валюты. Мошенники атакуют пользователей из США, России, Великобритании, Франции, Индии, а также Бразилии и Нигерии.

Как отметили специалисты Avast Threat Labs, исследовавшие 37 вредоносных сайтов, эти веб-ресурсы были замаскированы под законные кастодиальные кошельки. Основной мотивацией для мошенников послужил, конечно же, всплеск популярности биткоина, а 2021 год вообще обещает стать прорывным для цифровой валюты.

Эксперты Avast призвали пользователей помнить о методах мошенников, которые могут прикрываться розыгрышами от Илона Маска, а могут пообещать инвестировать ваши средства с огромной ежемесячной прибылью. Если это звучит слишком заманчиво, то это, скорее всего, и есть мошенничество.

Помимо этого, исследователи напомнили о подозрительных сообщениях, которые приходят в популярных мессенджерах и социальных сетях. Пользователи должны сразу блокировать таких отправителей, считают в Avast. Не стоит забывать и о мобильном фишинге и вредоносных приложениях для смартфонов.