Центр сертификации Let's Encrypt решил учесть интересы владельцев стареньких смартфонов на базе операционной системы Android и придумал, как обойти проблемы, связанные с окончанием срока действия корневого сертификата. Напомним, что ранее пользователи переживали, что множество Android-устройств перестанут нормально функционировать.

Если углубиться в историю, можно вспомнить, что Let's Encrypt выпустил собственный корневой сертификат «ISRG Root X1» в 2016 году, после чего крупнейшие разработчики софта приняли его.

Параллельно встал вопрос об окончании срока действия сертификата «DST Root X3», выпущенного IdenTrust, — в сентябре 2021 года он окончательно устареет. Именно поэтому центру Let's Encrypt придётся рассчитывать исключительно на собственный сертификат.

Казалось бы, чего проще, просто обновите все затронутые операционные системы, указав корневой сертификат Let's Encrypt. И это вполне рабочее решение для всех ОС, исключая лишь одну — Android.

Основная проблема кроется в самом принципе обновлений Android, согласно которому за них отвечает не только Google (изначальный разработчик), но и вендоры, выпускающие смартфоны и планшеты (Samsung, Sony, Nokia и другие).

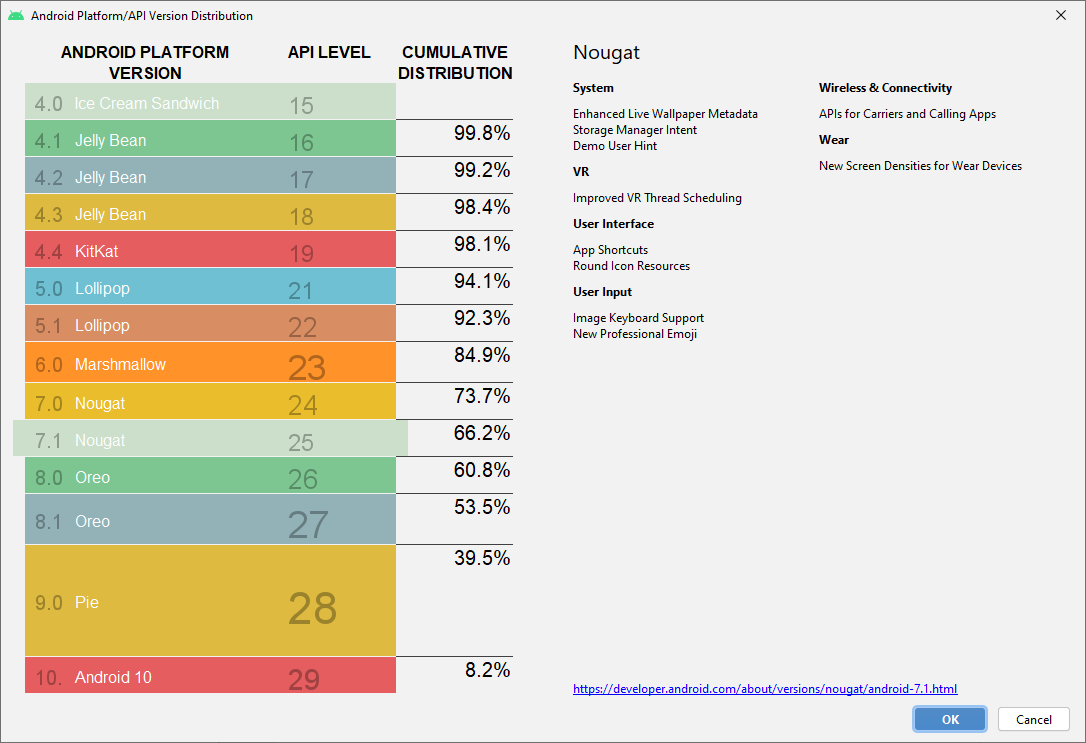

На деле сегодня есть люди, которые пользуются версией Android, выпущенной целых четыре года назад. Согласно статистике Google, на 33,8% текущих Android-смартфонов установлена версия операционной системы древнее 7.1.1. Если перевести всё в более понятные цифры, то около 845 миллионов людей пользуются старой ОС.

Что значит устаревший сертификат для таких людей? В сущности, это может нарушить работу многих приложений, которые используют сертификаты для проверки защищённого соединения. Самый очевидный подобный софт — браузеры.

На днях центр сертификации Let's Encrypt сообщил о возможном решении проблемы для пользователей старых Android-смартфонов. Оказалось, что всё можно исправить кросс-подписью.

«IdenTrust согласился организовать кросс-подпись ISRG Root X1 и DST Root CA X3 на три года. Таким образом, пользователи устаревшей версии Android не столкнутся с рядом проблем, вызванных недействительным сертификатом», — пишут представители Let's Encrypt.