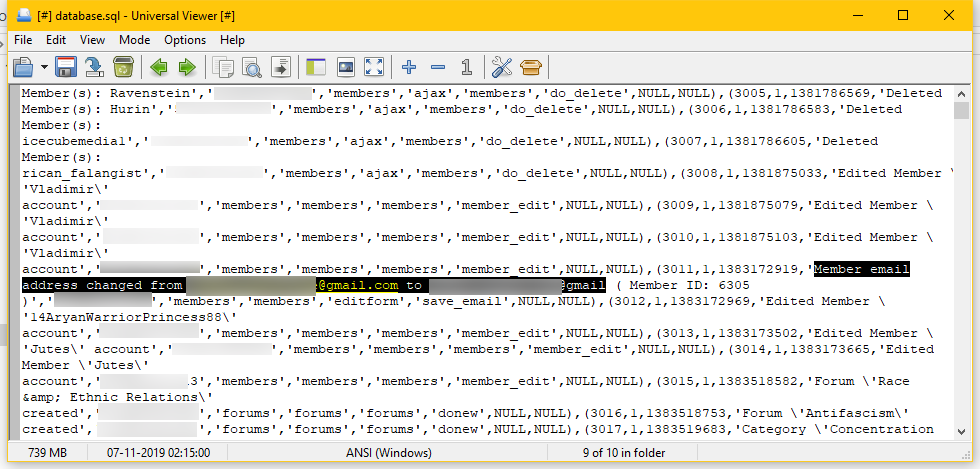

Таинственный хакер опубликовал дамп базы данных форума IronMarch, одной из известнейших онлайн-площадок для неонацистов. Слитым оказался весь контент форума, включая конфиденциальную информацию участников: адреса электронной почты, IP-адреса, имена пользователей и личные сообщения.

На данный момент дамп БД анализируют правоохранительные органы, их интересуют реальные личности людей, стоящих за аккаунтами на площадке IronMarch.

Многих может удивить такое внимание к IronMarch со стороны полиции, однако это легко объяснить. Именно этот форум по праву может считаться местом рождения двух наиболее бескомпромиссных неонацистских движений: Atomwaffen Division и SIEGE Culture.

Например, Atomwaffen Division вменяют ответственность за минимум восемь убийств по всему миру.

Форум IronMarch официально был запущен осенью 2011 года. Примечательно, что его создателем был россиянин Александр Славрос.

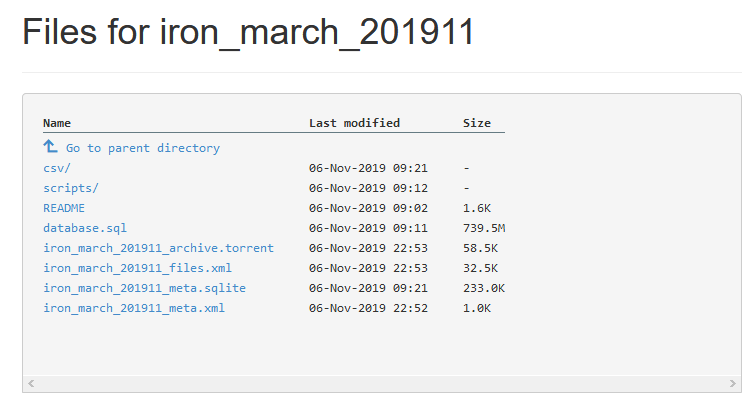

База данных площадки для неонацистов была опубликована в секции для хранения файлов проекта Internet Archive. Найти её можно по этой ссылке.