После установки обновления KB4512941, вышедшего для версий Windows 10 v1903 на прошлой неделе, некоторые пользователи отметили нетипично высокое и скачкообразное использование ресурсов CPU процессом SearchUI.exe. Этот процесс принадлежит голосовому помощнику Cortana.

Оказалось, что в этом обновлении Cortana содержит баг — если пользователь отключает отправку поисковых запросов Bing (через реестр или групповые политики), голосовой ассистент начинает потреблять неприемлемо большие объемы мощности процессора. Этот же баг приводит к отображению пустых поисковых результатов Windows Search.

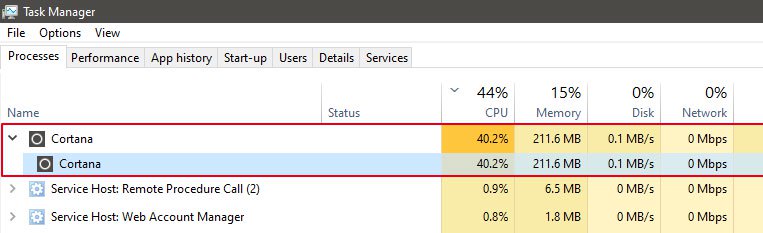

Один из пользователей на площадке Reddit поделился скриншотом, на котором видно, что Cortana «съела» 40% ресурсов центрального процессора.

У пользователей есть три способа решения этой проблемы. Во-первых, можно включить BingSearch, во-вторых — заменить директорию с кешем Cortana на старую версию, и последнее — деинсталлировать обновление.

Несмотря на то, что обновления Windows 10 приносили немало проблем, они все же устраняют приличное количество уязвимостей и багов. Именно поэтому не рекомендуется удалять KB4512941, если только в этом нет крайней необходимости.

Есть более гибкий способ решить эту проблему: включите BingSearch лишь временно, пока актуален баг использования ресурсов CPU. Для этого установите значение BingSearchEnabled на 1 в ключе реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Search.

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Search]

"BingSearchEnabled" = 1

Один из исследователей также предложил заменить папку с кешем по адресу C:\Windows\SystemApps\Microsoft.Windows.Cortana_cw5n1h2txyewy\cache\ на прошлую версию, которая хранится в C:\Windows.old.

Представители Microsoft пока не признали наличие каких-либо проблем с этим обновлением.

«В настоящее время Microsoft не располагает информацией в отношении проблем, связанных с этим обновлением», — заявили в корпорации.