Microsoft представила новую функцию браузера Edge, основанного на движке Chromium. Функция получила имя «Tracking Prevention», из чего можно заключить, что ее основная задача — препятствовать отслеживанию пользователей в Сети.

Разработчики обещают, что «Tracking Prevention» будет успешно бороться с блокировкой скриптов, которые агрессивные рекламодатели и аналитические компании используют для отслеживания действий пользователя.

В настоящее время новая функция доступна только в предварительных сборках Microsoft Edge Insiders. По словам корпорации, «Tracking Prevention» нужно будет еще доработать, для чего ее дали попробовать разработчикам, от которых ожидают обратную связь.

По принципу работы новый механизм защиты от отслеживания похож на тот, что Mozilla предложила пользователям Firefox в прошлом году. Однако отличия все нашлись.

По словам разработчиков, ключевую роль в работе новой функции играет компонент Trust Protection Lists, в котором содержится список организаций и их доменов, злоупотребляющих отслеживанием людей в Сети.

Именно для таких доменов будет активироваться «Tracking Prevention».

«Одна из задач “Tracking Prevention“ — запрещать трекерам читать или устанавливать файлы cookies, а также лишить их доступа к API хранилища браузера (IndexedDB и localStorage)», — объяснили разработчики Microsoft в блоге.

Более того, новая функция Microsoft Edge заблокирует дополнительно подгружаемые скрипты отслеживания, пиксели-трекеры, инфреймы и все похожие механизмы.

Чтобы активировать «Tracking Prevention» сейчас, у вас должен быть установлен билд Microsoft Edge Insider 77.0.203.0 или более новая версия. На macOS, к сожалению, новая функция не работает из-за бага.

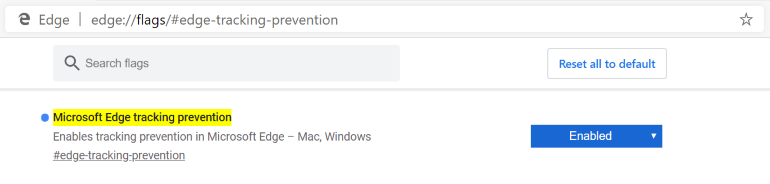

Если у вас установлена требуемая версия браузера, проследуйте на служебную страницу edge://flags#edge-tracking-prevention и активируйте функцию.