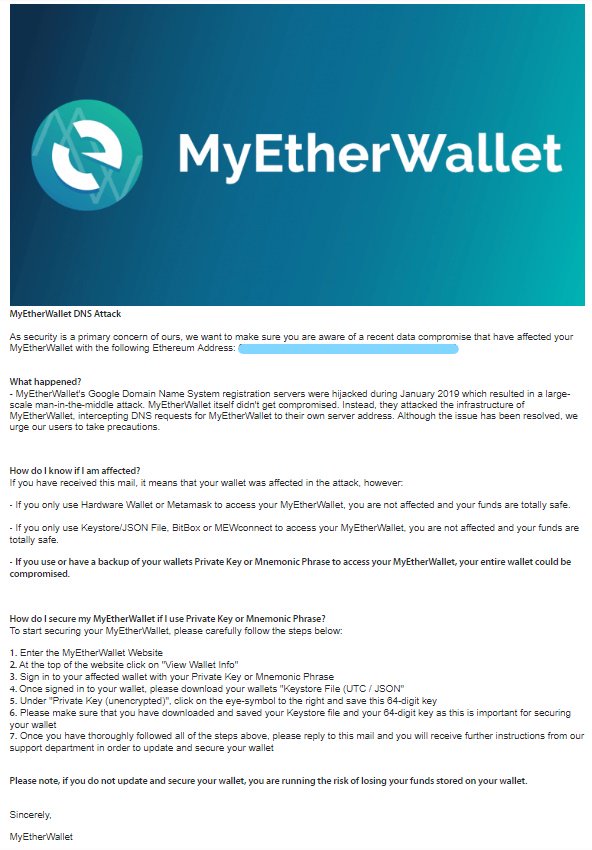

Пользователи криптовалютного кошелька MyEtherWallet подверглись массовым фишинговым рассылкам. В этой вредоносной схеме мошенники призывали пользователей скачать некое обновление безопасности, которое призвано устранить уязвимость в системе Electrum.

О фишинговых атаках 4 февраля сообщили пользователи на площадках Twitter и Reddit. Согласно этим сообщениям, если пользователь попадался на эту схему, злоумышленники устанавливали на его компьютер скомпрометированную версию Electrum.

Это позволяло киберпреступникам получить доступ к средствам жертв.

Вредоносные письма содержали ссылку на GitHub, поэтому пользователи призывают всех быть крайне бдительными и с большим подозрением относиться к такого рода «обновлениям» посредством GitHub.

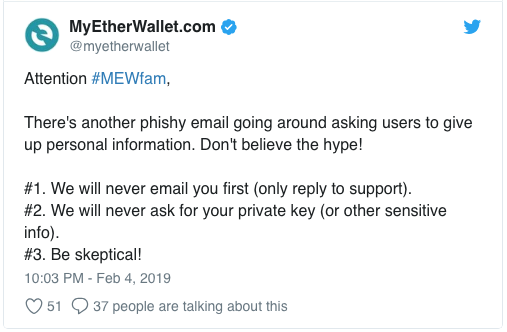

Команда разработчиков MyEtherWallet также отреагировала на сообщения о фишинговых электронных письмах, которые призывают установить фейковые обновления. Представители криптокошелька еще раз напомнили — никогда не предоставляйте персональные данные, так как компания никогда не запрашивает подобную информацию по электронной почте.

Свою позицию представители MyEtherWallet сформулировали в Twitter: