На днях Google удалила из официального магазина Play Store 22 приложения для мобильной операционной системы Android. В сущности, эти приложения представляли собой адваре (рекламная программа), которые использовали устройства для кликов по рекламе без ведома пользователя. У этих программ была интересная отличительная черта — они пытались ввести в заблуждение рекламодателей, выдавая Android-устройства за iPhone.

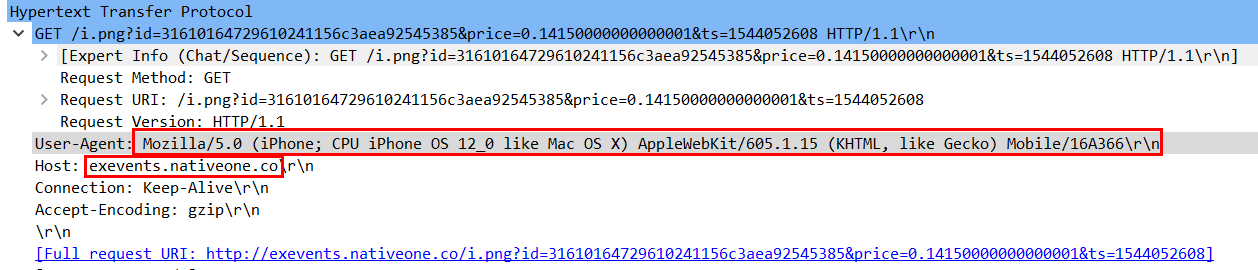

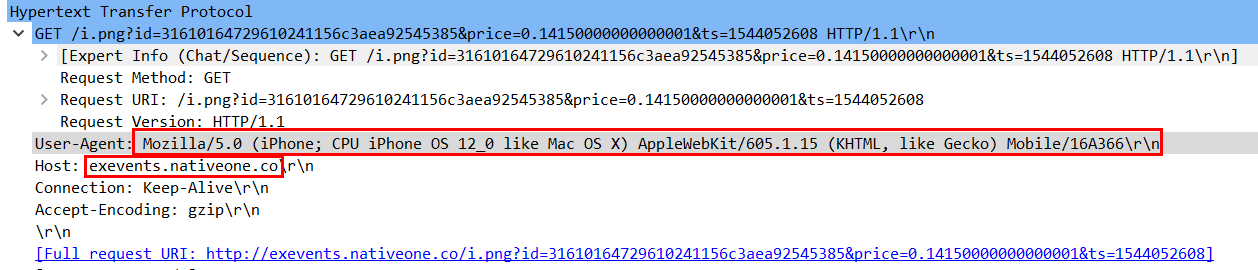

Причина такого поведения довольно очевидна — рекламодатели ценят трафик с устройств Apple больше, чем с платформ Android, Linux или Windows. Чтобы адаптироваться под эти реалии, мошеннические приложения просто пытались поменять User-Agent:

О наличии этих приложений в официальном магазине Google сообщили специалисты ИБ-компании Sophos. В отчете, который отправили эксперты интернет-гиганту в прошлом месяце, говорилось, что эта кампания стартовала приблизительно в районе июня месяца этого года.

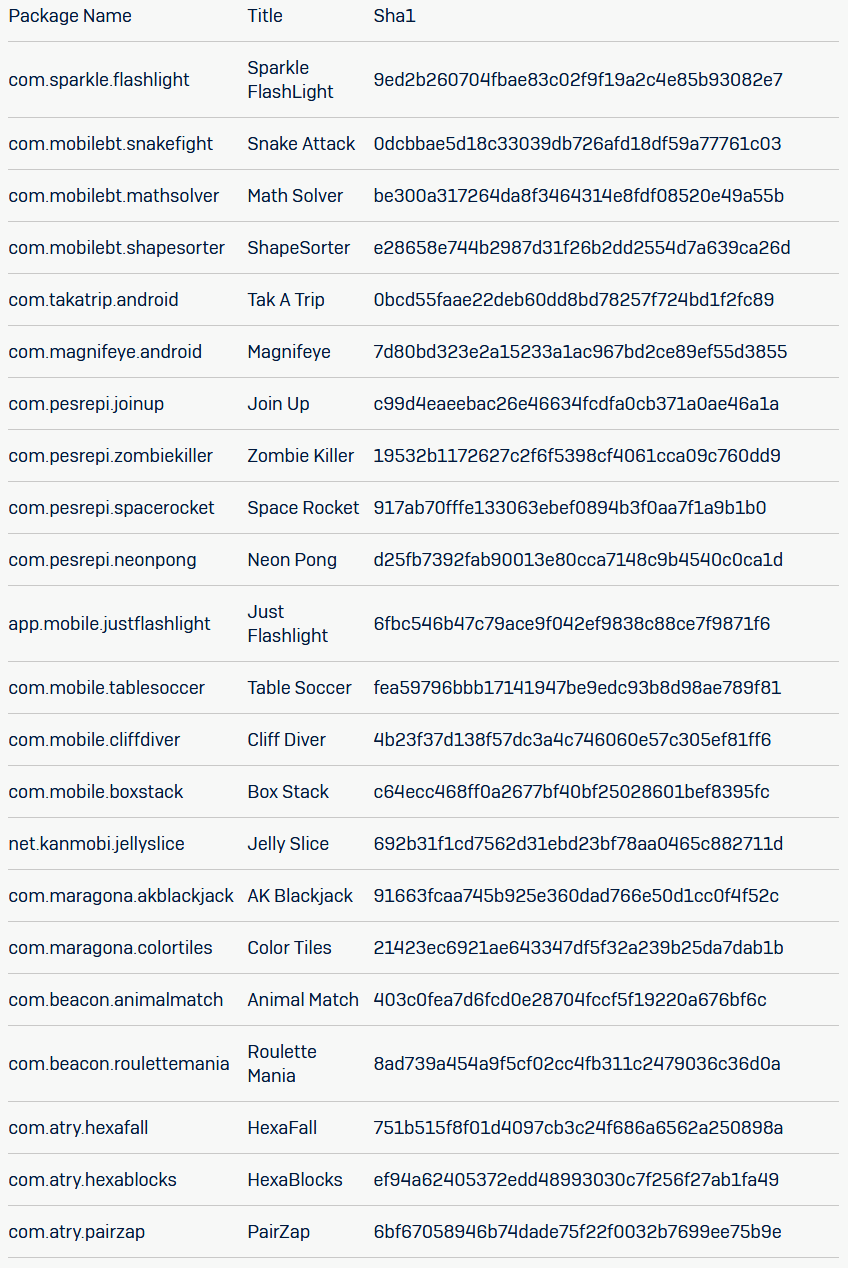

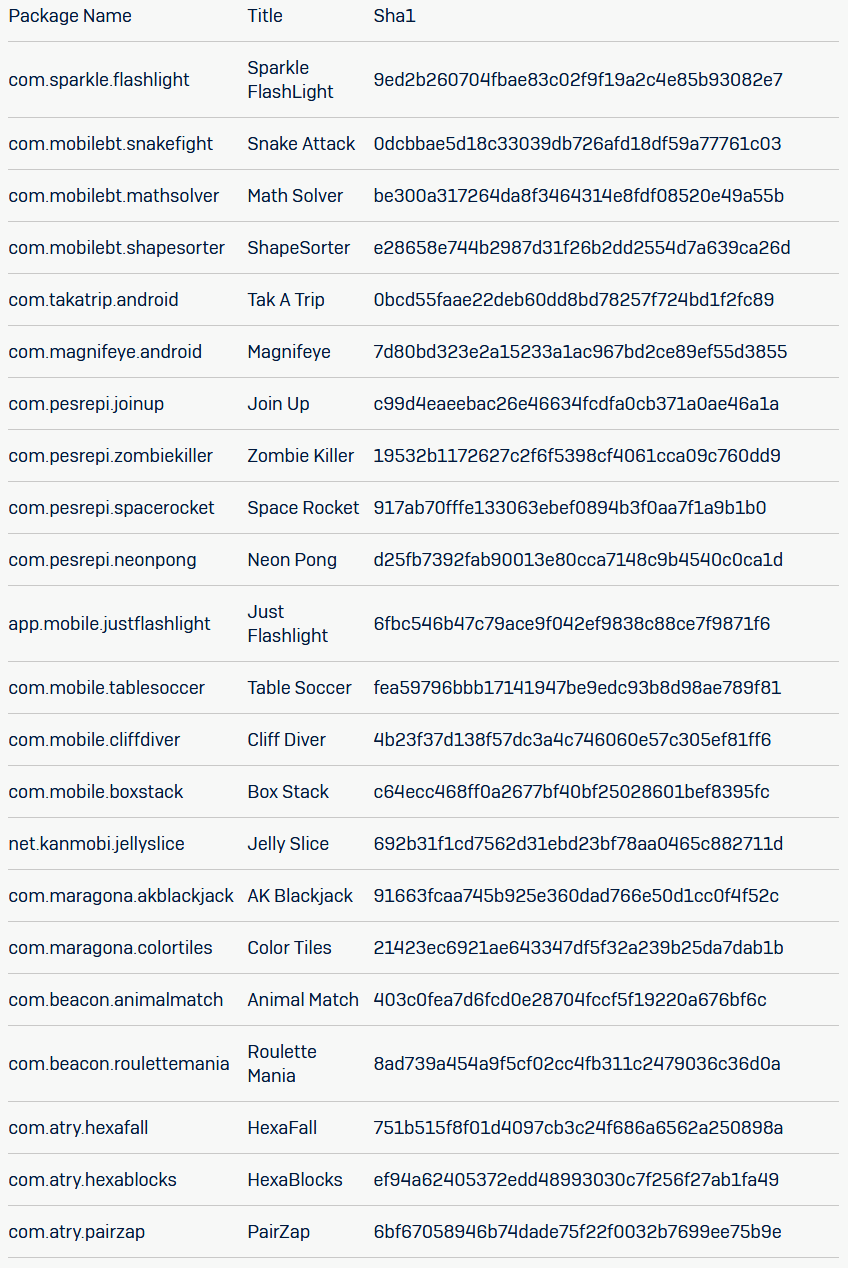

В общей сложности эти 22 приложения загрузили на свои устройства более двух миллионов пользователей. Самая популярная среди этих программ — Sparkle — представляет собой фонарик, ее загрузили более миллиона раз.

Интересным является тот факт, что часть этих приложений были созданы еще в 2016-2017 году, тогда они были абсолютно легитимными. Лишь июньские релизы содержали рекламную составляющую.

Sophos детектирует этот вредонос как «Andr/Clickr-ad». После своего запуска эта программа открывает скрытое окно браузера, меняет его User-Agent таким образом, чтобы устройство распознавалось как iPhone. После этого адваре заходит на определенные страницы и генерирует клики по рекламным объявлениям.

Причем рекламная программа действует достаточно агрессивно — она перезапускает себя спустя три минуты после того, как пользователь завершил процесс приложения. Специалисты уверяют, что расход батареи в этом случае значительно возрастает.

Эксперты Sophos опубликовали список всех 22 нежелательных приложений:

В октябре интересную кибермошенническую схему использовали для отображения рекламы в приложениях для мобильной операционной системы Android. Оказалось, что некоторые злоумышленники показывали рекламу ботам вместо реальных пользователей.