Защитник Windows научился детектировать вредоносное использование программ вроде sethc.exe или utilman.exe. С помощью отладчика Image File Execution Options они могут стать ступенью для запуска бэкдоров.

В реестре операционной системы Windows есть ключ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options. Он позволяет пользователям назначать программам отладчики, которые будут автоматически запускаться при старте самой программы.

Такой способ позволяет разработчикам легко отлаживать свои программы во время их запуска. Настроить дебаггер довольно просто — надо указать в значении ключа Image File Execution Options (IFEO) программу, которую надо отладить, а также отладчик для нее.

Пример ниже показывает вариант, когда программа Notepad2.exe назначается в качестве отладчика Notepad.exe:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\notepad.exe

"debugger"="d:\notepad2\notepad2.exe /z"

Само собой, эта функция не могла пройти мимо киберпреступников, ведь ее легко можно использовать для автоматического запуска вредоносных программ. Например, значение ключа IFEO может быть создано попавшим в систему вредоносом для последующего автоматического запуска бэкдоров.

Злоумышленники могут использовать функцию «залипания» клавиш (Sticky Keys), за которую отвечает программа sethc.exe — для ее активации нужно пять раз подряд нажать клавишу Shift. Или диспетчер служебных программ (Utility Manager, utilman.exe) — ее можно запустить сочетанием клавиш Windows+U.

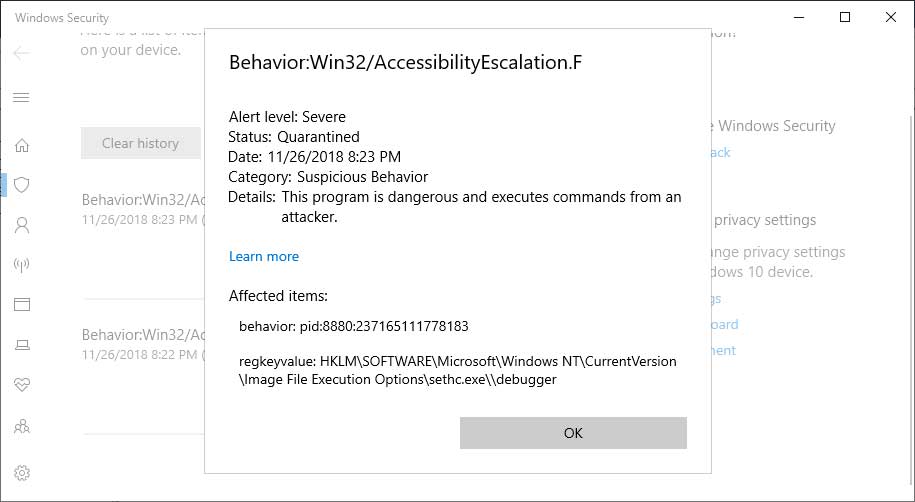

Чтобы защитить пользователей от подобных атак, в Microsoft оснастили Защитник Windows функцией детектирования изменения ключа IFEO. Такие угрозы будут распознаваться как Win32/AccessibilityEscalation, а встроенная антивирусная программа будет удалять вредоносное значение ключа.