Cyber National Mission Force (CNMF), подразделение Кибернетического командования США (USCYBERCOM), запустило новую инициативу, согласно которой Минобороны будет делиться обнаруженными в правительственных сетях семплами вредоносных программ с ИБ-сообществом.

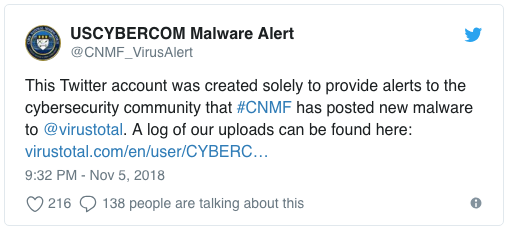

CNMF начало реализацию этого проекта с того, что был создан специальный аккаунт на VirusTotal. Как известно, этот сервис может выступать в качестве репозитория вредоносов. Вдобавок представители USCYBERCOM создали дополнительный Twitter-аккаунт, где будут публиковаться ссылки на новые загрузки вредоносных образцов.

Инициативу USCYBERCOM тепло встретили ведущие представители рынка информационной безопасности.

«Это замечательная инициатива. Если бы другие государства запустили похожие проекты, кибермир стал бы гораздо чище», — отметил Костин Райю, руководитель глобального центра исследований и анализа угроз «Лаборатории Касперского».

Надо отметить, что идея уже начала себя хорошо проявлять — одними из загруженных файлов оказались ранее неизвестные антивирусным экспертам части вредоноса LoJack. Таким образом, злонамеренная библиотека rpcnetp.dll попала в руки ИБ-специалистов.

Райю отметил, что «Лаборатория Касперского» отслеживала эту вредоносную программу годами.

Однако некоторые эксперты более осторожны в высказываниях. Например, Джон Халткист из FireEye, который заявил следующее:

«Нужно будет посмотреть, как этот проект проявит себя в перспективе».