«Лаборатория Касперского» проанализировала 231 млн уникальных паролей, попавших в крупные утечки с 2023 по 2026 год, в том числе в России. Вывод ожидаемый, но от этого не менее печальный: пользователи по-прежнему любят простые комбинации, даты, имена и клавиатурные последовательности.

Самый популярный жанр — числовые пароли. 53% утёкших паролей заканчивались цифрами, а 17% начинались с них.

Почти 12% содержали последовательность, похожую на дату — от 1950 до 2030 года. Ещё 3% включали клавиатурные комбинации вроде qwerty или ytrewq.

Эксперты напоминают: даты, очевидные числа и популярные сочетания сильно упрощают подбор. Особенно если они стоят в начале или в конце пароля, поскольку именно туда злоумышленники смотрят в первую очередь.

Отдельно исследователи посмотрели на слова, которые люди добавляют в пароли. Позитивная лексика встречается чаще негативной: среди популярных вариантов — love, magic, friend, team, angel, star и eden. Из слов с мрачным оттенком чаще попадаются hell, devil, nightmare и scar.

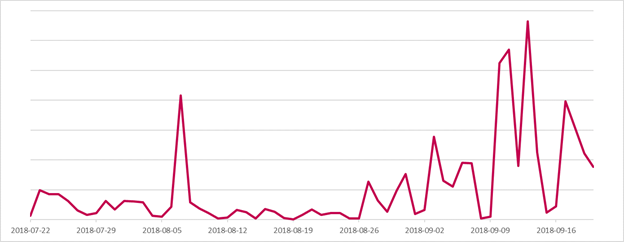

Пароли также отражают интернет-тренды. Например, с 2023 по 2026 год количество упоминаний слова Skibidi выросло в 36 раз. Мемы мемами, но для безопасности это не лучший фундамент.

В российских паролях на кириллице часто встречаются имена вроде «влад» и «саша», а также клавиатурные последовательности наподобие 123456 и «йцукен». Ещё один популярный приём — набирать русские слова английской раскладкой и наоборот: например, «папа» как gfgf, «мама» как vfvf, «пароль» как gfhjkm, или vlad, набранный как «мдфв».

Главная проблема в том, что многие такие комбинации взламываются очень быстро. По оценке «Лаборатории Касперского», 60,2% всех утёкших паролей можно подобрать примерно за час, а 68,2% — за день. Причём даже длина сама по себе уже не спасает: более 20% паролей длиной 15 символов могут быть взломаны менее чем за минуту, если они построены по предсказуемым шаблонам.

Специалисты советуют использовать уникальные пароли для каждого аккаунта, делать их не короче 16 символов и собирать из случайных заглавных и строчных букв, цифр и спецсимволов. А чтобы не держать всё это в голове, лучше использовать менеджер паролей и включать двухфакторную аутентификацию там, где она доступна.

Вот и получается, что 1234, дата рождения, имя кота и любимый мем — это не пароль, а приглашение на взлом.

Сегодня иы также сообщали, что часть россиян доверяет нейросетям даже такую важную задачу, как создание паролей для рабочих аккаунтов. По данным совместного опроса, каждый десятый использует ИИ для генерации паролей к корпоративным сервисам.