Спамеры освоили новую технику, теперь они используют функцию уведомлений, которая реализована во всех современных браузерах. Таким образом злоумышленники навязывают нежелательные расширения, фейковые программы, адваре, сайты для взрослых и мошеннические ресурсы.

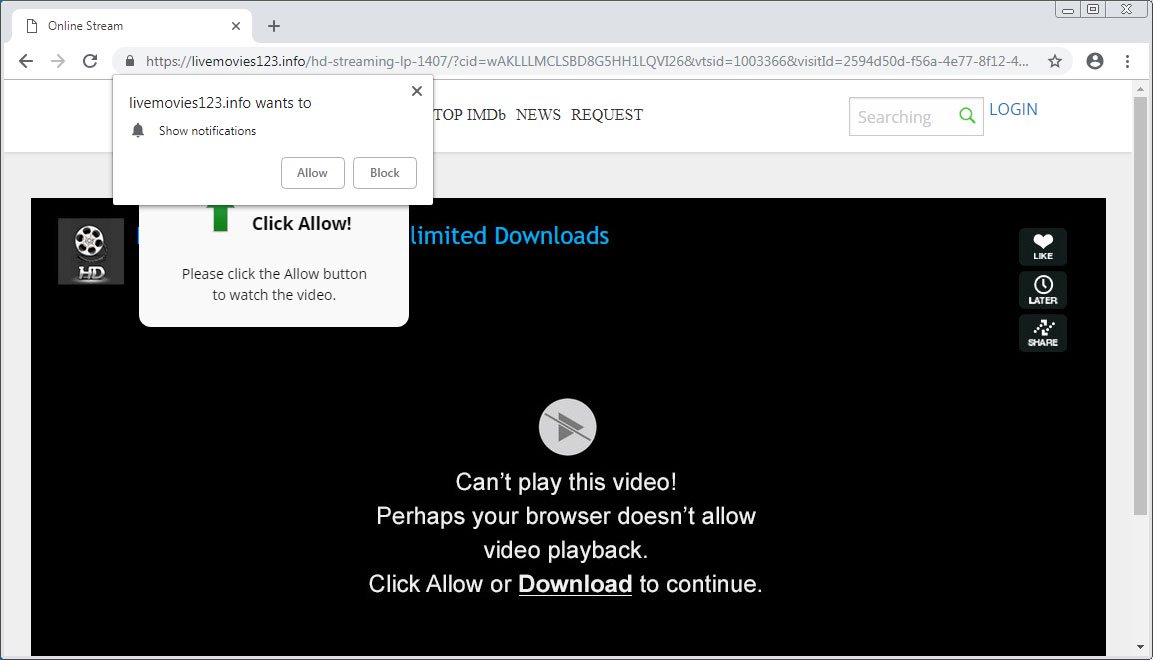

Такого рода недобросовестные сайты отображают пользователям информацию о том, что им необходимо подписаться на уведомления, чтобы, например, получить доступ к какому-либо сервису или посмотреть видео.

Пример такого сайта можно наблюдать ниже. В этом случае ресурс требует подписки на уведомления, чтобы посмотреть видео.

Если пользователь соглашается, его будут заваливать спамом через эти уведомления, которые будут приходить прямо на рабочий стол. Пример:

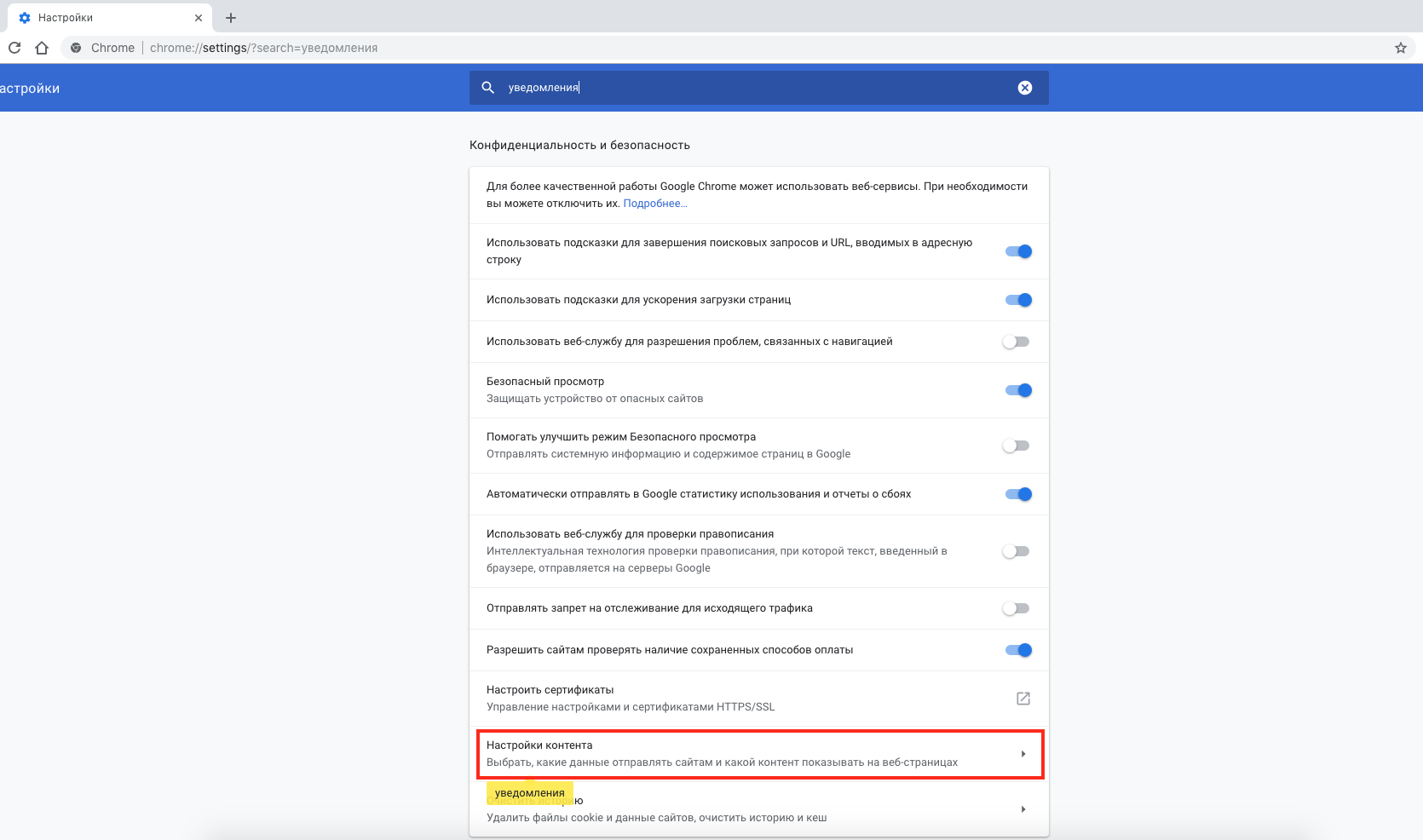

Чаще всего пользователи не догадываются, почему они стали получать навязчивый спам. Прекратить этот поток можно, просто отменив подписку. К счастью, сделать это довольно легко:

Идем в настройки браузера и ищем «уведомления». Заходим в настройки контента:

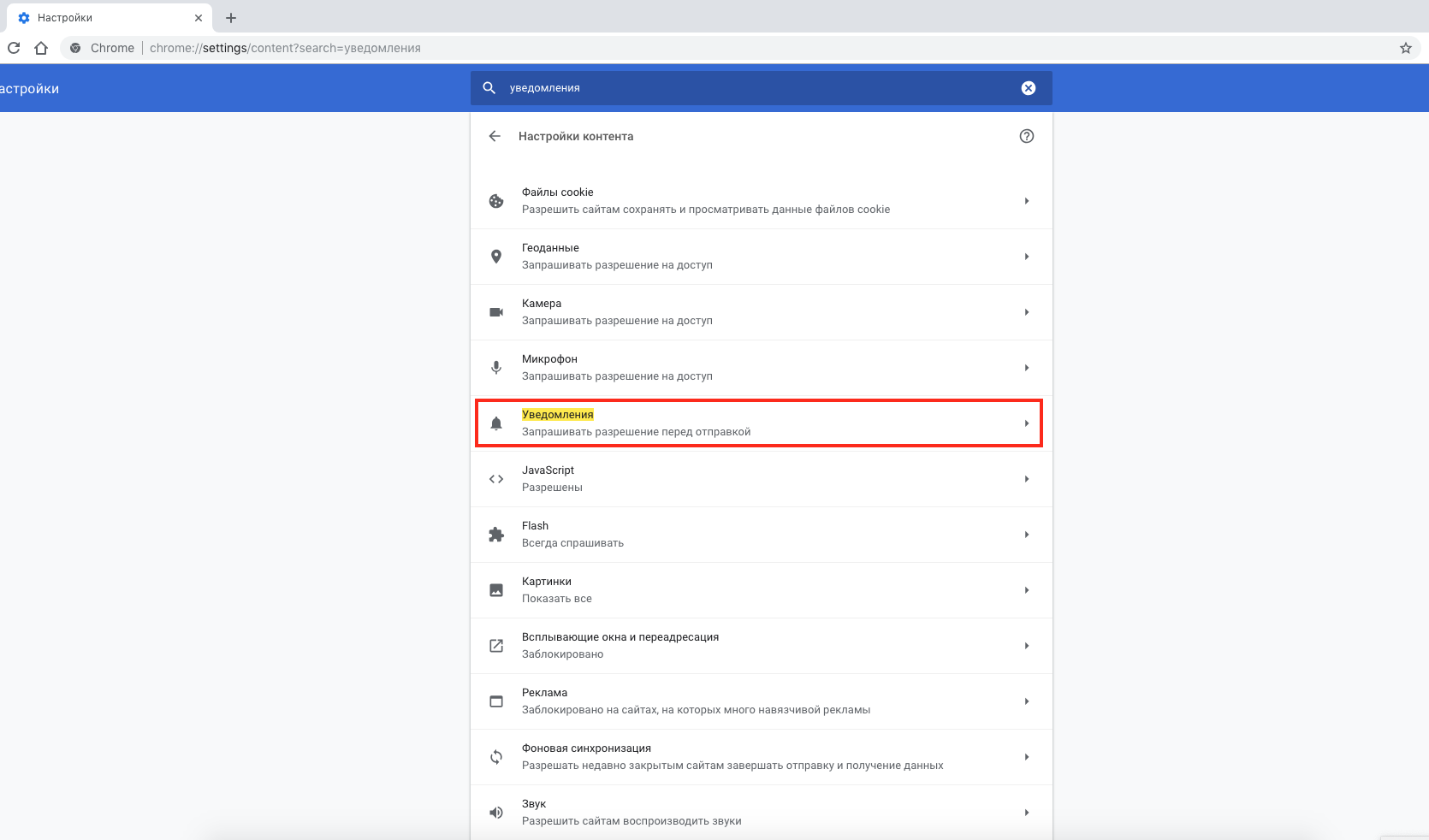

Выбираем «Уведомления»:

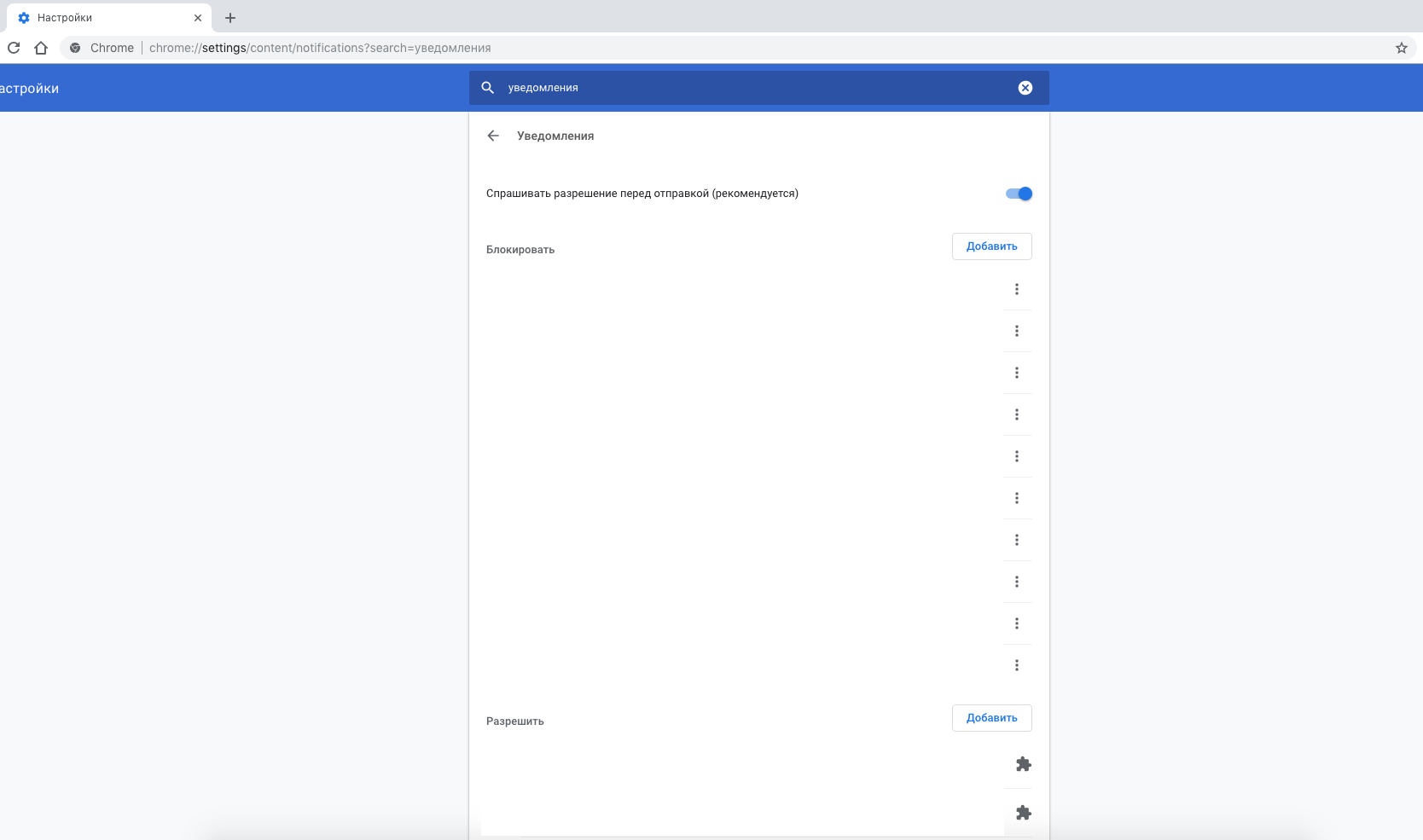

Здесь находится список разрешенных и запрещенных доменов, которым можно управлять.